- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

Cloud a virtualizace IT, Podnikové aplikace a služby - 25. 5. 2022 - Kristin Poulton

Analýza IT rozpočtů předpovídá ještě rychlejší přechod do cloudu

Ať už plánujete zůstat u svého stávajícího řešení ERP, nebo hledáte nový systém, může vás čekat jedno z nejdůležitějších rozhodnutí – zda zvolit cloudové řešení, nebo instalace řešení na lokálních serverech. Při rozhodování by mohlo být užitečné se podívat, jaké jsou ve výrobě momentálně tendence ve výdajích, a prozkoumat, jaké jsou zde důvody pro změny priorit. více

Hardware - 27. 5. 2022

Philips 243S1 je skvělý monitor pro celodenní práci

Začátkem letošního roku se na trhu objevil nový monitor Philips 243S1, který jsme měli možnost několik týdnů testovat v naší redakci. Můžeme tak s naprostou jistotou prohlásit, že jde o skvělý monitor pro celodenní práci. Monitor Philips 243S1 je vybaven funkcemi, které kombinují pohodlné uživatelské prostředí, velmi dobrou kvalitu obrazu, výkon a odolnost. Navíc nabízí možnost připojení pomocí USB-C a vestavěnou dokovací stanici, kterou ocení především uživatelé notebooků. Může se ovšem hodit i v kombinaci se... více

Komunikace a sítě - 26. 5. 2022 - Zdeněk Gric

Společný tým Čechů a Slováků obsadil páté místo v soutěži Locked Shields 2022

Na největším mezinárodním cvičení na kybernetickou ochranu Locked Shields 2022, které každoročně pořádá Centrum excelence NATO pro kybernetickou obranu (CCDCOE), uspěl společný tým Česka a Slovenska. Ten v konkurenci více než 2 000 bezpečnostních expertů z 32 zemí získal celkové páté místo. Cvičení se letos poprvé účastnili také specialisté z výzkumné pobočky ESET Research v Jablonci nad Nisou. více

Podnikové aplikace a služby - 25. 5. 2022 - Ing. Lukáš Grásgruber

Elektronicky se už dnes podepisujeme běžně

Víte ale v čem se liší prosté, zaručené, uznávané a kvalifikované elektronické podpisy?

Práce odkudkoliv akcelerovaná covidovou pandemií, variabilní pracovní úvazky a chytrá zařízení, jež všichni nosíme v kapse – to vše přineslo do našich životů novou úroveň flexibility. Čím dál častěji tak zahazujeme propisky a volíme elektronickou formu podpisu. Je ale třeba pamatovat, že mezi jménem na konci e-mailu a podpisem založeným na zaručeném či kvalifikovaném certifikátu jsou významné rozdíly. A to z pohledu zabezpečení i práva. Ačkoliv české právo vyznává tzv.... více

Plánování a řízení výroby, Podnikové aplikace a služby - 24. 5. 2022 - Ing. Vladimír Bartoš

Plánování dle principů štíhlé výroby

Na přelomu 21. století si nechala americká automobilka General Motors zpracovat srovnávací studii svých výrobních postupů se svým největším konkurentem Toyotou. Výsledky studie zapůsobily jako bomba: Toyota vyráběla auta s výrazně menšími zásobami, rozpracovaností a za výrazně kratší čas. GM stejně jako celý západní svět tehdy využívali k řízení tlakové metody založené na MRP, kdežto Toyota využívala tahový systém. více

Komunikace a sítě - 25. 5. 2022 - Ing. Lukáš Grásgruber

Česko patří mezi nejhorší v Evropě v pokrytí vysokorychlostním internetem

Česká republika má jedno z nejnižších pokrytí vysokorychlostního internetu v Evropě. Situaci má vylepšit nová dotační výzva z Národního plánu obnovy, kterou v dubnu letošního roku vypsalo Ministerstvo průmyslu a obchodu ČR. Na zavedení rychlejšího internetu je připraveno 2,85 miliardy korun. více

Analýzy - 24. 5. 2022 - Ing. Lukáš Grásgruber

Češi preferují manuál nejen u řazení, ale i v záplatování

Češi jsou známí tím, že v autech preferují manuální řazení před automatickou převodovkou. Aktuální průzkum společnosti ZEBRA SYSTEMS zjistil, že podobný přístup máme i k záplatování zranitelností softwaru. Pouze 38 % českých IT poskytovatelů využívá u svých zákazníků automatizovaný patch management, což je výrazně méně než jinde ve světě. A téměř polovina (46 %) českých IT správců prostě nechává aktualizace na uživatelích. Dostupné nástroje přitom umožňují... více

Podnikové aplikace a služby - 24. 5. 2022 - Ing. Lukáš Grásgruber

Nové cloudové řešení pro dodavatele v automobilovém průmyslu

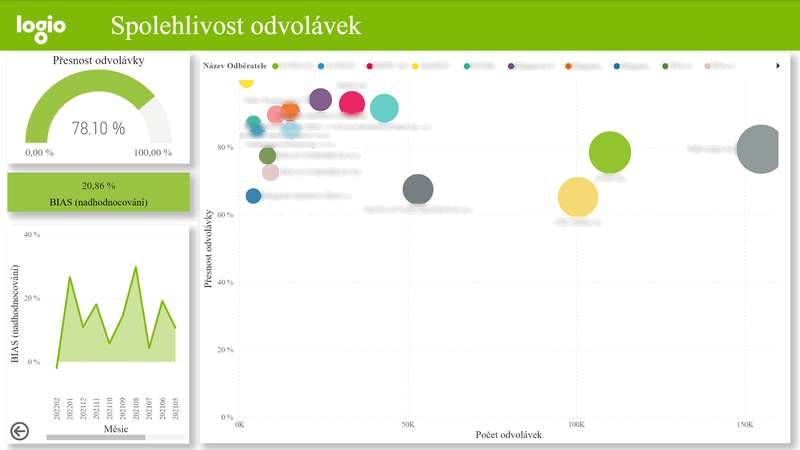

Společnost Logio přichází s novým produktem Logio Automotive Forecasting Tool (LAFT), který nabízí v cloudovém modelu Software as a Service. LAFT je určen pro dodavatele v automobilovém průmyslu, kterým nabízí usnadnění plánování výroby a nákupu vstupního materiálu pomocí pokročilých algoritmů a vizualizace velkých dat. více

Hardware - 24. 5. 2022 - Ing. Lukáš Grásgruber

Hardwarově šifrovaný externí disk s dotykovým displejem pro snadné ovládání

Společnost Kingston představila nejnovější přírůstek do svojí řady šifrovaných disků – externí SSD disk IronKey Vault Privacy 80. Nový externí SSD disk je vybaven hardwarovým šifrováním pro ochranu dat (256bitové šifrování XTS-AES), je nezávislý na operačním systému a pro snazší ovládání má dotykový displej, což umožňuje použití více PIN kódů nebo heslových frází pro přístup k datům. více

Logistika, řízení skladů, WMS, Podnikové aplikace a služby - 23. 5. 2022 - Maxim Kovář

Automatizace a roboti jednou dorazí do každého skladu, ale člověka nikdy plně nenahradí

Problematika automatizace a robotizace je stále více aktuální a diskutované téma, které sahá daleko hlouběji, než se na první pohled zdá. Automatizace výrobních procesů neznamená pouze roboty pohybující se po skladu a nahrazující lidskou práci, ale spíše využívání dokonale propracovaných softwarových řešení. Na jejich implementaci je potřeba dokonalá analýza provozu a na jejich obsluhu množství kvalifikovaných pracovníků. Nemusíme se tedy bát, že nás v budoucnu... více

Hardware - 24. 5. 2022 - Ing. Lukáš Grásgruber

Sharp uvádí novou generaci barevných multifunkčních tiskáren formátu A3

Společnost Sharp představila novou generaci multifunkčních tiskáren A3 Future Workplace, která rozšiřuje ekosystém chytrých kancelářských nástrojů Sharp a zahrnuje celkem patnáct nových barevných multifunkčních tiskáren v řadách BP-70C/60C/55C/50C s rychlostí tisku 26 až 65 stran za minutu. Ve srovnání s předchozími generacemi přinášejí až o 27 % vyšší úsporu energie. více

Podnikové aplikace a služby - 23. 5. 2022 - Ing. Lukáš Grásgruber

Pipedrive integroval Messenger a WhatsApp do svého CRM řešení

Pipedrive integroval populární komunikační nástroje Messenger a WhatsApp do své CRM platformy, kde budou nově dostupné v rámci modulu Messaging Inbox, takže obchodníci budou mít veškeré konverzace a rozjednané kontrakty přístupné na jednom místě. Zároveň Pipedrive integroval populární nástroj DocuSign k elektronickému podepisování dokumentů. více

IT Projekty - 23. 5. 2022 - Ing. Lukáš Grásgruber

Kybernetický útok firma vyřešila přechodem na cloudové řešení

Společnost Infor se pochlubila, že její zákazník DBK David + Bader, subdodavatel elektronických a klimatizačních systémů do automobilového průmyslu, úspěšně migroval na cloudové řešení Infor CloudSuite Automotive. Řešení se podařilo uvést do provozu pouhé tři týdny poté, co kybernetický útok paralyzoval existující on-premise systém. více

IT Business - 23. 5. 2022 - Ing. Lukáš Grásgruber

Ohlédnutí za 3. ročníkem Digital Transformation Summitu

Digitální transformaci začaly v posledním roce intenzivně řešit i firmy, kterých se dříve prakticky netýkala. Celé odvětví několikanásobně vyrostlo, rychle se posouvá a vyvíjí. 3. ročník Digital Transformation Summitu se proto zaměřil na hlavní novinky a čerstvé zkušenosti tuzemských lídrů. Jak transformaci uchopit, čím začít, na... více

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

IT Systems podporuje

Formulář pro přidání akce

Další vybrané akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |