- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Hlavní partner sekce

Partneři sekce

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

IT Security

IT Security: články

IT Security: článkyIT SYSTEMS 4/2016, 7. 6. 2016

Aktualizace norem ISO/IEC 27000:2016

Pro oblast kybernetické bezpečnosti firem i veřejné správy platí od jara 2016 nové standardy z rodiny certifikátů ISO/IEC 27 000. Aktualizace přináší v prvé řadě zcela nové požadavky na procesní i technickou...IT SYSTEMS 3/2016, 11. 5. 2016

Příručka úspěšného IT manažera (11. díl)

Jak vám pořádek v IT zvýší bezpečnost sítě

Řada IT týmů překvapivě stále není ochotná investovat čas ani finance do „pořádku“ ve smyslu, že vědí, kde přesně jsou všechna zařízení, aplikace a licence. Přitom pořádek má přímý vztah na bezpečnost celého IT. Bez systému...IT SYSTEMS 3/2016, 21. 4. 2016

mojeID a eIDAS - Změny v elektronické identifikaci v EU

Již čtyři roky si mohou Češi požádat o elektronický občanský průkaz s čipem. Zájem veřejnosti o tento typ dokladu je však téměř nulový – v současné době jej vlastní necelých 30 000 občanů. Důvodem je nejen pětisetkorunový...IT SYSTEMS 3/2016, 14. 4. 2016

Kybernetická bezpečnost v EU a řízení bezpečnosti dle kybernetického zákona v ČR

Stejně jako má Evropská unie a jednotlivé členské státy nastavená pravidla pro vztahy mezi občany, firmami a institucemi v reálném světě, musí mít nastavená pravidla i pro svět počítačů a internetu, který se stal...IT SYSTEMS 3/2016, 9. 4. 2016

Governance, Risk and Compliance - cesta ke splnění požadavků zákona o kybernetické bezpečnosti

Kybernetická bezpečnost je tématem současnosti a v budoucnu její důležitost vzroste. Se zvyšující se nelegální aktivitou různých skupin dochází k tomu, že vzrůstá obava z potenciálních dopadů kybernetický útoků zejména na infrastrukturu...IT security, 31. 3. 2016

Analýza anomálií cestou ke kybernetické bezpečnosti

Pod pojmem kybernetická bezpečnost si většina lidí představí hardwarové a softwarové nástroje, které mají zabezpečit firemní síť a počítače před útokem zvnějšku. Tomu notně pomáhají i hollywoodská studia a jejich filmy o nabourání...IT security, 26. 3. 2016

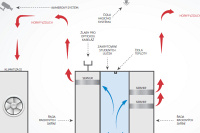

Bezpečnost v datových centrech?

Vždy až na prvním místě

Fyzické zabezpečení datového centra není levnou záležitostí a pro většinu českých firem jsou podobné investice pro ochranu serverů takřka nemyslitelné. Na rozdíl od profesionálních datových center. V následujícím textu...IT security, 24. 3. 2016

Rizika a řešení nekontrolovaného sdílení dokumentů

z mobilních zařízení

Počet aktivních chytrých telefonů na celém světě dosáhl podle aktuálních odhadů počtu 2,7 miliardy. Již dva roky je počet smartphonů vyšší než počet osobních počítačů a tento rozdíl dále narůstá. To vytváří zcela novou situaci...

IT security, 23. 3. 2016

Co předchází implementaci Mobile Device Managementu

Bezpečnost mobilních zařízení ve společnosti, žhavé téma, které řeší současní IT manažeři napříč všemi odvětvími. Trh je plný technologických řešení v této oblasti a stačí si jen vybrat. Právě v momentě výběru se však společnosti...IT security, 17. 3. 2016

Moderní malware je chytřejší

a jednoduchý sandbox už nestačí

Kyberzločinci dnes vytváří malware, který počítá s tím, že bude testován, a je proto připraven se aktivně chránit, maskovat a vyhnout detekci. Při zabezpečení sítí je tedy potřeba jít novou cestou.

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

IT Systems podporuje

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

Další vybrané akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |