- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Hlavní partner sekce

Partneři sekce

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

IT Security

IT Security: články

IT Security: článkyIT SYSTEMS 7-8/2015, 24. 8. 2015

Cesta k efektivnímu identity managementu (6. díl)

Pokročilé technologie pro správu identit

Správa identit (Identity Management, IdM) je jednou z klíčových technologií v oblasti správy identit a přístupů (Identity and Access Management, IAM). Hlavní zodpovědností IdM systémů je spravovat a synchronizovat údaje v adresářové...IT SYSTEMS 6/2015, 3. 8. 2015

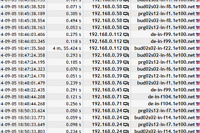

Pokročilá analýza provozu datových sítí (4. díl)

Sledování výkonu sítě a aplikací

V předchozích dílech našeho seriálu jsme se věnovali monitorování datových toků, paketové analýze a výhodám spojení obou přístupů. Celé téma v tomto článku uzavřeme a ukážeme si, jak je možné odlišit výkonnostní problémy...Small Business Solutions I, 23. 7. 2015

Malé firmy mají problémy s mobilní bezpečností

I přes všechny očekávané těžkosti a bezpečnostní problémy nelze ve firmách mobilizaci podnikových procesů zastavit. Trh s nástroji a řešeními pro podporu podnikové mobility ale rozhodování šéfům IT nezjednodušuje....IT SYSTEMS 5/2015, 3. 6. 2015

Malé a střední firmy mají problémy s mobilní bezpečností

Už od dob, kdy se Apple s iOS a Google s Androidem vrhly na dobývání vrcholných podílů na trhu s mobilními zařízeními, uživatelé se s obchodníky a odborníky dohadují, který systém je bezpečnější....Cloud computing a virtualizace IT I, 2. 6. 2015

Zálohování v kontextu výstavby datového centra

Pokud právě řešíte otázku budování a správy moderního virtuálního datového centra, nezapomeňte se ujistit, že ještě před samotnou realizací znáte odpovědi na to, jak budete zálohovat.Cloud computing a virtualizace IT I, 1. 6. 2015

Dva způsoby ochrany virtuálních strojů před malware

Firmy ve virtualizaci nejčastěji vidí nástroj pro snížení provozních nákladů, zjednodušení správy i zvýšení dostupnosti serverů a virtuálních desktopů. Ale je zde ještě jeden pohled, a to ten bezpečnostní. Jak chránit...IT SYSTEMS 5/2015, 27. 5. 2015

Pokročilá analýza provozu datových sítí (3. díl)

Monitorování datových toků vs. paketová analýza

V tomto seriálu seznamujeme čtenáře s různými metodami a přístupy k monitorování provozu datových sítí a jeho analýze. V předchozích dvou dílech jsme se věnovali monitorování datových toků (standard NetFlow) a paketové...IT SYSTEMS 4/2015, 27. 5. 2015

Další zbraň v boji se spamem

Metoda ověřování emailové komunikace – DKIM

Spam je dlouhodobý internetový problém, na který se již mnoho let hledá řešení. Existuje celá řada technologii, které pomáhají omezit potíže s nevyžádanou elektronickou poštou. Při plošném rozesílání nevyžádaných zpráv se často podvrhuje...

IT SYSTEMS 4/2015, 25. 5. 2015

Cesta k efektivnímu identity managementu (3. díl)

Řízení přístupů

Správa identit a přístupů (Identity and Access Management, IAM) je relativně široká oblast, složená z mnoha spolupracujících technologií. Jedna z nich však silně vystupuje do popředí: řízení přístupů (Access Management, AM)....IT SYSTEMS 4/2015, 24. 5. 2015

DDoS - sofistikovaný útok nebo služba na objednávku?

Základem kybernetické bezpečnosti je zabezpečení dostupnosti, integrity a důvěryhodnosti informací. Intenzívní (D)DoS útoky vedené v roce 2013 v několika vlnách proti známým webovým serverům a službám v České republice...

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

IT Systems podporuje

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

Další vybrané akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |