- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Hlavní partner sekce

Partneři sekce

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

IT Security

IT Security: články

IT Security: článkyIT Security, 21. 4. 2017 - Vojtěch Bínek

Blockchain v oblasti ochrany dat

Vzestup technologie blockchain je jedním z nejsledovanějších IT trendů současnosti. Jedním z důvodů je jistě zajímavá skutečnost, že nejznámější aplikace blockchainu má dnes hodnotu 14,5 miliardy dolarů. Důležitější jsou ale jeho...IT Security, 21. 4. 2017 - Martin Štětka

DRaaS – cloudové zotavení po havárii

Dostupnost aplikací a dat má přímý vliv na výkonnost jakékoli moderní firmy, a to napříč celou její hierarchií. Výpadky technologií odčerpávají firmám životodárnou energii, přičemž každá neproduktivní minuta představuje nejen...IT Security, 13. 4. 2017 - Ing. Jan Fiala, Ing. Aleš Studený

Pořádek v evidenci HW může výrazně zlepšit bezpečnost

Řada IT týmů překvapivě stále není ochotná investovat čas ani finance do „pořádku“. Pokud panuje v IT nepořádek, tak se může snadno stát, že IT oddělení ani neví, zda zařízení nalezená v síti jsou schválená, což je v době...IT Security, 13. 4. 2017 - Martin Rehák, Petr Somol

Automatizované útoky vyžadují automatizovanou obranu

aneb Jak umělá inteligence odhaluje hackery

Na jedné straně je nenápadná kancelářská budova v Brazílii, na Filipínách, v Rusku nebo Číně, kde za počítačem sedí hacker, který chce získat citlivá data. Na té druhé se elitní IT expert snaží tyto snahy odrazit....IT SYSTEMS 3/2017, 12. 4. 2017 - Jan Guzanič

Prevence online fraudu a kybernetických incidentů

Rok 2017 a léta následující se ponesou ve znamení digitalizace – společenského procesu, při němž jsou, zjednodušeně řečeno, zákazníkům přinášeny služby a další hodnoty prostřednictvím kombinace různých online a mobilních...IT SYSTEMS 3/2017, 12. 4. 2017 - Jan Andraščík

Penetrační testování formou red team testu

Zákon o kybernetické bezpečnosti (ZoKB) má mnoho dopadů napříč různými odvětvími. Organizace musí zajistit svůj soulad s požadavky tohoto zákona a zároveň se snaží ověřit, zda jsou jimi stanovená opatření dostatečná. V současné...IT Security, 29. 3. 2017 - Jan Kopřiva

Netradiční kybernetické útoky

Kybernetické útoky jsou v současnosti pro většinu organizací s rozsáhlejší IT infrastrukturou na denním pořádku. Bez nadsázky je dokonce možné říci, že pokud některá organizace provozuje k internetu připojený webový...IT Security, 17. 3. 2017 - Lukáš Dolníček

Flowmon: 10 let analýzy sítí v Česku

Před deseti lety stála společnost Flowmon Networks, tehdy ještě pod názvem Invea-Tech, u zrodu komerčních řešení pro pokročilou správu a zabezpečení síťové infrastruktury u nás. Dnes je lídrem trhu, jehož produkty pomáhají...

IT Security, 13. 3. 2017

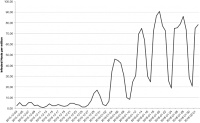

Rok 2016 z pohledu CSIRT.CZ

Botnety, ransomware, rozvoj bezpečnostních týmů a směrnice NIS

K bilancování předešlého roku se dostane asi každý a národní bezpečnostní tým CSIRT.CZ není výjimkou. Náš tým od svého vzniku v roce 2011 každý rok zaznamenává narůst počtu incidentů a platilo to bohužel i v uplynulém...IT Security, 2. 3. 2017 - Michal Hebeda

Jak se bránit zneužívání zranitelných míst IT

Svět se mění a ve srovnání s minulostí je mnohem nebezpečnější. Dvojnásob to platí pro svět kybernetický. Počítačoví zločinci své mechanismy neustále zdokonalují a k útokům dnes využívají i velmi pokročilé technologie....

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

IT Systems podporuje

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

Další vybrané akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |