- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

Analýzy

Analýzy - 12. 5. 2026 - Štěpán Bínek

Skryté náklady spojené s výpadky

a jak jim předejít

Podniky jsou dnes vystaveny podmínkám, které často nemohou ovlivnit, a jediné narušení provozu může mít dominový efekt na systémy, týmy i zákazníky. Výpadky ani škody, které způsobí, nelze předvídat. Je možné se však co nejlépe připravit a minimalizovat následky tím, že díky automatizovaným procesům je možné obnovit provoz během několika minut, bez zbytečného dramatu nebo chaotických rozhodnutí. více

Analýzy - 11. 5. 2026 - -admasys-

3D tisk v roce 2026: Z experimentu se stal pilíř moderní výroby

Ještě v roce 2021 využívalo 3D tisk jen přibližně 5 % evropských firem. Technologie byla často vnímána jako nástroj pro prototypování nebo experimentování. O pět let později se však situace zásadně změnila. 3D tisk, odborně označovaný jako aditivní výroba, se stal běžnou součástí průmyslové praxe a významně mění způsob, jakým firmy navrhují, vyrábějí i distribuují produkty. Dnes tuto aditivní technologii používá až kolem 40 % výrobních podniků v EU. více

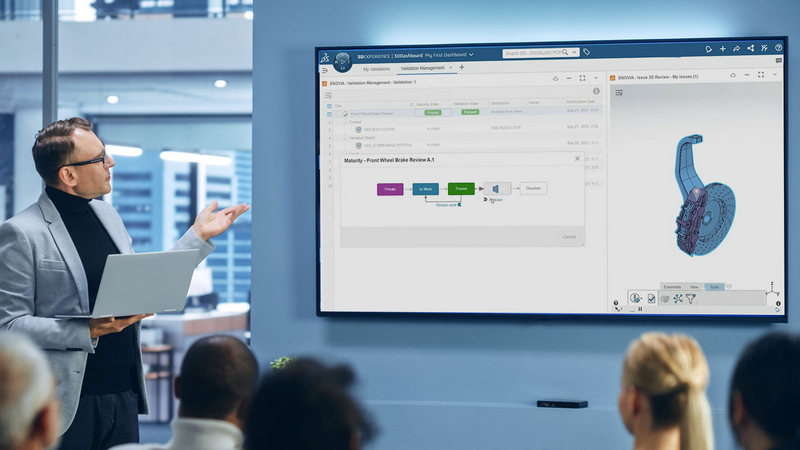

Analýzy - 11. 5. 2026 - Lucia OLLE

Změny bez kontroly

Největší skrytý problém vývoje, který stojí firmy miliony

Většina průmyslových společností dnes pracuje s moderními CAD nástroji a digitálními modely. Na první pohled mají k dispozici vše, co potřebují. Přesto se ve vývoji opakují stejné problémy. Změny nejsou řízené, odpovědnosti nejsou jasně definované a jednotlivé týmy pracují s různými verzemi dat. Výsledkem je zpomalování projektů, nárůst chybovosti a zbytečné náklady. více

Analýzy - 8. 5. 2026 - Lucia OLLE

Je samostatný CAD v roce 2026 ještě udržitelný?

Ještě před deseti lety byla odpověď jednoduchá. CAD byl nástrojem konstruktéra. Řešil geometrii, sestavy, výkresy. Ostatní procesy běžely vedle něj. Dnes se však prostředí vývoje změnilo natolik, že otázka udržitelnosti samostatného CAD systému přestává být akademickou debatou.

Nejde o to, zda konkrétní CAD nástroj funguje. Většina z nich... více

Analýzy - 7. 5. 2026 - redakce

Stavební firmy se k AI staví zdrženlivě

Nejnovější globální průzkum společnosti PlanRadar odhalil, že investiční plány firem ve stavebnictví na využití AI nástrojů jsou stále velmi omezené. Polovina dotázaných uvedla, že jejich firma v současnosti vůbec neplánuje investovat do nástrojů využívajících umělou inteligenci. Přitom většina oslovených profesionálů (58 % respondentů) si myslí, že AI by jim dokázala výrazně ulehčit každodenní... více

Analýzy - 7. 5. 2026 - redakce

Hackeři stále častěji zneužívají virtualizaci ke skrývání svých aktivit ve firemních sítích

Bezpečnostní experti ze společnosti Sophos vydali varování upozorňují na rostoucí trend, kdy útočníci zneužívají virtualizační nástroje k ukrytí škodlivé aktivity přímo uvnitř napadených systémů. Tento přístup jim umožňuje obcházet tradiční bezpečnostní opatření a dlouhodobě setrvat v infrastruktuře organizací bez odhalení. více

Analýzy - 7. 5. 2026 - Tomáš Vít

Kladivem do kompozitu

Zbořme urputné mýty o 3D tisku v průmyslu

Tradiční strojařina nikam nemizí, aditivní výroba tu klasickou nenahrazuje. 3D tisk tradiční metody výroby skvěle doplňuje – jako další šikovný nástroj, který firmám reálně uvolňuje ruce. Lidé z výroby mívají zdravou profesní opatrnost, kterou ale bohužel často přiživují zastaralé oborové stereotypy. Pojďme uvést na pravou míru aspoň některé z nich. více

Analýzy - 6. 5. 2026 - Mgr. Vlastimil Dobečka

BIM – cílem není model, ale jeho efektivní využití

V BIM (informačním modelování staveb) je důležitá 3D geometrie, která přenáší tvar technicky správného návrhu stavby. Nemenší význam mají i alfanumerické informace, které model nese. Zásadní výzvou se stává schopnost tyto informace nejen vytvořit, ale především strukturovat, interpretovat a efektivně využívat. V tomto kontextu roste význam strojově zpracovatelných dat, která umožňují automatizaci procesů, kontrolu kvality i integraci do dalších systémů. Zde spočívá... více

Analýzy - 5. 5. 2026 - Andrej Hájek

Méně lidí neznamená, že jste efektivnější

Jak nasadit AI a neudělat z firmy křehký domeček z karet

Poslední týdny sleduji u velkých technologických hráčů v podstatě identický scénář: miliardové investice do umělé inteligence doprovázejí vlny propouštění, které mají firmám vrátit dravý startupový mindset. Narativ je jednoduchý – AI nás na trhu udělá štíhlejšími a rychlejšími. Jenže v honbě za vysněnou produktivitou se často přehlíží zásadní fakt. Vyhazovy, tím spíše v takové míře jako dnes, k efektivitě nevedou. Jako někdo, kdo strávil roky v korporátním prostředí... více

Analýzy - 1. 5. 2026 - redakce

Struktura síťového provozu se mění a upload překvapivě roste rychleji než download

Objem dat přenášených od uživatelů směrem k síti (tzv. upload provoz) vytváří nový tlak na telekomunikační operátory. Upload provoz nyní roste konstantně rychleji než download v celé řadě přístupových sítí a zásadně tak mění způsob, jakým by měli telekomunikační operátoři plánovat síťové kapacity a řídit kvalitu uživatelské zkušenosti. Vyplývá to z analýzy AppLogic, kterou právě zveřejnila společnost ComSource. více

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

RSS kanál

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

IT Systems podporuje

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

Další vybrané akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |