- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Ohlédnutí za rokem ransomwaru

Společnost Check Point se ohlédla za rokem 2016 z hlediska vývoje kybernetických rizik. Z její zprávy vyplývá, že malware se velmi rychle a dynamicky vyvíjí. Hra na kočku a myš mezi útočníky a obránci se proto zrychluje. Souhrnně lze říci, že rok 2016 byl rokem ransomwaru, došlo k aktualizaci útočných sad malwaru a vzestup zažily mobilní botnety. Velmi výrazná zůstává řada starých hrozeb, ale současně se objevily nové hrozby, které způsobily masivní škody. Většina kybernetických hrozeb je přitom globálních a objevila se napříč regiony.

Společnost Check Point se ohlédla za rokem 2016 z hlediska vývoje kybernetických rizik. Z její zprávy vyplývá, že malware se velmi rychle a dynamicky vyvíjí. Hra na kočku a myš mezi útočníky a obránci se proto zrychluje. Souhrnně lze říci, že rok 2016 byl rokem ransomwaru, došlo k aktualizaci útočných sad malwaru a vzestup zažily mobilní botnety. Velmi výrazná zůstává řada starých hrozeb, ale současně se objevily nové hrozby, které způsobily masivní škody. Většina kybernetických hrozeb je přitom globálních a objevila se napříč regiony.

Jaký byl rok 2016 z hlediska kybernetických rizik

- Není pochyb o tom, že rok 2016 byl rokem ransomwaru, který se stal nejvážnější a nejvíce frekventovanou hrozbou.

- V roce 2016 se v mobilním světě objevila nová forma malwaru - botnety. Dosud byly použity hlavně k vytváření podvodného provozu nebo ke kliknutí na reklamy. Nicméně síla takového botnetu lze využít i k mnohem nebezpečnějším účelům, jako jsou například DDoS útoky.

- Došlo k poklesu dvou největších volně dostupných útočných sad, Angler a Nuclear, a naopak vzestup zaznamenaly sady Neutrino a Rig, jak bylo vidět i v nedávné ransomwarové kampani Cerber.

Malware se i nadále velmi rychle a dynamicky vyvíjí. Každý den se objevuje nový malware a zrychluje se hra na kočku a myš mezi útočníky a obránci. Pro kyberbezpečnostní experty je tak mnohem důležitější než kdy dříve mít přehled o aktuálních hrozbách. Check Point proto vytvořil shrnující zprávu s názvem „Nejhledanější“ malware, která poskytuje přehled o malwaru v hlavních kategoriích - ransomware, bankovní a mobilní malware.

Popisuje trendy, které bezprostředně vyplývají z dat o kybernetických incidentech a hrozbách zjištěných v 1. polovině roku 2016. Vývoj v posledních měsících je ale bohužel jen potvrzuje, a proto je můžeme označit za trendy roku 2016:

Ransomware: Úsvit nové éry

Není pochyb, že rok 2016 byl rokem ransomwaru. Ransomware plnil v uplynulých měsících stránky novin a byl pro to dobrý důvod. Došlo k zásadnímu nárůstu množství, rozmanitosti, efektivity a rafinovanosti těchto útoků. Oběťmi jsou uživatelé i organizace všech velikostí a zločinci dále vytváří nové a vylepšené varianty ransomwaru.

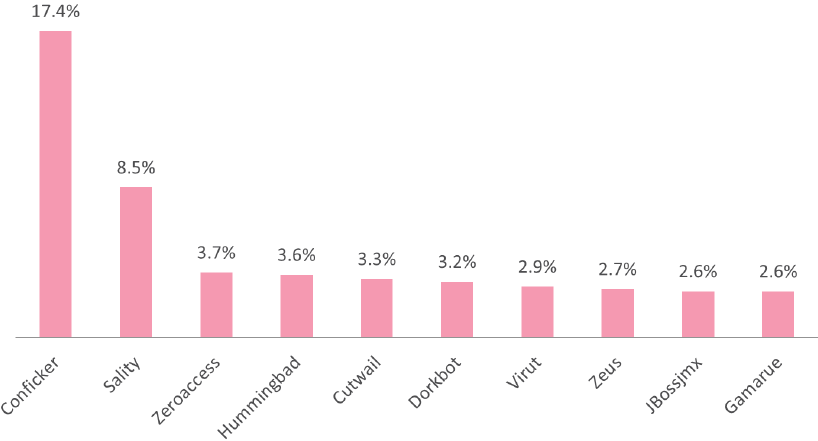

Obr. 1: Celosvětově nejrozšířenější malware, údaje za 1. polovinu roku 2016

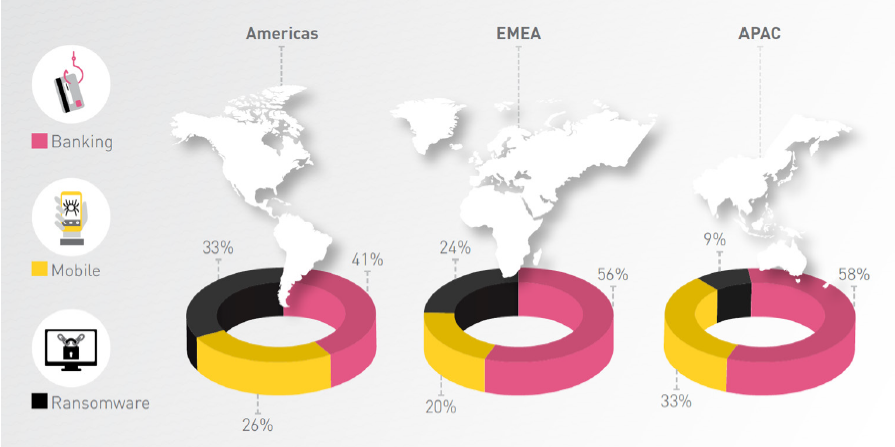

Obr. 2: Podíl jednotlivých kategorií útoků podle regionu

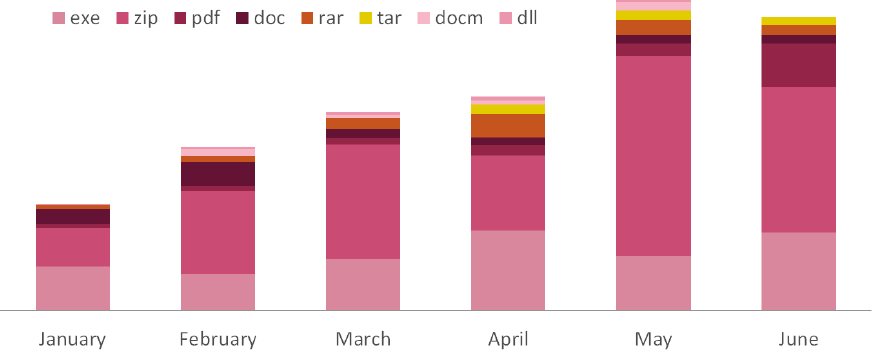

Obr. 3: Globálně nejčastější typy souborů se škodlivým kontextem

Změny útočných sad

Útočníci používají k šíření škodlivého kódu také předpřipravené útočné sady. Ty mají znepokojující úspěšnost a zneužívají zranitelností ve webových prohlížečích nebo operačních systémech k instalaci malwaru bez vědomí či souhlasu uživatele. Jak jsme viděli v případě sady Nuclear Exploit Kit, pro vývojáře se poskytování takové sady kyberzločincům z celého světa může stát velmi výnosným obchodem. Je zajímavé, že od začátku roku 2016 došlo k řadě změn. Byli jsme svědky poklesu dvou největších volně dostupných útočných sad, Angler a Nuclear, a naopak došlo k vzestupu sad Neutrino a Rig, jak bylo vidět i v nedávné ransomwarové kampani Cerber.

Zajímavé je, že malý počet malwarových rodin je zodpovědný za velkou část útoků, naopak tisíce malwarových rodin jsou poměrně nevýrazné.

Vzestup mobilních botnetů

V roce 2016 se v mobilním světě objevila nová forma malwaru - botnety. Botnet je skupina zařízení (PC, notebooky nebo mobilní telefony) ovládaných hackery bez vědomí vlastníků. Čím větší je botnet, tím větší jsou jeho schopnosti. Check Point odhalil i některé botnety, jako jsou Viking Horde a DressCode, kterým se dokonce podařilo proniknout na Google Play a infikovat mobilní zařízení stovek tisíc uživatelů. Dosud byly mobilní botnety použity hlavně k vytváření podvodného provozu nebo ke kliknutí na reklamy. Nicméně síla takového botnetu lze využít i k mnohem nebezpečnějším účelům, jako jsou například DDoS útoky, které mohou mít zničující dopad na organizace všech velikostí.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 29.5. | Unicorn University Open - Spatial Future: Geoinformatika,... |

| 2.6. | WMS Forum: řízení moderních skladů v praxi |

| 11.6. | ManageEngine User Conf 2026 Praha |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |