- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Nové přístupy k bezpečnosti cloudu

Analytici denně chrlí objemné studie o budoucnosti cloud computingu. Jejich nadšení však tlumí obavy o zabezpečení takto poskytovaných služeb. Je to pochopitelné, zvláště když počet a intenzita kybernetických útoků rok od roku roste. Jak ale potvrzují výzkumy, cloud může v porovnání s „in-house“ poskytovat méně rizikové prostředí pro běh aplikací. V následujícím článku se zaměříme na konkrétní oblasti bezpečnosti v cloudu, kterým bychom měli věnovat pozornost.

Analytici denně chrlí objemné studie o budoucnosti cloud computingu. Jejich nadšení však tlumí obavy o zabezpečení takto poskytovaných služeb. Je to pochopitelné, zvláště když počet a intenzita kybernetických útoků rok od roku roste. Jak ale potvrzují výzkumy, cloud může v porovnání s „in-house“ poskytovat méně rizikové prostředí pro běh aplikací. V následujícím článku se zaměříme na konkrétní oblasti bezpečnosti v cloudu, kterým bychom měli věnovat pozornost.

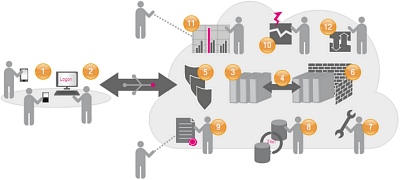

1. Správa identit, role a práva

Mají-li zaměstnanci přístup, mohou-li měnit či kopírovat kritické informace, existuje vždy potenciál zneužití dat či manipulace se softwarem. Přístup k citlivým informacím však nemají jen vlastníci oprávnění. O proniknutí do IT systémů mohou usilovat také jednotlivci vně organizace. Výsledek může být v obou případech katastrofální. Aby tomu podniky zamezily, musí ochraňovat své programy a regulovat přístup k přístrojům, softwaru, datům a odpovídajícím prostředím. Nejprve je nutno uplatnit technické zabezpečení v souladu s přístupem „potřeby vědět“, to znamená, že zaměstnanci smí přistupovat jen k datům a k softwaru, které potřebují pro vlastní práci, což nejlépe zajistí přístupové systémy založené na rolích a digitální identitě zaměstnance. U cloudových služeb firmy často užívají zdvojený bezpečnostní mechanismus. Nejprve kontrolují přístup ke cloudu samotnému, potom ke cloudové službě. V obou případech je absolutně nutná autentikace. V případě přístupu uživatele ke cloudu veřejnou sítí je zapotřebí ještě další ochrany, jako například prosazování bezpečnosti na přístrojové úrovni. Důležitá je také prevence úniku dat, kterou může zajišťovat vhodný software DLP (data leakage prevention). Ten navíc zaznamenává jakékoli kopírování a určuje odpovědnost v případě ztráty dat.

2. Infrastruktura firmy a bezpečná komunikace v cloudu

Základním rysem cloudových služeb je, že při přenosu mezi uživatelem a poskytovatelem nejsou data vystavena ohrožení, tzn. spojení mezi koncovým přístrojem a datovým centrem je „neprodyšné“ – ať probíhá bezpečnou firemní sítí, veřejnou pevnou nebo veřejnou mobilní sítí. Předávají-li se data veřejnými sítěmi, jako internetem, musí být zašifrována. To platí i v případě, je-li lokalita uživatele (tzn. jeho síť) spojena s datacentrem poskytovatele internetu. Profesionální poskytovatelé nabízejí kupříkladu standardizované nebo speciální zákaznické služby jako PKI (public key infrastructure), které umožňují bezpečný, ověřený a šifrovaný přenos dat. Přístup ke cloudovým službám vlastní firemní sítí (intranet nebo LAN) musí být rovněž chráněn implementací opatření jako je firewall a systémy detekce průniku (IDS/IPS). Dodává-li poskytovatel cloudu také síťové komunikační služby, zajišťují integrované mechanismy jako MPLS (multiprotocol label switching) přísné oddělení datových toků zasílaných různým uživatelům a službám. V rámci jedné sítě MPLS je datový provoz z různých zákaznických sítí přenášen současně dedikovanými virtuálními privátními sítěmi (VPN). MPLS-VPN sítě poskytují dobrou základní ochranu, jež může být zesílena opatřeními, jako jsou šifrované tunely IPSec, TLS/SSL či SSH. Poskytovatel ICT může také pro zákazníky vytvořit dedikované spoje mezi uživatelskou organizací a cloudovými službami v datovém centru. Tato strategie poskytuje nejvyšší úroveň ochrany, může však odrazovat organizace s velkým množstvím působišť.

3. IT systémy v datových centrech

Při používání cloudových řešení nesmí být uživateli umožněn přístup k datům jiného uživatele nebo zpochybnění integrity ICT systémů. Nastala by totiž situace, kdy by počítačoví zločinci mohli instalovat špionážní software či jiný malware s cílem ohrozit všechny uživatele daného cloudu. Ke vzájemnému oddělení systémů se používá virtuálních lokálních sítí (virtual local area networks – VLAN) a firewallů, které brání jednomu uživateli v přístupu k serveru, aplikacím a datům jiného uživatele. Každý server má přesně tolik dedikovaných přístupových cest, jaký je počet zákazníků, kteří jej používají, a tyto cesty či sítě jsou navzájem zcela odděleny. Aplikace jako SAP nebo Oracle, používané různými zákazníky „běží“ vedle sebe. Zákazníkův vlastní mnohostranný systém (např. SAP a CRM) však přitom může vzájemně komunikovat podle potřeby a předem stanovených pravidel. Data jsou v cloudu rovněž izolována v dedikovaných síťových úložných oblastech. Tyto oblasti se podobají pevným diskům a servery uživatele k nim přistupují sítí. Jsou propojeny tak, aby zákazníci měli přístup jen ke svým vlastním datům, jako by měli svůj vlastní dedikovaný disk.

4. Bezpečná komunikace a správa služeb

Otázkou, která stále vyvstává v souvislosti s cloudovými nabídkami, je zeměpisná poloha zpracování a ukládání dat. Regulatorní rámec vyžaduje, aby byly podniky minimálně schopny s jistotou uvádět, ve které zemi jsou jejich data uložena. Daňové zákony v EU a v jiných zemích například dovolují finančním orgánům přístup k informacím relevantním pro daňové účely. K tomu však potřebují vědět, kde jsou uložena. Vzhledem ke složitému právnímu prostředí je vhodné, aby firmy vyhledávaly cloudového poskytovatele, který ovládá znalost regionálních zákonů ohledně dodržování soukromí a má odpovídající zdroje. Souladu s legislativou lze snáze dosáhnout u poskytovatelů privátního cloudu – ve smlouvách o úrovni služeb je na rozdíl od poskytovatelů veřejného cloudu možné určit, ve kterých zemích lze data zpracovávat a ukládat. Jsou-li cloudové služby poskládány do komplexní nabídky, není dodávka vždy snadnou záležitostí. I když jsou aplikace distribuovány, musí jednotlivé složky cloudové služby vykazovat efektivní součinnost, aby byl zajištěn spolehlivý provoz. Složitější cloudové nabídky také často zahrnují služby třetí strany. V kontraktu je proto třeba jasně specifikovat, jaké služby budou kým dodávány a kdo nese právní odpovědnost v případě jakýchkoli otázek.

5. Ochrana IT systémů u poskytovatele služeb

Pokud jde o požadavky bezpečnosti, je cloud computing srovnatelný s konvenčními outsourcingovými modely. Firewallové systémy, které nemají zabudovánu funkčnost ochrany proti průniku, nemohou v dnešním světě zajistit dostatečný stupeň ochrany. Červi, trojští koně a hackeři se stali příliš mnohostrannými, rafinovanými a pokročilými. Zjistit a blokovat neoprávněný přístup k datům může řada technologií, jako jsou systémy k odhalování průniků a prevenci (IDS/IPS). Mohou zvláště skenovat data na výskyt malwaru a dokáží upozornit na jakékoli události naznačující útok. Efektivní ochranu síťových segmentů zajistí poskytovatelé využíváním dvou druhů bezpečnostních úrovní. Potřebují jednak firewally kontrolující komunikaci, porty a aplikace a také firewally k hloubkové kontrole skenující protokoly o přenosu dat. Další klíčové mechanismy zahrnují proxy servery a reverzní proxy, které filtrují a přeměňují příchozí a odchozí datový provoz, chrání citlivé informace, minimalizují zranitelná místa a přispívají k větší bezpečnosti ICT.

6. Fyzické zabezpečení datového centra

Operátoři datového centra musí též ochraňovat budovy a hardwarová aktiva, a to prostředky fyzických mechanismů a přístupových kontrol. Nejde jen o technologii, nýbrž i o organizaci, procesy a lidi. Datacentra musí být postavena tak, aby budova odolala přírodním katastrofám, potenciální fyzické sabotáži a ohni. Zařízení musí být vzdáleno od oblastí s výskytem bouří, záplav a zemětřesení. Kromě toho musí být zajištěno dobré dopravní spojení, dodávky vody a elektřiny atd. Po celé budově musí být prováděny kontroly přístupu a zvláště citlivá data musí být ukládána ve speciálně oddělených oblastech.

7. Organizace bezpečnosti a bezpečná administrace

Lidský faktor hraje v bezpečnosti cloudových služeb hlavní úlohu. Poskytovatelé proto provozují dedikovaný systém informační bezpečnosti (ISMS), který definuje procesy a pravidla, poskytuje referenční model a nástroje pro plánování, implementaci, ověřování a úpravy informační bezpečnosti. Klíčovou roli hrají privilegovaná práva administrátora. Správci mají obvykle zvláštní práva, která musí být pečlivě plánována a řízena. V prostředích dodávajících industrializované IT služby správci používají dedikovanou infrastrukturu. Zajišťuje to dodatečnou bezpečnost blokací přístupů nebo znemožnění provádění určitých funkcí (např. používání tzv. jump serverů). Nedílnou součástí těchto infrastruktur je úzkostlivé monitorování bezpečnostních událostí a záznamů dat.

Topologie bezpečnosti cloud computingu

8. Správa služby a dostupnost

Dostupnost aplikací a dat v cloudu jsou žhavým tématem a častým předmětem diskuse. Výpadek aplikací může poškozovat obchod, zvláště pokud jsou postiženy kritické systémy.

Poskytovatelé cloudu zajišťují dostupnost vytvářením zálohových systémů pro jednotlivé aplikace a zdvojováním celých datových center. Poskytovatel garantuje požadovanou úroveň dostupnosti tím, že používá odpovídající archivační systémy. Efektivní správa služeb zajišťuje, aby byly plněny všechny potřeby zákazníka a aby byly prováděny jakékoli nutné změny. Součástí této služby jsou spolehlivé procesy ITIL, jako řízení změn, problémů a releasů. Existuje mnoho otázek souvisejících s ICT, které uživatelské organizace nedokážou řešit samy. Proto potřebují přístup k rozsáhlým zkušenostem poskytovatele služby s ohledem na probíhající údržbu a vývoj systémů a služeb.

Někteří poskytovatelé nabízejí zákazníkům také čtyřiadvacetihodinovou správu dodávky služby, kdykoli poskytují také dodatečnou podporu. Zjistí-li zákazníci pokles dostupnosti, dojde-li k narušení bezpečnosti či k jinému problému, mohou kontaktovat svého manažera dodávky služeb a požádat o podniknutí patřičné akce.

9. Kontrakty, integrace procesů a migrace

Určení, zda začlenění cloudových služeb ovlivní projekty nebo vytvoří bezpečnostní rizika, závisí výrazně na tom, zda existují zevrubné informace o možnostech spolupráce mezi poskytovatelem a zákazníkem. V některých případech je rovněž třeba splnit specifické firemní bezpečnostní požadavky. Externě dodávané ICT služby podléhají vnitřním postupům zákazníka. Poskytovatelé ICT používají systém řízení bezpečnosti, který definuje požadavky a implementuje a sleduje všechny nutné změny. Když poskytovatel například zjistí, že do zákazníkova systému pronikl útočník, spolupracuje s uživatelskou organizací při hledání nejlepšího zásahu.

Bezpečnost může kladně ovlivňovat také přizpůsobivost. Oursourcingové modely například zjednodušují počet bezpečnostních úkolů ICT, protože jsou služby dodávány centrálně odborníky. Tyto služby zahrnují implementaci, konfiguraci, aktualizace, zálohování, monitoring a údržbu. Podniky mohou určovat úroveň bezpečnosti, kterou potřebují. Služby se dodávají na modulární základně „plať podle potřeby“ a jsou jasně definovány ve smlouvě o úrovni služeb (SLA). Před jejím podpisem by poskytovatel a zákazník měli společně zjistit, jaké aplikace mají kritický význam a co se stane v případě poruchy.

10. Řízení bezpečnosti a zranitelnosti

Složky ICT infrastruktury občas vykazují chyby či slabiny. Dochází k nim kvůli programátorským chybám nebo špatnému nastavení. Často se objevují při změnách požadavků a scénářů nasazení. Aby se předcházelo větším problémům, musí být tyto slabiny odhalovány a včas řešeny. To je složitý proces zahrnující analýzu různých informačních zdrojů. Cloudová datová centra proto musí být ověřena podle mezinárodně uznávaných norem jako ISO/IEC 2700 a shoda musí být pravidelně ověřována nezávislými auditory. Norma ISO 27001 vyžaduje, aby poskytovatelé používali systém řízení bezpečnosti informací (ISMS), který zahrnuje řízení bezpečnosti a rizik a rozsáhlý bezpečnostní rámec. ISMS je klíčovým řídicím nástrojem k dosažení a udržování požadovaného stupně bezpečnosti.

11. Vykazování bezpečnosti a řízení událostí

Události související s bezpečností jsou součástí každodenního provozu ICT. Jejich analýza umožňuje úpravu, náhradu nebo zdokonalování opatření. Nápravu je třeba podnikat v závislosti na tom, do jaké míry určitá událost porušila bezpečnostní postupy. Může být zapotřebí informovat zákazníka, aby mohl provést odpovídající změny. Firma může mít za jistých okolností nucena odpovídat na dotazy sdělovacích prostředků, nebo poskytovat vysvětlení svým zaměstnancům a zákazníkům. Proto je důležité začlenit procesy záznamu dat a jeho řízení, sledování, analýzu, podchycování, vyhodnocování a řízení bezpečnostních událostí do provozu ICT. Uživatelské organizace vyžadují přehled o tom, jak poskytovatel cloudové služby řídí.

12. Řízení požadavků a shoda

Firmy musí splňovat zákonné, regulační a specifické odvětvové požadavky. Zahrnuje to vnitřní postupy, kontrakty se zákazníky, dodavateli a partnery a další závazky, s nimiž vyslovily souhlas. Žádné dvě organizace nejsou stejné. Liší se co do procesů a potenciálních hrozeb a ve stupni negativního vlivu bezpečnostních událostí na jejich byznys. Mají však jedno společné – potřebují silného partnera, který nabízí bezpečnou a zajištěnou cestu do cloudu. Technická infrastruktura obvykle existuje. Avšak její spojení se specifickým byznysem firmy vyžaduje péči a v některých případech čas.

Závěrem

Každý, kdo využívá služeb ICT, musí akceptovat jistou úroveň rizika. Platí to o kterémkoliv provozním modelu, od vlastního ICT po konvenční outsourcing a cloud computing. Stále složitější technické požadavky a rostoucí náklady na zajišťování efektivní bezpečnosti ve vlastní režii činí z outsourcingu a cloud computingu stále oblíbenější alternativy provozu.

Zdeněk Lejsek

Autor působí ve společnosti T-Systems.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |