- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Pokročilá analýza provozu datových sítí (3. díl)

Monitorování datových toků vs. paketová analýza

V tomto seriálu seznamujeme čtenáře s různými metodami a přístupy k monitorování provozu datových sítí a jeho analýze. V předchozích dvou dílech jsme se věnovali monitorování datových toků (standard NetFlow) a paketové analýze. Tentokrát se podíváme na spojení obou přístupů a využití jejich silných stránek v integrovaném řešení, které reaguje na nejmodernější trendy a potřeby.

V tomto seriálu seznamujeme čtenáře s různými metodami a přístupy k monitorování provozu datových sítí a jeho analýze. V předchozích dvou dílech jsme se věnovali monitorování datových toků (standard NetFlow) a paketové analýze. Tentokrát se podíváme na spojení obou přístupů a využití jejich silných stránek v integrovaném řešení, které reaguje na nejmodernější trendy a potřeby.

Datové toky představují abstrakci vlastního provozu, který je agregován na základě zdrojové IP adresy, cílové IP adresy, zdrojového portu, cílového portu a čísla protokolu. Vlastní obsah komunikace není dostupný a dosahovaná míra agregace činí obvykle 500:1. Oproti tomu paketová analýza zaznamenává a analyzuje provoz datové sítě v plném rozsahu včetně aplikační vrstvy. Jedná se o metodu náročnou na výkon i diskovou kapacitu.

| Silné stránky | Slabé stránky | |

| Datové toky |

|

|

| Paketová analýza |

|

|

Pokud srovnáme hlavní výhody a nevýhody obou přístupů, ukazuje se, že datové toky obsahují pro některé typy úloh dat příliš málo. Paketová analýza naopak obsluhu ve většině případů zahltí nezvládnutelnými objemy dat a detaily. Kombinací obou přístupů a rozšířením standardu datových toků o informace z aplikační vrstvy je možné dosáhnout adekvátní úrovně detailu, která umožňuje dostatečný vhled do datových komunikací, flexibilní reporting, efektivní řešení provozní problémů a automatickou detekci bezpečnostních incidentů.

Mezinárodní standard datových toků označovaný jako IPFIX zavádí celou řadu nových položek založených na informacích z aplikační vrstvy a zároveň umožňuje rozšíření tohoto standardu jednotlivými výrobci, pomocí tzv. enterprise extensions pro rozšiřování škály sledovaných informací. Jednou z hlavních novinek je technologie identifikace aplikací na základě signatur. Součástí statistik o provozu na síti je tak nad rámec běžného čísla portu a protokolu také tzv. application ID, které je datovému toku přiřazeno na základě rozpoznané aplikace. Díky signaturám na úrovni několika prvních bytů aplikační vrstvy je možné rozpoznat stovky aplikací. Nejznámější implementace této technologie s názvem NBAR2 je od společnosti Cisco. Monitorování datových toků je tak kombinováno s kontinuální paketovou analýzou, která informace obsažené ve statistikách o provozu datové sítě rozšiřuje o název použité aplikace nebo aplikačního protokolu. Moderní kolektory flow statistik pak umožňují na základě této informace reportovat nebo analyzovat provoz.

Jedním z nejrozšířenějších komunikačních protokolů je protokol HTTP nebo jeho šifrovaná varianta HTTPS. Dnes je tento protokol využíván nejen pro přístup k webovým stránkám, ale i jako základ pro komunikaci jednotlivých komponent podnikových systémů nebo aplikací pracujících s citlivými daty (např. elektronické bankovnictví). Na základě identifikace tohoto přenosového protokolu je možné rozšířit statistiky o provozu datové sítě o tzv. host name nebo URL, tedy základní parametry HTTP požadavku. Dokonce i v případě protokolu HTTPS je možné informaci o host name získat prostřednictvím tzv. SNI (Server Name Indication), tedy mechanismu, který zajistí předání HTTP požadavku správným virtuálním webovým serverem.

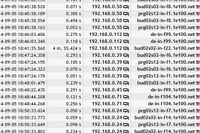

Obr. 1: Výpis datových toků rozšířený o HTTP host name i pro šifrovaný HTTPS provoz. V tomto případě již URL není k dispozici, neboť vlastní požadavek je šifrován.

Obdobně je možné získat z HTTP komunikace další informace, jako je typ a verze operačního systému klienta, typ a verze internetového prohlížeče nebo v případě mobilních telefonů typ zařízení. Všechny tyto informace jsou zakódovány v položce označované jako User Agent. Jedná se o textový řetězec, který je součástí požadavku klienta. Díky této informaci je možné v síti vyhledat zařízení konkrétního typu, zařízení používající zastaralou verzi operačního systému či internetového prohlížeče, případně detekovat nové zařízení na síti. Tuto informaci lze využít také při řešení bezpečnostního incidentu.

V případě DNS provozu můžeme sledovat typ dotazu a dotazované doménové jméno nebo odpověď DNS serveru. Stanice, která dostává významné procento odpovědí typu „non-existing domain“, je podezřelá a zaslouží si pozornost správce systému. S doménami jsou spojeny reputační databáze, které je možné využít k jednoduché a efektivní detekci podezřelé komunikace, např. komunikace se známými botnet command and control centry. Integrace s IP reputačními databázemi a host name reputačními databázemi by měla být jednou z funkcí moderního řešení pro analýzu provozu datové sítě. Řada kvalitních databází umožňuje bezplatné využití, např. databáze útočníků dostupná na portálu D-Shield.org.

Prakticky: obrana před útoky na VoIP ústředny

Další velmi rozšířenou aplikací je internetová telefonie. Analýzou signalizačního protokolu SIP je možné získat přehled o skutečných telefonních hovorech, analýza datového toku vlastního hovoru umožňuje měřit jeho kvalitu. Sledováním SIP signalizace je možné sledovat požadavky na registraci jednotlivých klientů k telefonní ústředně a detekovat související bezpečnostní hrozby. Přehled telefonních hovorů je tak možné získat jako běžnou součást monitoringu provozu datové sítě a tyto informace využít zejména pro řešení problémů s kvalitou telefonních hovorů.

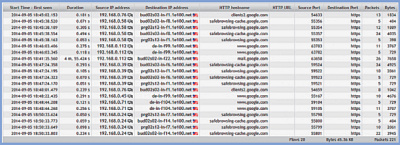

Obr. 2: Detaily telefonního hovoru včetně výpisu všech souvisejících datových toků. Informace zjištěné paketovou analýzou zahrnují volající strany, časové známky, použitý kodek zvuku a indikovanou i změřenou kvalitu zvuku.

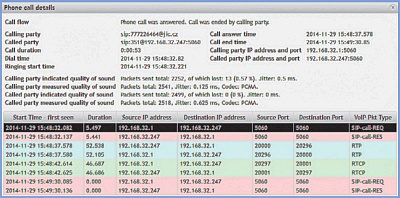

Pojďme se podívat na příklad z oblasti bezpečnosti VoIP telefonie, který využívá právě informace z aplikační analýzy protokolu SIP. Cílem jednoho z běžných útoků na VoIP ústředny je získat finanční prostředky realizací podvodných telefonních hovorů. Celosvětově se odhaduje, že tyto útoky stojí jejich oběti 72 miliard USD ročně. Jaký je jejich princip? Útočník si založí zahraniční společnost, která si pronajme telefonní číslo prémiové služby. Následně vyhledává nedostatečně zabezpečené telefonní ústředny, které využije k navázání telefonních hovorů na toto premium číslo. Na konci měsíce obdrží poškozená společnost vysoký telefonní účet, který musí uhradit, neboť telefonní operátor službu skutečně poskytl.

Obr. 3: princip zneužití nezabezpečené VoIP ústředny, útočník volá na premium číslo placené služby, ze které inkasuje příjem.

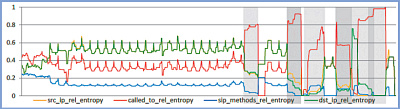

Útok na telefonní ústřednu začíná řadou neúspěšných tzv. INVITE skenů nebo REGISTER skenů. Jedná se o signalizaci v rámci protokolu SIP. Prostým sledováním výskytu těchto událostí a nastavením notifikace na jejich zvýšené množství lze útok detekovat ještě ve stádiu, kdy k finančním ztrátám nedošlo, případně tyto ztráty včas minimalizovat. Riziko útoku ale není jen v případě VoIP ústředen dostupných ze sítě internet. Stanice v lokální síti infikovaná botnetem je obvykle schopna komunikovat s ústřednou bez dalších omezení a pokusit se např. i o slovníkový útok na službu SSH pro získání přístupu ke konfiguraci ústředny. Detekce útoků na ústředny s využitím SIP signalizace je opět založena na principech behaviorální analýzy, např. automatická analýza entropie sledovaných veličin (IP adresy komunikující s ústřednou, čísla volajících, INVITE a REGISTER zprávy apod.) umožňuje detekovat podezřelé události a neoprávněné pokusy o připojení k ústředně.

Obr. 4: Změna entropie charakteristik SIP provozu v okamžiku útoku. Útoky jsou označeny v šedých polích.

Získejte výhody obou přístupů

Ukázali jsme si, jak je možné kombinovat výhody monitorování datových toků a analýzy na aplikační vrstvě. Získáváme tím podrobnější informace o datové komunikaci, lepší možnosti analýzy provozu a detekce anomálií, a to aniž bychom významně zhoršovali vynikající poměr komprese a agregace statistik o provozu datové sítě oproti objemu původního provozu. V případě potřeby je vždy možné provést záznam provozu v plném rozsahu.

|

RNDr. Pavel Minařík, PhD. Autor článku se oblastí kybernetické bezpečnosti zabývá od roku 2006. Účastnil se řady výzkumných projektů v oblasti analýzy provozu datových sítí a detekci pokročilých hrozeb jako výzkumný pracovník Ústavu výpočetní techniky Masarykovy univerzity. Během posledních čtyř let se účastnil několika desítek projektů nasazení řešení pro monitorování provozu a detekci pokročilých hrozeb. V současné době pracuje jako technologický ředitel ve společnosti INVEA-TECH zodpovědný za návrh a vývoj produktů pro Flow Monitoring a Network Behavior Analysis. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce

| 24.4. | WORKSHOP PRAKTICKÉHO CONTROLLINGU NA TÉMA: Controlling... |