- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Kybernetickým útokům pomáhá naše digitální laxnost

S počátkem roku experti na IT bezpečnost po celém světě pravidelně vydávají či aktualizují předpovědi týkající se budoucnosti kyberkriminality. Jedna z těchto předpovědí zní, že v roce 2020 bude většina chyb a zranitelností, které povedou ke kybernetickým útokům, známa odborné veřejnosti alespoň jeden rok. Je zarážející, že k úspěšným kybernetickým útokům vedou známé zranitelnosti, které byly buď identifikované a komunikované výrobcem technologií či bezpečnostními firmami nebo již dokonce zneužité ve zdokumentovaných útocích. Jsme nepoučitelní?

S počátkem roku experti na IT bezpečnost po celém světě pravidelně vydávají či aktualizují předpovědi týkající se budoucnosti kyberkriminality. Jedna z těchto předpovědí zní, že v roce 2020 bude většina chyb a zranitelností, které povedou ke kybernetickým útokům, známa odborné veřejnosti alespoň jeden rok. Je zarážející, že k úspěšným kybernetickým útokům vedou známé zranitelnosti, které byly buď identifikované a komunikované výrobcem technologií či bezpečnostními firmami nebo již dokonce zneužité ve zdokumentovaných útocích. Jsme nepoučitelní?

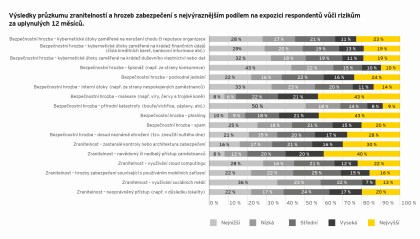

Letošní 20. ročník mezinárodního průzkumu informační bezpečnosti EY Global Information Security Survey potvrdil, že útočníci jsou dnes organizovaní, mají téměř neomezené prostředky a používají pokročilé metody útoků. Řada organizací jím však zároveň dále usnadňuje práci nedůsledným aplikováním základních bezpečnostních pravidel, které známe desítky let. Ve světě, kde rostoucí digitalizace přináší stále nová rizika, se většina organizací nesnaží zvyšovat úroveň své kybernetické odolnosti cestou minimálního úsilí, která je zároveň nejefektivnější. Je na čase podrobněji prozkoumat příčiny této digitální laxnosti.

Ostrovy ochrany nepomáhají

Překážky mohou ležet na straně technologií a používaných systémů, ale také v podcenění rizika, že jakákoliv organizace se může stát terčem útoku. Dalším důvodem může být i nedostatečný předpoklad, že když budou organizace investovat do technologií umožňujících monitoring a detekci či aktivní detekci, budou schopny odhalit a čelit útokům. Technologie je ovšem dobrá pouze tak, jako její uživatel. Mnohdy vidíme moderní technologie nasazené vedle sebe, které fungují pouze jako samostatné „ostrovy“ ochrany. To dokládají i výsledky průzkumu v otázce hodnotící vyspělost programu detekce narušení kybernetické bezpečnosti. Jen 14 % respondentů využívá vyspělé nástroje a metody detekce integrující externí a interní zdroje pracující s analýzou chování a bezpečnostní analytikou. Pouze 18 % respondentů využívá pokročilé metody monitorování sítě. Zbytek používá jen některý z nástrojů a technologií, nejčastěji integrovaný v rámci SIEM. Pouze 4 % organizací jsou přesvědčeny, že dostatečně zohlednily důsledky informační a kybernetické bezpečnosti ve své strategii a že jsou vůbec schopny účinně monitorovat relevantní kybernetické hrozby, zranitelnosti a rizika.

Zdroj: EY Global Information Security Survey 2017-18

Základní hygiena kybernetické odolnosti

Průzkum společnosti EY ukázal, že v minulém roce bylo nutné nejvíce čelit phishingu zaměřenému na neopatrné uživatele, což byla nejčastější trajektorie útoku pro zanesení malware. Vzhledem k evoluci ransomware, který jednoznačně poukázal na jednoduché zranitelnosti s dosti dramatickým dopadem je zřejmé, že je potřeba se cíleně zaměřit na základní hygienu kybernetické odolnosti – pravidelné a důsledné záplatování a zvyšování povědomí uživatelů o rizicích a důsledcích. Tento fakt je podpořen nálezem dvou nejčastějších důvodů úspěšného útoku, kterými, jak již bylo zmíněno, byly zneužití nedostatečně uvědomělého uživatele prostřednictvím phishingu a zastaralé či nezáplatované technologie.

Pozitivním zjištěním je, že 70 % respondentů by potřebovalo navýšit svůj rozpočet na kybernetickou bezpečnost o maximálně 25 % tak, aby mohli zajistit ochranu v souladu s očekáváním managementu a jejich vnímáním závažnosti kybernetických rizik.

Zdroj: EY Global Information Security Survey 2017-18

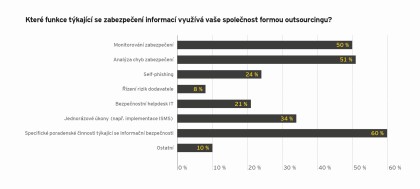

Prostředky je třeba investovat chytře a takovým způsobem, aby byl zajištěn správný mix interních a externích znalostí a technologií. Organizace se už nebudou moct spoléhat pouze na outsourcovaný monitoring bezpečnosti a hodnocení zranitelností. Žádný z poskytovatelů totiž nikdy nebude umět dodat interpretaci a kompetence, které lze získat pouze interní zaměstnaností s dokonalou znalostí vnitřních procesů a specifik a pochopením toho, co je pro jejich organizace cenné a nutné chránit. Zároveň reakce na kybernetický incident musí být v režii interních zaměstnanců, kteří jsou obeznámeni s krizovými procesy a postupy a umí spolupracovat napříč celou organizací. To by rozhodně měla být prioritní oblast, kam směřovat finanční prostředky.

Jak zajistit vyšší úroveň kybernetické odolnosti

Věnujte se základní bezpečnostní hygieně, vzdělávejte uživatele, využívejte prostředky řízení identit, používejte nástroje prosazující bezpečnostní pravidla, kombinujte externí a interní technologie a s rozmyslem nakupujte bezpečnostní služby. Neuzavírejte se do sebe, ale komunikujte a sledujte své okolí, vyměňujte si zkušenosti, snažte se poučit a zejména pravidelně aktualizujte a záplatujte své systémy.

|

Petr Plecháček Autor článku je ředitelem oddělení IT poradenství a kybernetické bezpečnosti EY v České republice. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |