- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Bezpečnost systémů ICS/SCADA

ve výrobním a zpracovatelském průmyslu

Ve prospěch nízkého počtu bezpečnostních incidentů ICS dlouho hrál fakt, že byly tradičně izolované, hardware nedostupný a protokoly obskurní. Toto už ale není pravda minimálně posledních devět let. Řídicí systémy dnes propojujeme s běžným komerčním IT, komoditizuje se hardware a uplatňuje se politika Bring Your Own Device (BYOD). Z tohoto důvodu roste exponenciálně i množství útočných kanálů a tzv. útočný povrch, tedy sumář všech možných bodů, které může útočník zneužít pro přístup k systému nebo exfiltraci dat ze systémů.

Ve prospěch nízkého počtu bezpečnostních incidentů ICS dlouho hrál fakt, že byly tradičně izolované, hardware nedostupný a protokoly obskurní. Toto už ale není pravda minimálně posledních devět let. Řídicí systémy dnes propojujeme s běžným komerčním IT, komoditizuje se hardware a uplatňuje se politika Bring Your Own Device (BYOD). Z tohoto důvodu roste exponenciálně i množství útočných kanálů a tzv. útočný povrch, tedy sumář všech možných bodů, které může útočník zneužít pro přístup k systému nebo exfiltraci dat ze systémů.

Diskuse o bezpečnosti ICS se v posledním období, zřejmě v důsledku přijetí zákona o kybernetické bezpečnosti redukovala na pojmy jako kritická infrastruktura, bezpečnost státu a kybernetická válka. Pojďme se ale společně podívat, jak je na tom s bezpečností ICS výrobní a zpracovatelský sektor.

Při srovnávání „IT zastaralosti“ (a přeneseně bezpečnosti) stojí výrobní a zpracovatelský sektor (s drobnými výjimkami jako je ropa) zhruba uprostřed. Na jedné straně byl pionýrem při integraci ERP, řešení workforce managementu a podobně, na druhé straně není neobvyklé najít více než deset let staré systémy nebo komponenty IT systémů. Tato „zastaralost“ je patrnější, čím blíže se ke klíčovým činnostem blížíme.

Zastaralost (nebo-li konzervativnost) ale neberme pejorativně – při investicích v milionech korun není racionální následovat každý IT trend.

ICS systémy na internetu

Nápovědou nám může být průzkum, který jsme realizovali v březnu 2015 na množině českých IP adres s cílem identifikovat komponenty ICS systémů a používaných protokolů.

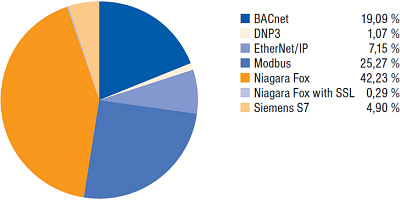

Podle ICS radaru provozovaného vyhledávačem Shodan je dominantním protokolem ve světě Niagara Fox, následovaný Modbusem a BACnet-em.

Graf 1: Protokoly ICS ve světě údaje k 08/2015

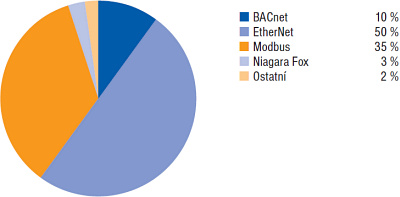

Tento trend se nám v ČR nepodařilo potvrdit, podle našich zjištění je v ČR nejpoužívanější EtherNet, následovaný Modbusem a BACnet-em.

Situace v ČR tedy není tak kritická jako například v USA, kde jsou běžně provozované systémy staré i 25 let (za rekordmana může být považován systém topení a klimatizace pro celý školní okrsek běžící na 30 let staré Amize 2000). Nicméně systémy používané deset let jsou úplně běžné i v ČR. Windows XP Service pack 2 bychom dnes na internetu provozovat nechtěli, ale v případě průmyslových systémů se zdá, že platí jiná měřítka – alespoň co se bezpečnosti týče.

Překážky při řešení bezpečnosti ICS

Myšlenka, že stačí vzít IT bezpečnostní normy, komoditní hardware a/nebo implementovat ISMS, identifikovat projektový rozsah a přenést do segmentu selže po první schůzce s managementem provozu. Pojďme si ukázat nejtypičtější příklady a problémy při řešení bezpečnosti v ICS.

Rozdílné potřeby

Obvyklým jevem v praxi bývají rozdílné potřeby managementu výroby a managementu IT bezpečnosti. Prioritou managementu výroby je bezpečnost práce a provozu, přičemž musí být zajištěna spolehlivost produkce. Naproti tomu IT bezpečnost upřednostňuje ochranu aktiv a dat vznikajících v provozu.

Tento rozdíl v potřebách způsobuje, že technologie standardní pro komerční IT, jako je například šifrování, jsou vnímány jako kontraproduktivní, protože přidávají provozu na složitosti.

Graf 2: Protokoly ICS v ČR údaje k 04/2015

Politika hesel

Dalším častým bezpečnostním požadavkem je politika hesel. Ta by měla zajistit, že po třech nepovedených pokusech o zadání hesla dojde k zablokování účtu a opětovné odblokování může provést jenom personál IT bezpečnosti. Ale jaký vliv by tato politika hesel měla na produktivitu? Není nezvyklé, že k HMI konzole přistupuje pracovník více než stokrát za den.

I když se oprostíme od problémů jako je produktivita, zavádění striktní politiky hesel by mohlo mít dopad na bezpečnost provozu. Ilustrací nechť je problematika reakční doby v případě pohotovosti v nebezpečném provozu jako je chemická výroba. Operátor potřebuje reagovat rychle a heslo (nemluvě o tom, že by ho zapomněl nebo došlo k zablokování) jenom přidává mezikrok ve stresové situaci.

Skenování zranitelností

Nesoulad se projevuje i při skenování zranitelností – v případě IT bezpečnosti jde o běžnou praktiku. V případě ICS může něco tak jednoduché jako port-scan nebo sken zranitelností způsobit nárůst latence, na kterou jsou výrobní roboty velmi citlivé, proto není žádoucí vykonávat tyto testy v produkci.

Životní cyklus ICS versus životní cyklus IT systémů

Rozdílné potřeby managementu výroby a IT bezpečnosti jsou jen jedním z problémů při řešení bezpečnosti ICS. Další klíčový problém je rozdílný životní cyklus průmyslového zařízení a IT komponentů ICS systému. Životní cyklus průmyslového zařízení běžně přesahuje deset let, ale pro IT komponenty a systémy jde o nestandardně dlouhou dobu. Vzhledem k citlivosti provozu nejsou aplikované pravidelné aktualizace a je potřeba brát v úvahu, že pro takto dlouhý životní cyklus není přizpůsobený ani komoditní software.

A co systémy třetích stran?

Při řešení problematiky ICS bezpečnosti je nejvhodnější postupovat holisticky a vnímat provoz jako celek. Proto je důležitým aspektem bezpečnosti výroby míra závislosti na systémech, které nejsou přímo určeny na výrobu, ale slouží jako podpůrné. Při testech se častokrát ukáže, že výroba je relativně dobře chráněna, organizace si je vědomá rizik, uplatňuje důsledně politiku defense in depth a probíhají pravidelné testy a/nebo cvičení Red-Blue team.

V takovém případě bývá nejzranitelnějším místem řízení budovy, kde jsou například uskladněné výrobky citlivé na teplotu a vlhkost. V jednom konkrétním případě se ukázalo že PLC, které řídily teplotu a vlhkost prostředí, nikdy nebyly předmětem analýzy rizik (a tedy ani bezpečnostních testů), vzhledem k tomu, že za jejich stav byla zodpovědná třetí strana.

Tento model je někdy možné vidět i při výrobních linkách, kde část linky nebo strojů je kupovaná jako služba, a tedy hoc má dopad na celkovou bezpečnost produkce, je vyňatá z celkové bezpečnostní politiky. Při auditu bezpečnosti je možné jenom konstatovat, že řetěz je tak silný jako jeho nejslabší článek.

Toto zjištění koresponduje s faktem, že při průzkumu systémů volně dostupných na internetu jsou nejčastěji dostupné prvky, používající protokoly Niagara Fox a BACnet, který se používá dominantně na automatizaci budov a výroby.

Jak na bezpečnost?

Před započetím řešení bezpečnosti ICS je důležité si uvědomit, že rizika, která vznikají při provozu ICS, jsou signifikantně odlišná od těch, jež vznikají při provozu běžných IT systémů. To znamená odlišné strategie a rozdíly při technologických potřebách. Pro IT bezpečnost jsou data esencí toho, o co při provozu systému jde, pro ICS znamenají data podpůrný prostředek.

Z výše uvedených příkladů je vidět, že IT bezpečnostní řešení častokrát nejsou řešení pro potřeby ICS a už vůbec je nelze aplikovat 1:1. Přesto není dobré vylévat vaničku i s dítětem – ze zkušeností cca 80 % IT bezpečnostních řešení funguje dobře i v ICS prostředí. Jako nejdůležitější se vždy ukázala podpora managementu, důkladné porozumění prostředí a kooperace s vedením provozu a IT bezpečnosti místo „házení bezpečnostními řešeními“.

Jako esenciální se v praxi ukázali následující zásady:

- Není cílem nula zranitelností, nýbrž infrastruktura odolná vůči chybám.

- Hledáme 20 % opatření, která eliminují 80 % hrozeb.

- Kombinujeme strategický a taktický přístup – strategie je cestovní mapa (kde jsme a kam směrujeme), taktika jsou jednotlivé konkrétní kroky a malá protiopatření, která nás dostanou do cíle.

Infrastruktura odolná vůči chybám znamená, že v případě chyby (bezpečnostní incident, selhání lidského faktoru nebo například únava materiálu) nedojde k přerušení primární funkce. Pokud ano, umíme se v definovaném čase a určenými prostředky přenést přes problém bez narušení plnění závazků. V tomto kontextu je z bezpečnostního hlediska eliminace zranitelností jenom jedním z kroků.

Infrastruktura odolná vůči chybám znamená, že v případě chyby (bezpečnostní incident, selhání lidského faktoru nebo například únava materiálu) nedojde k přerušení primární funkce. Pokud ano, umíme se v definovaném čase a určenými prostředky přenést přes problém bez narušení plnění závazků. V tomto kontextu je z bezpečnostního hlediska eliminace zranitelností jenom jedním z kroků.

Precizně vedený inventář, informace o provozovaných systémech, definované vztahy a dodavatelské kompetence nám pomůžou určit priority s cílem konvergovat k infrastruktuře odolné vůči chybám a definovat konkrétní protiopatření a pořadí implementace. Na základě této zásady rozhodujeme o firewallech, IDS, IPS, SIEM a dalších.

Strategický a taktický přístup znamená, že i když probíhá globální aktivita směrem k určení aktiv, prioritizaci a určení, co spadne do cestovní mapy, je dobré začít na základě neformalizovaných znalostí pracovníků pokrývat pilotními programy bezpečnost jednotlivých prvků řídicí infrastruktury ve smyslu uplatnění principu defense in depth.

Další vhodnou strategií je zaměření se na klíčové procesy, systémy a aplikace a začít řešit bezpečnost od těchto korunních klenotů provozu. Vhodnou a rychlou metodikou je vyhodnocení například na základě otázek:

- Co se stane, jestli právě tento systém bude nedostupný?

- Jaký vliv na dodávku bude mít výpadek tohoto systému na hodinu/den/týden?

- Jakou hodnotu mají data generovaná tímto systémem?

- Jaký vliv na odběratele (a přeneseně EBITDA) bude mít exfiltrace dat?

Nejvhodnější osoby v rámci výrobních organizací bývají vedoucí výroby nebo manažer provozu. Po identifikování klíčových aktiv je možné nasadit technologie na agresivní ochranu, jako jsou firewally, které jsou schopné interpretovat ICS/SCADA protokoly, úplně separovat segment a/nebo začít diskuzi s výrobcem, co obnáší kontinuální řízení bezpečnosti těchto prvků.

Co se týče defenzivních prvků směrujeme k tomu, že je namístě přestat používat model blacklistování a přejít na model whitelistování. Tato politika by se měla dodržovat od průmyslových prvků jako PLC až po systémy jako ERP.

Závěr

Proč tedy řešit bezpečnost ICS? Položte si otázku jestli v současnosti pracujete s dokonale izolovanou průmyslovou sítí, zodpovědnými a proškolenými pracovníky, jsou pokrytá rizika a precizně nastavené SLA s dodavateli. Pokud ano, jedná se o skvělou zprávu. Ale kam se posunete za pět let? Nebude potřebné propojení s mobilní SCADA nebo s ERP? Jak budete řešit business intelligence a analytiku? Neplánujete smart-asset a workforce management? A i když ne – jak odoláte konkurenci, která bude díky moderním nástrojům efektivnější, levnější a operativnější?

|

Jozef Mareš Autor článku je zakladatelem a ředitelem společnosti Rolken. Zaměřuji se na IT bezpečnost, bezpečnost řídicích systémů a SCADA. Věří, že nejlepší věci vznikají na rozmezí různých oborů. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 18.5. | Konference ISSS 2026 |

| 19.5. | TechEd |

| 19.5. | Webinář FLEXI IT | Novinky & Tipy & Triky 2021... |

| 21.5. | Online konference Kyber bez keců |

| 21.5. | ManageEngine Meetup 2026 Bratislava |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |