- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Trendy e-mailové bezpečnosti

Moderní hrozby jsou přesvědčivé a zrádné

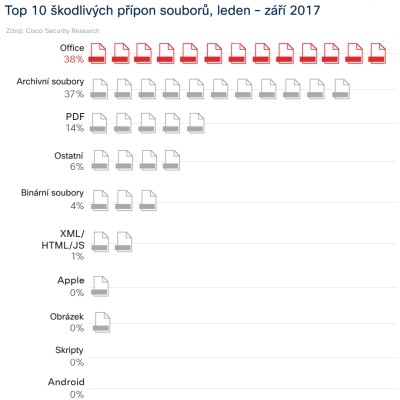

Prvního května uplynulo přesně 40 let ode dne, kdy byl odeslán první spam. Tenkrát se jednalo o reklamu na počítač, kterou hromadně rozeslal autor na 393 zařízení, připojených do sítě ARPANET. Za čtyři dekády se z nevyžádané pošty stal fenomén, se kterým se pravidelně setkává každý z nás. Vždyť denně je na světě odesláno přibližně 375 miliard spamů a v současnosti tak tvoří asi 85 % všech e-mailových zpráv. Studie Cisco 2017 Annual Cybersecurity Report přitom odhalila, že každá osmá až desátá obsahuje škodlivý software. Nebezpečí ale nepředstavují pouze infikované přílohy. Velké zisky pro útočníky generují podvodné e-maily maskující se za identitu šéfa firmy či phishingové útoky, při nichž jsou obětem ukradeny platební údaje. Na oblibě nabývají také útoky zaměřené na platformu MS Office 365, kterou organizace využívají stále častěji.

Prvního května uplynulo přesně 40 let ode dne, kdy byl odeslán první spam. Tenkrát se jednalo o reklamu na počítač, kterou hromadně rozeslal autor na 393 zařízení, připojených do sítě ARPANET. Za čtyři dekády se z nevyžádané pošty stal fenomén, se kterým se pravidelně setkává každý z nás. Vždyť denně je na světě odesláno přibližně 375 miliard spamů a v současnosti tak tvoří asi 85 % všech e-mailových zpráv. Studie Cisco 2017 Annual Cybersecurity Report přitom odhalila, že každá osmá až desátá obsahuje škodlivý software. Nebezpečí ale nepředstavují pouze infikované přílohy. Velké zisky pro útočníky generují podvodné e-maily maskující se za identitu šéfa firmy či phishingové útoky, při nichž jsou obětem ukradeny platební údaje. Na oblibě nabývají také útoky zaměřené na platformu MS Office 365, kterou organizace využívají stále častěji.

Hlavní hrozby dneška

Přes 90 % útoků, které proniknou do sítě, začíná právě u e-mailu. V praxi se setkáváme s několika typy napadení. Nebezpečí může být skryto různě – v těle e-mailu, příloze či URL odkazu. Největší hrozby současnosti jsou tyto 3 kategorie útoků:

Ransomware a jeho nové podoby

Princip vyděračského softwaru asi není třeba příliš rozvádět. Již v roce 2016 přesáhly roční výnosy útočníků využívajících ransomware 1 miliardu dolarů. Nicméně aktuálně jsme svědky jeho evoluce. Stále častěji se totiž ransomware transformuje do podoby tzv. wiperu. Jedná se o útoky, jejichž primárním cílem není maximalizace zisku, ale napáchání co největších škod. Pro společnosti jde o nejhorší formu napadení, neboť útočníci se zaměřují i na zničení záloh, aby cíl nemohl data obnovit. Zaměření wiperů je různé. Existují typy, které mají za úkol zničit jen určité druhy souborů, ale také varianty, které dokážou vymazat celý systém.

Business e-mail compromise

Naopak peníze jako jediná motivace vystihuje útočníky, kteří využívají metodu business e-mail compromise. Ta nevyžaduje k exekuci nasazení pokročilých technologií, ale nezastupitelnou roli hraje sociální inženýrství. Vše funguje jednoduše. Útočník vytvoří e-mail podobný řediteli firmy, kterou se chystá okrást. Používá-li podnik firemní e-mail ve formě jmeno.prijmeni@qualicart, útočník si zaregistruje takřka identickou. Zjistí si jméno ředitele (řekněme například Jan Svoboda) a nechá si od někoho z firmy poslat oficiální nabídku služeb či produktů, aby zjistil šablonu e-mailového podpisu. A jednoho dne přijde člověku zodpovědnému za platbu faktur urgentní požadavek od falešného ředitele. Vše dokonale sedí, v podpisu jsou všechny údaje, jenom na místo z adresy jan.svoboda@qualicart.cz přijde požadavek na proplacení několika desítek tisíc korun od jan.svoboda@quallcart.cz. Malý detail, který může stát mnoho. Pokud je e-mail skutečně propracovaný, málokdo si všimne rozdílu, obzvláště opakují-li se tyto úkoly od skutečného ředitele velmi často. Podle odhadů amerického týmu Internet Crime Complaint Center si za tři roky přišli útočníci využívající tuto techniku na 5,3 miliardy dolarů. Na tuto aktivitu upozornila na konci loňského roku i Policie ČR, která vyčíslila škodu, již české firmy utrpěly, na více než 30 milionů korun.

Phishingové útoky

Tento typ není tak individualizovaný jako business e-mail compromise, ale i v tomto případě pracují útočníci s metodami sociálního inženýrství. Své zprávy vydávají za e-maily platebních portálů, veřejných institucí či finančních domů s cílem vylákat citlivé přihlašovací údaje svých obětí. Podle webu phishing.org je denně posláno až 100 miliard phishingových e-mailů a asi 30 % z nich uživatelé otevřou. Motivace pro exekuci těchto útoků je jasná. Zatímco nabourání se do podnikové sítě cílové organizace a proniknout přes její bezpečnostní architekturu může zabrat i týdny, vytvoření zajímavého phishingového e-mailu a jeho rozeslání na milion adres trvá zhruba několik dní.

Chobotnice zvaná Necurs

Za rozesíláním výše zmíněných hrozeb nestojí jeden výkonný superpočítač, který v tmavém sklepě skrývá skupinka hackerů, ale speciální centrálně řízený software ovládající síť počítačů po celém světě, neboli tzv. botnet. Tím nejznámějším, který si své jméno budoval posledních 5 let, je Necurs. Tento obří botnet měl široké spektrum působnosti a cílil s různými typy zpráv. Rozesílal malware zaměřený na bankovní společnosti, ransomware, phishingové útoky, útoky cílené na peněženky kryptoměn, falešné nabídky práce, a dokonce se mu podařilo ovlivnit hodnotu akcií jedné firmy. Jeho chapadla obepínala celý svět. Jen během tří měsíců zjistil bezpečnostní tým Cisco Talos, že Necurs současně vedl 32 kampaní a k rozesílání spamů zneužíval 1,2 milionu různých IP adres ve více než 200 zemích či teritoriích. V době své největší síly dokonce rozesílal více než 90 % denního globálního objemu spamu. 125 domén, z nichž část byla infikovaných, byla dokonce registrována pod e-mailovou adresou seoboss@seznam.cz. S podobnými nepřáteli si klasické spamové filtry ne vždy poradí na 100 % a občas nějaký projde. Pak už stačí jen chvíle nepozornosti nebo překlik. Proto by se měla e-mailová ochrana stát jedním ze základů bezpečnostní architektury organizací.

Pět klíčových kritérií e-mailové bezpečnosti

Ať už se organizace stane cílem specializovaného útočníka, nebo ji vystaví náporu nějaký botnet, rozdíl v tom, co se bude dít v dalších dnech, pravděpodobně určí z velké části právě úroveň e-mailové bezpečnosti. Výzkum naší společnosti ukazuje, že moderní e-mailové bezpečnostní řešení musí splňovat pět důležitých funkcí:

- Využívat globálních dat, pokročilá analytika a reakce na hrozby: S tím, jak kyberútoky nabývají na sofistikovanosti, musí se úměrně tomu zdokonalovat i bezpečnostní řešení. To se již dávno nemůže zaměřovat na statickou kontrolu e-mailů v jednom časovém úseku. Nezbytná je naopak integrace více bezpečnostních vrstev a holistický přístup. Jinými slovy, funkční řešení se zaměřuje na souvislosti, monitoruje provoz v síti a průběžně analyzuje všechny typy hrozeb, které se ve světě objevují.

- Zajistit rychlou retrospektivní nápravu: Pokud se malware, phishingový útok či kód ze škodlivé URL adresy dostane přes první bezpečnostní linii, musí mít bezpečnostní architektura ještě další pojistku. Ta spočívá v nepřetržitém monitoringu hrozeb a pochopení rozsahu potenciálních škod aktuálních hrozeb. Jen tak může v případě průniku do sítě reagovat efektivně, napravit aktuální škody a předejít těm potenciálním.

- Speciálně chránit před business e-mail compromise: Tento typ útoku je z pohledu technologické ochrany složitěji detekovatelný, neboť nevyužívá malware či škodlivou URL adresu, ale jde o čisté sociální inženýrství. Proti tomuto typu útoku lze nejefektivněji bojovat vícevrstvým přístupem, který monitoruje globální e-mailový a webový provoz a využívá sofistikované filtry s pokročilými technologiemi pro e-mailovou autentizaci.

- Bránit únikům dat a šíření malwaru prostřednictvím firemního e-mailu: Nejde pouze o ochranu zvenčí, ale vhodné e-mailové bezpečnostní řešení musí počítat i se situací, že se malware šíří také zevnitř firmy. Zaměstnanec může (i neúmyslně) odesílat škodlivou přílohu některému ze zákazníků či obchodních partnerů. Zabezpečení musí stejně tak umět zamezit tomu, aby data, která nejsou určena k šíření, neopouštěla podnikovou síť.

- Šifrovat citlivé obchodní informace: Firmy se musí 100% spolehnout na svou zabezpečenou komunikaci. Šifrování je jedním z důležitých bezpečnostních prvků, který zajišťuje, aby se firemní data, ať už se jedná o osobní údaje, finanční zprávy či dokumenty obsahující duševní vlastnictví, nedostala k nežádoucím lidem.

Už dávno neplatí, že e-mailovou hrozbu poznáte tak, že jde o primitivní zprávu, která vám lámanou češtinou gratuluje k výhře, nabízí zázračný lék na zhubnutí či odtajňuje vaše vzdálené africké příbuzné, kteří nevědí, co s miliony dolarů. Moderní hrozby umí být přesvědčivé, precizně cílené, nebo rozhodí své globální sítě a čekají, kdo se chytí. E-mail je stále základním komunikačním kanálem většiny organizací, proto chránit jej znamená chránit celý byznys.

|

Milan Habrcetl Autor článku je bezpečnostní expert společnosti Cisco. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |