- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Kybernetickou bezpečnost ve zdravotnictví lze zajistit pouze se znalostí vlastního prostředí

Všichni to známe. Kybernetická bezpečnost a obecně ochrana informací a služeb je o zajištění ochrany základních tří atributů. Důvěrnosti, dostupnosti a integrity. Na tyto atributy v rámci dekompozice primárních aktiv (myšleno informace, služby, procesy) působí hrozby prostřednictvím podpůrných aktiv. Jednou z kategorií podpůrných aktiv jsou technická aktiva, která zahrnují koncové stanice, servery, aktivní síťové prvky a další IT/OT/IoT zařízení. V segmentu zdravotnictví mezi ně patří jednoznačně zdravotnické prostředky, které jsou nedílnou a kritickou součástí zajištění poskytování zdravotní péče. Tato zařízení pak mají své technické zranitelnosti, které jsou využívány útočníky a o kterých musí mít osoby odpovědné za kybernetickou bezpečnost (dále souhrnně manažer kybernetické bezpečnosti) neustálý real-time přehled.

Všichni to známe. Kybernetická bezpečnost a obecně ochrana informací a služeb je o zajištění ochrany základních tří atributů. Důvěrnosti, dostupnosti a integrity. Na tyto atributy v rámci dekompozice primárních aktiv (myšleno informace, služby, procesy) působí hrozby prostřednictvím podpůrných aktiv. Jednou z kategorií podpůrných aktiv jsou technická aktiva, která zahrnují koncové stanice, servery, aktivní síťové prvky a další IT/OT/IoT zařízení. V segmentu zdravotnictví mezi ně patří jednoznačně zdravotnické prostředky, které jsou nedílnou a kritickou součástí zajištění poskytování zdravotní péče. Tato zařízení pak mají své technické zranitelnosti, které jsou využívány útočníky a o kterých musí mít osoby odpovědné za kybernetickou bezpečnost (dále souhrnně manažer kybernetické bezpečnosti) neustálý real-time přehled.

Zde je však základní problém velké většiny organizací. Jak mohou mít přehled o zranitelnostech, když ani neznají své prostředí, resp. neznají svá technická podpůrná aktiva? Manažer kybernetické bezpečnosti organizace tak nedokáže dostatečně řídit rizika a přijímat vhodná opatření technického charakteru k odstranění zranitelných aktiv.

Současná situace zdravotnických zařízení

Ve zdravotnictví je situace o to horší, že nemocniční zařízení disponují velkým množstvím zdravotnických prostředků, které komunikují v rámci infrastruktury a o kterých dosud nebyly vedeny žádné ucelené informace z pohledu potřeb kybernetické bezpečnosti. Často jsou k dispozici informace pouze v rozsahu potřeb smluvního vztahu s dodavatelem. Jedná se tak o velkou šedou zónu, kterou historicky nikdo neřešil. Business vlastníkem a zároveň technickým garantem těchto zařízení jsou většinou lékaři a zástupci obchodního oddělení. IT zde figuruje pouze jako článek, který zapojí zdravotnický prostředek do infrastruktury.

Z praxe vyplývá, že po výběru zdravotnického prostředku, kdy bezpečnost často není zahrnuta ani do specifikace bezpečnostních požadavků, přijede dodavatel, který za součinnosti IT připojí prostředek do infrastruktury, předá dokumentaci lékařskému personálu a dále poskytuje servis a podporu. V tom lepším případě jsou zdravotnické prostředky segmentovány ve speciálních VLAN, v tom horším jsou součástí ploché sítě. Přenášení požadavků na zajištění bezpečnosti těchto zdravotnických prostředků na lékaře a zástupce obchodního oddělení je tak i vzhledem k jejich odbornosti nereálné a nevynutitelné.

Z pohledu celkového přehledu však situace není o moc lepší ani v oblasti ostatních technických aktiv. Ve zdravotnických zařízeních v těch lepších případech existují alespoň roztříštěné statické Excel dokumenty, které je však těžké udržovat neustále aktuální. V tom horším případě neexistuje žádný ucelený přehled o technických aktivech v infrastruktuře.

Co s tím? Jaké informace jsou potřeba? A jak se k nim dostat?

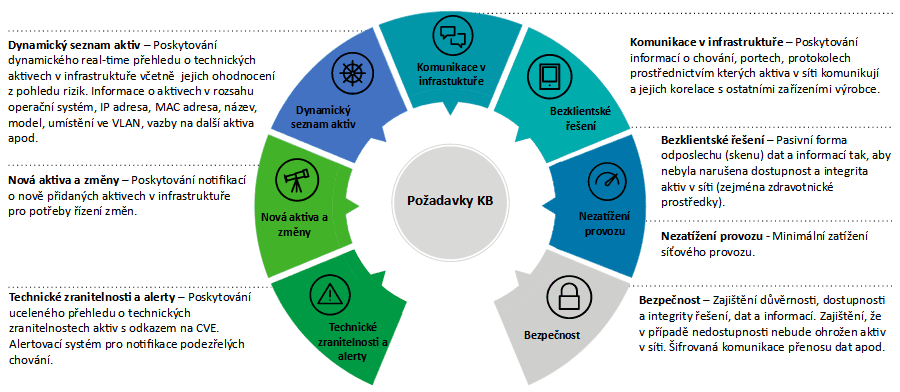

Jak je popsáno výše, bez znalosti vlastního prostředí není možné zajišťovat kybernetickou bezpečnost. Z tohoto důvodu musí manažer kybernetické bezpečnosti disponovat uceleným seznamem všech technických aktiv. Jednou z možností je manuální sběr informací napříč celou organizací. Druhou možností je využití speciálního nástroje, který identifikaci a hodnocení technických aktiv provede automatizovaně. Základní požadavky kybernetické bezpečnosti jsou znázorněny na obrázku níže.

Obr. 1: Základní požadavky kybernetické bezpečnosti

Kromě výše uvedeného nástroj významně pomůže při řešení požadavků zákona č. 181/2014 Sb., o kybernetického bezpečnosti, resp. vyhlášky č. 82/2018 Sb., o kybernetické bezpečnosti, kdy přispívá k naplňování požadavků v oblastech řízení aktiv, řízení rizik, řízení změn, řízení technických zranitelností a průmyslových, řídících a obdobný systémů.

V rámci rozsáhlého průzkumu možných řešení, která naplňují výše uvedené požadavky a jsou současně specializována na oblast zdravotnictví, byly identifikovány mezinárodně uznávané nástroje. Mezi tyto patří Armis, Cynerio, CyberMDX a Medigate.

Reálné zkušenosti s nástrojem

Z identifikovaných možností bylo vybráno jedno řešení, u kterého byl proveden tzv. Proof of Concept (PoC), aby se ověřila funkčnost nástroje v prostředí české nemocnice zejména pro zdravotnické prostředky. Výsledkem je po potvrzení funkčnosti nástroje nad rozsah základních požadavků. Mezi největší přínosy patří:

- schopnost nástroje rozpoznat jak zdravotnické prostředky, tak další technická aktiva. Je tak možné mít online přehled o technických aktivech v infrastruktuře,

- schopnost nástroje kategorizovat technická aktiva a zobrazit jejich detailní parametry,

- nástroj nevyžaduje klienta na aktivech a sbírá informace ze síťového provozu,

- schopnost poskytovat bezpečnostní alerty v závislosti na nastavených politikách, zranitelnostech nebo neobvyklém chování zařízení.

Je také potřeba říct, že nástroj poskytuje i výstupy o využitelnosti zdravotnických prostředků, což může přinést zajímavé informace pro vedení organizace při rozhodování o potřebnosti nákupu nového zdravotnického prostředku, a jejich celkové utilizaci.

Na co je potřeba myslet při implementaci a provozu

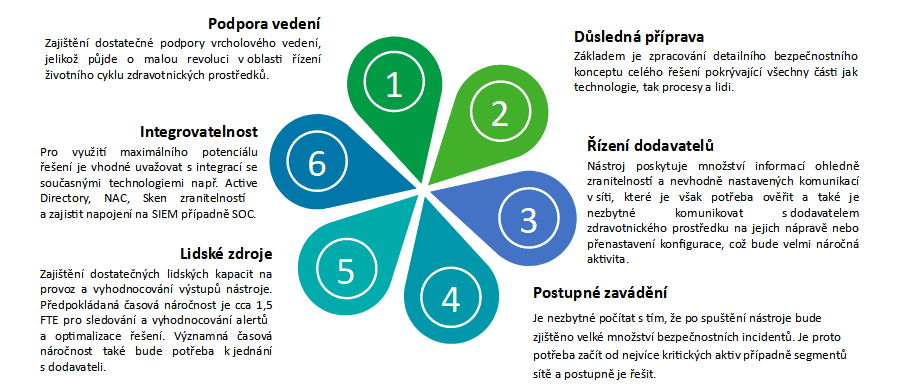

Před tím, než budete uvažovat o pořízení nástroje, je potřeba říct, že nástroj je pouze jednou oblastí, kterou je potřeba se zabývat. Nástroj je pouhou technologií, a proto musí být v organizaci zajištěna i úprava současných nebo vznik zcela nových procesů. Také musí být zajištěna úprava rolí a odpovědností. Odpovědný personál organizace musí být řádně proškolen na ovládání nástroje a také musí být seznámen s nově upravenými procesy organizace, porozumět jim a vzít si je za své, k čemuž bude nezbytná velká podpora vrcholového vedení organizace. Na obrázku 2 je uvedeno šest základních doporučení pro implementaci a provoz.

Pro ucelený přehled je předpokládaná doba implementace nástroje, včetně analýzy současných procesů a jejich úpravu a následné školení všech zainteresovaných stran, odhadována na 6–8 měsíců.

Obr. 2: Doporučení pro implementaci a provoz

Závěr

Pokud má být zajištěna kybernetická bezpečnost organizace, bez znalosti vlastních aktiv to jde jen velmi těžko. Prezentovaný nástroj přináší manažerovi kybernetické bezpečnosti přesně ty informace, které jsou potřeba pro neustálý přehled o všech aktivech v síti včetně odhalení dosud neidentifikovaných zdravotnických prostředků. Nástroj je však pouze jedním dílkem skládačky, a proto je potřeba myslet i na procesní stránku celého životního cyklu zdravotnických prostředků. Nedílnou součástí je také přenesení nových odpovědností na relevantní osoby a jejich seznámení s novými povinnostmi, což s sebou nemusí vždy přinést kladné přijetí. A proto je potřeba mít zajištěnou dostatečnou podporu vrcholového vedení organizace, jelikož se nejedná o jednorázový projekt, ale o celkovou revoluci v přístupu ke zdravotnickým prostředkům z pohledu kybernetické bezpečnosti.

|

Jakub Machka Autor článku je nezávislý konzultant kybernetické bezpečnosti. |

Použité zdroje a odkazy:

The Forrester New Wave: Connected Medical Device Security, Q2 2020

https://www.armis.com

https://www.cynerio.com/

https://www.cybermdx.com/

https://www.medigate.io/

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |