- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Studie Cisco upozorňuje na zneužívání šifrované komunikace a nové techniky hackerů

Studie Cisco Annual Cybersecurity Report pravidelně mapuje trendy v oblasti kybernetických rizik i obrany. Z aktuálního vydání studie vyplývá, že důmyslnost hackerů stoupá nebývalým tempem. Ke svým útokům stále častěji využívají zašifrovanou webovou komunikaci i známé internetové služby jako jsou Dropbox či Google Docs. Více se zaměřují také na zařízení internetu věcí, které organizace často nechávají neaktualizovaná a zranitelná. Studie také upozorňuje, že útoky jsou stále ničivější. Zatímco dříve šlo útočníkům využívajícím vyděračský software (ransomware) především o zisk, dnes se stále častěji setkáváme s útoky, které se snaží napáchat maximální škody.

Studie Cisco Annual Cybersecurity Report pravidelně mapuje trendy v oblasti kybernetických rizik i obrany. Z aktuálního vydání studie vyplývá, že důmyslnost hackerů stoupá nebývalým tempem. Ke svým útokům stále častěji využívají zašifrovanou webovou komunikaci i známé internetové služby jako jsou Dropbox či Google Docs. Více se zaměřují také na zařízení internetu věcí, které organizace často nechávají neaktualizovaná a zranitelná. Studie také upozorňuje, že útoky jsou stále ničivější. Zatímco dříve šlo útočníkům využívajícím vyděračský software (ransomware) především o zisk, dnes se stále častěji setkáváme s útoky, které se snaží napáchat maximální škody.

Zneužívání šifrované komunikace

Letošní studie Cisco 2018 Annual Cybersecurity Report zjistila, že kybernetičtí útočníci stále častěji doručují škodlivý software prostřednictvím šifrované webové komunikace (typicky označované HTTPS). Jedním z klíčových faktorů, které nárůst ovlivňují, je snadné získání levných či dokonce bezplatných SSL certifikátů. Hackeři tak získávají nástroj, jak doručit obětem škodlivý software.

„Šifrovaná komunikace na jedné straně představuje velmi dobrý způsob, jak ochránit soukromí uživatelů, avšak na té druhé otevírá útočníkům další možnosti, jak se vyhnout detekci. Proto podniky v dnešní době stále častěji vyhledávají bezpečnostní řešení, která využívají automatizaci a umělou inteligenci, neboť ta dokážou najít podobnosti mezi známým škodlivým softwarem a anonymním vzorkem dat,“ říká Milan Habrcetl, bezpečnostní expert společnosti Cisco.

Zvýšení globálního objemu šifrovaného webového provozu, listopad 2016 – říjen 2017. Zdroj: Cisco Security Research

Nové techniky hackerů

Kybernetičtí zločinci se, kromě šifrované komunikace, také stále častěji zaměřují na napadení uživatelů skrze známé a legitimní služby jako jsou například Google Docs, GitHub či Dropbox, jejichž prostřednictvím šíří command and control protokoly. Zneužívání těchto legitimních aplikací souvisí s jejich velkou oblibou a mnoho zaměstnanců je využívá i přesto, že je podniková pravidla nepovolují. Navíc je velmi těžké, někdy až nemožné, takové útoky odhalit, neboť také využívají šifrovanou komunikaci.

Spam: útoky přichází ve vlnách

Nevyžádaná pošta (neboli spam) stále tvoří nejčastější způsob, jakým se útočníci snaží proniknout do zařízení. Z výzkumu škodlivých domén vyplynulo, že 60 % z nich je spojeno právě se spamovými kampaněmi. Bez ohledu na to, jak se mění prostředí kybernetických hrozeb, zůstává email důležitým nástrojem útočníků. Počet doručovaných spamů není v průběhu času konstantní, ale přímo souvisí s aktivitou botnetů (internetoví roboti zasílající spamy), především pak botnetu Necurs, který je globálně hlavním šiřitelem infikovaných emailů. Škodlivé přílohy emailů jsou nejčastěji ve formátu sady Office (.doc, .ppt, xls a další), a to v 37,7 % případů. Následují archivní formáty, tedy přílohy obsahující přípony .zip či .jar (36,8 %) a soubory s příponou .pdf (13,7 %).

Top 10 škodlivých přípon souborů, leden–září 2017. Zdroj: Cisco Security Research

Rizika internetu věcí

Výzkumníci, kteří pracovali na studii také zkoumali, jak se organizace zaměřují na zabezpečení svých zařízení internetu věcí a zjistili, že velmi podceňují aktualizování jejich softwaru. Test, ve kterém se zaměřili na citlivost na již známé typy malwaru, provedli na 7328 zařízeních internetu věcí, jako jsou požární alarmy, čtečky karet či senzory pro regulaci teploty. Zkouška ukázala, že celých 83 % zařízení mělo kritickou zranitelnost a aktuální patch mělo nainstalováno pouze 17 % těchto zařízení. Infikovaná zařízení přitom mohou být využita nejen k napadení vlastní organizace, ale také k DDoS útokům. V roce 2017 totiž kyberzločinci často využívali krátké (trvající v řádu sekund), ale intenzivní útoky a podle průzkumu se s nimi v loňském roce setkalo 42 % všech organizací.

IoT device patching trends. Zdroj: Cisco Security Research

Hlavní překážky v budování ochrany

Z průzkumu mezi 3600 bezpečnostními profesionály vyplynulo, že nejčastější překážkou pro vybudování kvalitní bezpečnostní architektury je nízký rozpočet. Odpovědělo takto 34 % dotázaných, což oproti roku 2016 představuje snížení o jeden procentní bod. Dále pak respondenti uvedli problémy s kompatibilitou technologií (27 %) a nedostatek IT specialistů (27 %). Nicméně právě nedostatek IT specialistů dlouhodobě omezuje stále více organizací. Tyto problémy přitom u mnoha z nich prohlubuje budování příliš složité bezpečnostní architektury.

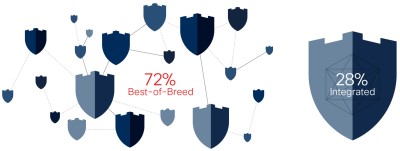

Průzkum také ukázal, že 70 % organizací využívá bezpečnostní řešení od pěti či více dodavatelů. Pro srovnání, v roce 2016 to bylo 55 %. Zhruba 5 % organizací dokonce má v síti nasazená řešení od více než 50 výrobců. Tato komplexita ale paradoxně může vést ke zhoršení ochrany. „Pokud na každý typ hrozeb využívá podnik jiné řešení jiného výrobce, může se stát, že nevybuduje celistvou bezpečností architekturu a jednotlivé nástroje nebudou vzájemně kompatibilní. Navíc provoz těchto řešení se stane neúměrně nákladný a organizace jen obtížně najdou IT specialisty, kteří nasazeným nástrojům rozumí a umí s nimi pracovat,“ vysvětluje Milan Habrcetl.

Seventy-two percent buy best-of-breed solutions because they meet specific needs. Zdroj: Cisco 2018 Security Capabilities Benchmark Study

Organizace by se také neměly soustředit pouze na ochranu před útokem, ale počítat s tím, že se útočník do sítě může dostat. V takovém případě rozhoduje čas, za jaký je útočník odhalen (tzv. time to detection, TTD). Po včasném odhalení může organizace minimalizovat škody útoku. Společnost Cisco v této oblasti dosáhla nového rekordního času. Průměrné TTD dosáhlo hodnoty 4,6 hodiny.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 11.6. | ManageEngine User Conf 2026 Praha |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |

| 10.6. | Webinář - Creo 13 - Představení novinek |

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |