- P�ehledy IS

- APS (20)

- BPM - procesn� ��zen� (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - spr�va dokument� (20)

- EAM (17)

- Ekonomick� syst�my (68)

- ERP (79)

- HRM (27)

- ITSM (6)

- MES (32)

- ��zen� v�roby (36)

- WMS (29)

- Dodavatel� IT slu�eb a �e�en�

- Datov� centra (25)

- Dodavatel� CAD/CAM/PLM/BIM... (39)

- Dodavatel� CRM (33)

- Dodavatel� DW-BI (50)

- Dodavatel� ERP (71)

- Informa�n� bezpe�nost (50)

- IT �e�en� pro logistiku (45)

- IT �e�en� pro stavebnictv� (26)

- �e�en� pro ve�ejn� a st�tn� sektor (27)

Hlavn� partner sekce

Partne�i sekce

Tematick� sekce

ERP syst�my

ERP syst�my CRM syst�my

CRM syst�my Pl�nov�n� a ��zen� v�roby

Pl�nov�n� a ��zen� v�roby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Spr�va dokument�

DMS/ECM - Spr�va dokument� HRM/HCM - ��zen� lidsk�ch zdroj�

HRM/HCM - ��zen� lidsk�ch zdroj� EAM/CMMS - Spr�va majetku a �dr�by

EAM/CMMS - Spr�va majetku a �dr�by ��etn� a ekonomick� syst�my

��etn� a ekonomick� syst�my ITSM (ITIL) - ��zen� IT

ITSM (ITIL) - ��zen� IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, ��zen� sklad�, WMS

Logistika, ��zen� sklad�, WMS IT pr�vo

IT pr�vo GIS - geografick� informa�n� syst�my

GIS - geografick� informa�n� syst�my Projektov� ��zen�

Projektov� ��zen� Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBran�ov� sekce

| |

| P�ihlaste se k odb�ru newsletteru SystemNEWS, kter� ka�d� t�den p�in�� v�b�r �l�nk� z oblasti podnikov� informatiky | |

| |

Partne�i webu

IT Security , IT Security

P��prava zav�d�n� �ipov�ch karet a syst�mu identity managementu

Martin Hanzal

�ipov� karty, p��padn� USB tokeny, jsou dnes jedin�m opravdu bezpe�n�m �lo�i�t�m priv�tn�ch informac� u�ivatele. Pat�� mezi n� p�edev��m priv�tn� podpisov� kl��, �ifrovac� kl��e �i r�zn� autentiza�n� informace, kter� jsou pou��v�ny k autentizaci u�ivatele a elektronick�mu podpisu v r�mci informa�n�ho syst�mu organizace, e-business, e-banking, e-government a dal��ch. Jedn�m ze spole�n�ch prvk� autentizace u�ivatel� je datab�ze nebo adres�� u�ivatelsk�ch ��t� obsahuj�c� informace o u�ivateli, u�ivatelovy role a p��stupov� pr�va k jednotliv�m ��stem informa�n�ho syst�mu. Prost�edky pro autentizaci, n�stroje pro spr�vu u�ivatelsk�ch ��t�, p��stupov�ch pr�v a z�znam ud�lost� nad u�ivatelsk�mi ��ty se souhrnn� naz�v� identity management (IM), n�kdy tak� identity and access management (IAM). Co v�echno je nutn� prov�st pro zaveden� IM a �ipov�ch karet v�m p�ibl�� n�sleduj�c� text.

Dal��m d�vodem k zaveden� IM a �ipov�ch karet je slo�it� a nepr�hledn� spr�va datab�z� a adres��� u�ivatelsk�ch ��t�. Velmi m�lo IS m� p�esn� pops�ny procesy, kter� je nutn� dodr�et p�i zalo�en�, zm�n�, maz�n� u�ivatelsk�ch ��t� a p�i�azen� p��slu�n�ch p��stupov�ch pr�v. Tyto operace jsou prov�d�ny spr�vci jednotliv�ch ��st� IS na z�klad� po�adavk�, kter� mohou p�ij�t v podstat� od kohokoli z organizace a mo�n� i mimo ni. Proveden� akce nad datab�z� nebo adres��i u�ivatelsk�ch ��t� nejsou nikde zaznamen�ny a nen� mo�n� danou akci zp�tn� dohledat.

P�i prov�d�n� anal�zy nezapome�te prov�st hodnocen� sou�asn�ho stavu IS s ohledem na autentizaci a spr�vu u�ivatelsk�ch ��t�, definujte p�esn� c�l zaveden� IM a �ipov�ch karet a p�ipravte podklady pro obh�jen� strategick�ch d�vod� zav�d�n� IM a �ipov�ch karet p�ed veden�m organizace. P�i obhajov�n� je mo�n� vych�zet z norem pro bezpe�nost informac� a provoz IS (nap�. ISO 17799:2005, SOX, Basel II). K obhajob� projektu je vhodn� v�po�et n�vratu investice (ROI), proto�e zjednodu�en� autentizace a spr�vy u�ivatelsk�ch ��t� sni�uje n�klady pramen�c� ze zat�en� helpdesku a zvy�uje dostupnost IS.

Dal�� velmi d�le�itou ��st� p��pravy implementace je zvolen� spr�vn�ho typu �ipov�ch karet nebo USB token�, klientsk�ho a spr�vcovsk�ho softwaru pro IM. �ipov� karty a USB tokeny, kter� jsou dostupn� na trhu, maj� velmi podobn� vlastnosti s minim�ln�mi podstatn�mi rozd�ly. U klientsk�ho a spr�vcovsk�ho softwaru dostupn�ho na trhu jsou rozd�ly daleko v�t��. Z d�kladn� anal�zy prost�ed� IS organizace mus� vystoupit po�adovan� parametry na v�b�r vhodn�ho softwaru.

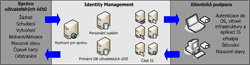

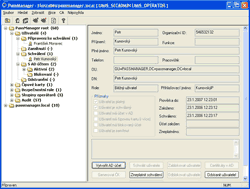

Obr. 1: P��klad softwaru pro ��zen� �ivotn�ch cykl� u�ivatelsk�ch ��t� a �ipov�ch karet v syst�mu identity managementu

Spr�vcovsk� software IM poskytuje rozhran� pro ��zen� �ivotn�ho cyklu u�ivatelsk�ch ��t� a ��zen� pracovn�ch postup� kolem u�ivatelsk�ch ��t�. V r�mci �ivotn�ho cyklu u�ivatelsk�ch ��t� mus� existovat prim�rn� datab�ze u�ivatelsk�ch ��t�, ve kter� jsou ulo�eny informace o ��tech, kter� maj� b�t vytvo�eny, u nich� prob�h� schvalovac� proces, ��tech schv�len�ch, blokovan�ch a ji� neexistuj�c�ch ��tech v r�mci IS. Prim�rn� datab�ze u�ivatelsk�ch ��t� d�le obsahuje informace o p��stupov�ch pr�vech u�ivatele v r�mci IS. Ve�ker� operace s u�ivatelsk�mi ��ty se d�j� nad touto prim�rn� datab�z�, ze kter� jsou informace synchronizov�ny do d�l��ch datab�z� a adres��� IS. Ka�d� operace je zaznamen�na a je mo�n� ji zp�tn� dohledat v r�mci auditu IM.

P�i ��zen� pracovn�ch postup� (workflow) spr�vy u�ivatelsk�ch ��t� je d�le�it� spolupr�ce s person�ln�m syst�mem, kter� je v�choz� pro vstup informac� do prim�rn� datab�ze u�ivatelsk�ch ��t�. P�i vytv��en� u�ivatelsk�ho ��tu v r�mci IS doch�z� k vyd�v�n� �ipov� karty s priv�tn�mi �daji o u�ivateli. P�i t�to operaci jsou generov�na hesla nebo doch�z� ke generov�n� kl��ov�ho p�ru a vyd�n� certifik�tu certifika�n� autoritou. P�i vyd�v�n� �ipov� karty je nutn� personalizace vyd�van� karty, kter� spo��v� v nastaven� vlastnost� a potisku karty. D�le je generov�n obsah �ipov� karty a p��prava karty pro p�ed�n� u�ivateli, b�hem kter� doch�z� k nastaven� u�ivatelova PIN k�du a jeho vyti�t�n� do �ern� ob�lky. V�echny operace mus� b�t op�t zaznamen�ny pro pozd�j�� audit.

B�hem �ivotnosti u�ivatelsk�ho ��tu mus� spr�vcovsk� software IM umo��ovat vyd�v�n� nov�ch �ipov�ch karet, blokov�n� u�ivatelsk�ch ��t� a op�tovnou aktivaci, odblokov�n� zablokovan�ch �ipov�ch karet a �e�it nouzov� stavy spojen� se ztr�tou, po�kozen�m nebo zablokov�n�m �ipov� karty.

P�i odchodu zam�stnance z organizace je nutn� odstranit u�ivatelsk� ��ty z IS, vymazat obsah �ipov� karty a revokovat vydan� certifik�ty. V�echny informace o u�ivateli v�etn� z�znam� proveden�ch operac� s p��slu�n�m u�ivatelsk�m ��tem z�st�vaj� v prim�rn� datab�zi u�ivatelsk�ch ��t�.

Klientsk� software IM je sou��st� ka�d� pracovn� stanice, na kter� je mo�n� pou��t �ipovou kartu. Tento software umo��uje p�edev��m autentizaci do opera�n�ho syst�mu, s�ov� a aplika�n� infrastruktury IS, pou�it� �ipov�ch karet pro elektronick� podpis a �ifrov�n� dat, �e�en� nouzov�ch stav� souvisej�c�ch se ztr�tou, po�kozen�m nebo zablokov�n�m �ipov� karty. �e�en� nouzov�ch stav� je velmi d�le�itou ��st� pro zachov�n� dostupnosti IS, proto�e u�ivatel nem��e pracovat s IS bez �ipov� karty. U�ivatel mus� m�t k dispozici prost�edky pro kontaktov�n� helpdesku je�t� p�ed p�ihl�en�m do opera�n�ho syst�mu. Za pomoc� helpdesku je pak mo�n� prov�st odblokov�n� zablokovan� �ipov� karty nebo vygenerovat informace, kter� umo�n� n�hradn� p��stup do IS bez �ipov� karty. U notebook� mus� existovat mo�nost �e�en� nouzov�ch stav� bez s�ov� konektivity. �e�en� nouzov�ch stav� nesm� sn�it bezpe�nost, kterou pou��v�n� �ipov�ch karet zvy�uje.

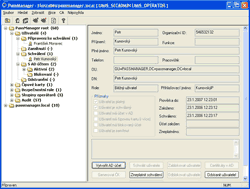

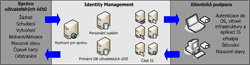

Obr. 2: Sch�ma standardn�ho za�len�n� a vyu��v�n� IM v r�mci IS organizace

Autor pracuje jako �editel rozvoje ve spole�nosti SodatSW, kter� prov�d� v�voj a implementace �e�en� User Management and Identity System PassManager, Desktop Security System AreaGuard a Desktop Management System OptimAccess.

D�vody implementace IM a �ipov�ch karet

Autentizace pat�� mezi z�kladn� bezpe�nostn� prvek informa�n�ho syst�mu (IS), na kter�m jsou z�visl� dal�� bezpe�nostn� mechanismy. V praxi to znamen�, �e u�ivatel se b�hem sv� pr�ce v IS mus� opakovan� autentizovat k jednotliv�m ��stem a slu�b�m. Ke ka�d� ��sti mus� pou��t sv� u�ivatelsk� jm�no a heslo, proto�e v�echny ��sti IS nepou��vaj� jednotnou datab�zi nebo adres�� u�ivatelsk�ch ��t�. Hesla si u�ivatel s�m vol�, m�n� a je zodpov�dn� za jejich ochranu proti zneu�it� jinou osobou. Mno�stv� r�zn�ch hesel m� za n�sledek pou��v�n� jednoduch�ch zapamatovateln�ch hesel, jejich pozna�en� a sd�len� s jin�mi u�ivateli, co� sni�uje d�v�ryhodnost autentizace. Nav�c pou��v�n� r�zn�ch hesel generuje velk� mno�stv� po�adavk� na helpdesk p�i zapomenut� u�ivatelsk�ho hesla a ��dosti o znovu nastaven� hesla nov�ho. Tyto incidenty znamenaj� nemal� finan�n� n�klady spojen� s provozem helpdesku a �asov�ch ztr�t pramen�c�ch z nedostupnosti IS u�ivateli. Zv��en� bezpe�nosti autentizace a sn�en� n�kladu na provoz syst�mu autentizace b�v� prvn�m d�vodem k zaveden� IM a �ipov�ch karet.Dal��m d�vodem k zaveden� IM a �ipov�ch karet je slo�it� a nepr�hledn� spr�va datab�z� a adres��� u�ivatelsk�ch ��t�. Velmi m�lo IS m� p�esn� pops�ny procesy, kter� je nutn� dodr�et p�i zalo�en�, zm�n�, maz�n� u�ivatelsk�ch ��t� a p�i�azen� p��slu�n�ch p��stupov�ch pr�v. Tyto operace jsou prov�d�ny spr�vci jednotliv�ch ��st� IS na z�klad� po�adavk�, kter� mohou p�ij�t v podstat� od kohokoli z organizace a mo�n� i mimo ni. Proveden� akce nad datab�z� nebo adres��i u�ivatelsk�ch ��t� nejsou nikde zaznamen�ny a nen� mo�n� danou akci zp�tn� dohledat.

P��prava implementace IM a �ipov�ch karet

Zaveden� IM a �ipov�ch karet je podm�n�n� n�kupem �ipov�ch karet a �te�ek, implementac� klientsk�ho a spr�vcovsk�ho softwaru a zaveden�m spr�vn�ch organiza�n�ch proces�. P��prava implementace nen� z�le�itost� pouze odd�len� IT, ale je nutn� spolupr�ce nap��� organizac� v�etn� veden� organizace, kter� mus� implementaci IM a �ipov�ch karet zahrnout do strategie rozvoje IS.P�i prov�d�n� anal�zy nezapome�te prov�st hodnocen� sou�asn�ho stavu IS s ohledem na autentizaci a spr�vu u�ivatelsk�ch ��t�, definujte p�esn� c�l zaveden� IM a �ipov�ch karet a p�ipravte podklady pro obh�jen� strategick�ch d�vod� zav�d�n� IM a �ipov�ch karet p�ed veden�m organizace. P�i obhajov�n� je mo�n� vych�zet z norem pro bezpe�nost informac� a provoz IS (nap�. ISO 17799:2005, SOX, Basel II). K obhajob� projektu je vhodn� v�po�et n�vratu investice (ROI), proto�e zjednodu�en� autentizace a spr�vy u�ivatelsk�ch ��t� sni�uje n�klady pramen�c� ze zat�en� helpdesku a zvy�uje dostupnost IS.

Dal�� velmi d�le�itou ��st� p��pravy implementace je zvolen� spr�vn�ho typu �ipov�ch karet nebo USB token�, klientsk�ho a spr�vcovsk�ho softwaru pro IM. �ipov� karty a USB tokeny, kter� jsou dostupn� na trhu, maj� velmi podobn� vlastnosti s minim�ln�mi podstatn�mi rozd�ly. U klientsk�ho a spr�vcovsk�ho softwaru dostupn�ho na trhu jsou rozd�ly daleko v�t��. Z d�kladn� anal�zy prost�ed� IS organizace mus� vystoupit po�adovan� parametry na v�b�r vhodn�ho softwaru.

Obr. 1: P��klad softwaru pro ��zen� �ivotn�ch cykl� u�ivatelsk�ch ��t� a �ipov�ch karet v syst�mu identity managementu

Krit�ria pro v�b�r produktu IM a �ipov�ch karet

Spr�vcovsk�m softwarem rozum�me ��st IM, kter� poskytuje funkce pro spr�vce, oper�tory a pracovn�ky helpdesku, kte�� jsou odpov�dni za provoz IM. Pomoc� spr�vcovsk�ho softwaru je mo�n� prov�d�t v IS spr�vu u�ivatelsk�ch ��t�, spr�vu p��stupov�ch pr�v, spr�vu �ipov�ch karet a audit nad t�mito operacemi. Spr�vcovsk� ��st mus� podporovat r�zn� role u�ivatel�, kte�� jsou opr�vn�ni se spr�vcovsk�m softwarem pracovat. Do jednotliv�ch rol� m��ou pat�it u�ivatel� z r�zn�ch odd�len� organizace (nap�. spr�va IS, spr�va IT, person�ln� odd�len� atd.).Spr�vcovsk� software IM poskytuje rozhran� pro ��zen� �ivotn�ho cyklu u�ivatelsk�ch ��t� a ��zen� pracovn�ch postup� kolem u�ivatelsk�ch ��t�. V r�mci �ivotn�ho cyklu u�ivatelsk�ch ��t� mus� existovat prim�rn� datab�ze u�ivatelsk�ch ��t�, ve kter� jsou ulo�eny informace o ��tech, kter� maj� b�t vytvo�eny, u nich� prob�h� schvalovac� proces, ��tech schv�len�ch, blokovan�ch a ji� neexistuj�c�ch ��tech v r�mci IS. Prim�rn� datab�ze u�ivatelsk�ch ��t� d�le obsahuje informace o p��stupov�ch pr�vech u�ivatele v r�mci IS. Ve�ker� operace s u�ivatelsk�mi ��ty se d�j� nad touto prim�rn� datab�z�, ze kter� jsou informace synchronizov�ny do d�l��ch datab�z� a adres��� IS. Ka�d� operace je zaznamen�na a je mo�n� ji zp�tn� dohledat v r�mci auditu IM.

P�i ��zen� pracovn�ch postup� (workflow) spr�vy u�ivatelsk�ch ��t� je d�le�it� spolupr�ce s person�ln�m syst�mem, kter� je v�choz� pro vstup informac� do prim�rn� datab�ze u�ivatelsk�ch ��t�. P�i vytv��en� u�ivatelsk�ho ��tu v r�mci IS doch�z� k vyd�v�n� �ipov� karty s priv�tn�mi �daji o u�ivateli. P�i t�to operaci jsou generov�na hesla nebo doch�z� ke generov�n� kl��ov�ho p�ru a vyd�n� certifik�tu certifika�n� autoritou. P�i vyd�v�n� �ipov� karty je nutn� personalizace vyd�van� karty, kter� spo��v� v nastaven� vlastnost� a potisku karty. D�le je generov�n obsah �ipov� karty a p��prava karty pro p�ed�n� u�ivateli, b�hem kter� doch�z� k nastaven� u�ivatelova PIN k�du a jeho vyti�t�n� do �ern� ob�lky. V�echny operace mus� b�t op�t zaznamen�ny pro pozd�j�� audit.

B�hem �ivotnosti u�ivatelsk�ho ��tu mus� spr�vcovsk� software IM umo��ovat vyd�v�n� nov�ch �ipov�ch karet, blokov�n� u�ivatelsk�ch ��t� a op�tovnou aktivaci, odblokov�n� zablokovan�ch �ipov�ch karet a �e�it nouzov� stavy spojen� se ztr�tou, po�kozen�m nebo zablokov�n�m �ipov� karty.

P�i odchodu zam�stnance z organizace je nutn� odstranit u�ivatelsk� ��ty z IS, vymazat obsah �ipov� karty a revokovat vydan� certifik�ty. V�echny informace o u�ivateli v�etn� z�znam� proveden�ch operac� s p��slu�n�m u�ivatelsk�m ��tem z�st�vaj� v prim�rn� datab�zi u�ivatelsk�ch ��t�.

Klientsk� software IM je sou��st� ka�d� pracovn� stanice, na kter� je mo�n� pou��t �ipovou kartu. Tento software umo��uje p�edev��m autentizaci do opera�n�ho syst�mu, s�ov� a aplika�n� infrastruktury IS, pou�it� �ipov�ch karet pro elektronick� podpis a �ifrov�n� dat, �e�en� nouzov�ch stav� souvisej�c�ch se ztr�tou, po�kozen�m nebo zablokov�n�m �ipov� karty. �e�en� nouzov�ch stav� je velmi d�le�itou ��st� pro zachov�n� dostupnosti IS, proto�e u�ivatel nem��e pracovat s IS bez �ipov� karty. U�ivatel mus� m�t k dispozici prost�edky pro kontaktov�n� helpdesku je�t� p�ed p�ihl�en�m do opera�n�ho syst�mu. Za pomoc� helpdesku je pak mo�n� prov�st odblokov�n� zablokovan� �ipov� karty nebo vygenerovat informace, kter� umo�n� n�hradn� p��stup do IS bez �ipov� karty. U notebook� mus� existovat mo�nost �e�en� nouzov�ch stav� bez s�ov� konektivity. �e�en� nouzov�ch stav� nesm� sn�it bezpe�nost, kterou pou��v�n� �ipov�ch karet zvy�uje.

Obr. 2: Sch�ma standardn�ho za�len�n� a vyu��v�n� IM v r�mci IS organizace

Z�v�r

Implementace IM a zaveden� �ipov�ch karet sn�� provozn� n�klady spojen� se spr�vou a autetntizac� u�ivatel�. Sou�asn� s t�m zv��� bezpe�nost IS organizace, co� m� za n�sledek p�edev��m zv��en� d�v�rnosti a neporu�itelnosti dat ulo�en�ch v IS. Vhodn� klientsk� a spr�vcovsk� software je kl��ov� pro �sp�nou implementaci a provoz syst�mu IM a �ipov�ch karet.Autor pracuje jako �editel rozvoje ve spole�nosti SodatSW, kter� prov�d� v�voj a implementace �e�en� User Management and Identity System PassManager, Desktop Security System AreaGuard a Desktop Management System OptimAccess.

Chcete z�skat �asopis IT Systems s t�mto a mnoha dal��mi �l�nky z oblasti informa�n�ch syst�m� a ��zen� podnikov� informatiky? Objednejte si p�edplatn� nebo konkr�tn� vyd�n� �asopisu IT Systems z na�eho archivu.