- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Hlavní partner sekce

Partneři sekce

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

IT SYSTEMS 11/2006 , IT Security

Snažit se odhadnout budoucí vývoj v informační bezpečnosti bývá často (a jistě ne neprávem) přirovnáváno k výkladu z křišťálové koule a vyžaduje to značnou odvahu jít s kůží na trh. Nicméně konzultační skupina Gartner odvahu sebrala a do pomyslné koule nahlédla. Ostatně, má k tomu plné právo: celosvětově zaměstnává přes tři sta analytiků a její rozbory jsou mimořádně uznávané. To, co její specialisté spatřili, je zajímavé i pro nás…

Snažit se odhadnout budoucí vývoj v informační bezpečnosti bývá často (a jistě ne neprávem) přirovnáváno k výkladu z křišťálové koule a vyžaduje to značnou odvahu jít s kůží na trh. Nicméně konzultační skupina Gartner odvahu sebrala a do pomyslné koule nahlédla. Ostatně, má k tomu plné právo: celosvětově zaměstnává přes tři sta analytiků a její rozbory jsou mimořádně uznávané. To, co její specialisté spatřili, je zajímavé i pro nás…

Hlavní trend v oblasti ICT útoků je přitom jeden a představuje posun od nahodilých útoků k cíleným atakům, jejichž hlavní motivací jsou peníze. Vysvětluje to Amrit William, ředitel výzkumu společnosti Gartner: „Sledujeme narůstající nepřátelské prostředí živené finančními motivy a cílenými kybernetickými útoky. Předpokládáme, že do roku 2008 se čtyřicet procent organizací stane terčem finančně motivovaného kyberútoku.“

A dodává: „Kybernetické útoky nejsou ničím novým, ale mění se motivace stojící za nimi. Už nejsou prováděné hackery z dlouhé chvíle nebo kybernetickými vandaly, ale profesionály se zaměřením na konkrétní osobu, konkrétní společnost nebo konkrétní odvětví.“

Dnešní vysoce konkurenční svět znamená, že informace mají čím dál větší cenu a hodnotu. Mimochodem, dokladem toho je vznik zcela nových oborů a disciplín věnujících se práci s informacemi – např. CI (competitive intelligence, zvyšování konkurenceschopnosti). Celkově je tak čím dál více společností, které si najímají „soukromé vyšetřovatele“ (private investigators), aby jim dodali podrobné analýzy a informace o konkurenci.

Zpráva Gartneru ovšem konstatuje, že tito ne vždy používají etických a zákonných prostředků k tomu, aby se dostali ke kýženému výsledku. Nasazují trojské koně, používají sociálního inženýrství a i jinak napadají zdroje informací – informační systémy. Získávají tak přístup k neveřejným a citlivým informacím, jako jsou podrobnosti o zákaznících, nabídkách, finančních výsledcích… Na světě už proběhla celá řada podobných vyšetřování, a to s rozmanitými výsledky. Často byl „zadavatel“ shledán nevinným a soukromý vyšetřovatel se tak stal obětním beránkem – přestože jen trochu soudnému zadavateli musí být z charakteru a povahy zpracovávaných informací nad slunce jasnější, že z veřejných zdrojů nepocházejí…

Proč tomu tak je? Důvod je jednoduchý: nejatraktivnější cíle se již v minulosti staly opakovaně cílem útoku, takže si již vypracovaly dostatečné bezpečnostní mechanismy. Naproti tomu méně atraktivní cíle spoléhají a hřeší na to, že „my jsme tak malí/bezvýznamní, že nás se tento problém netýká“. Příkladem budiž třeba situace v českém bankovnictví, kdy naše finanční instituce několik let s rukama v klíně nečinně přihlížely phishingovým útokům (podvodnému získávání přihlašovacích jmen a hesel) v zahraničí. A když letos přišel phishing i do českých luhů a hájů, nestačily se najednou divit. A mohly se přetrhnout v zavádění nových bezpečnostních opatření – poté, co pro ně byla bezpečnost roky španělskou vesnicí. Jen dodáváme, že za podobnou nečinnost byly v zahraničí mnohé banky potrestány vysokými sankcemi po žalobách sdružení ochrany spotřebitelů…

Ale zpět ke Gartnerovi a jeho prognózám. Z nich vychází i další varování: pokud bude několik hlavních trendů, pak to v žádném případě neznamená, že bychom si mohli dovolit ignorovat některé starší hrozby. Třeba problematiku nevyžádané elektronické pošty (spamu), útoky DoS (denial of service, odepření služby) nebo právě již výše zmíněný phishing. Jejich nebezpečí navíc roste i s tím, jak se vzájemně propojují. Třeba při phishingu jsou čím dále častěji zapojované do hry i škodlivé kódy (spyware), DoS útoky zase přicházejí ruku v ruce se spamem…

Ačkoliv třeba právě úroveň spamu nabrala v poslední době sestupnou tendenci, není to v žádném případě důvod k vítěznému ryku. Neboť čtyřicet až sedmdesát procent e-mailů stále ještě představuje spam – a mnohdy to překračuje procent osmdesát. Pořád jde o desítky miliard zpráv denně, se kterými se celosvětově musíme vypořádat.

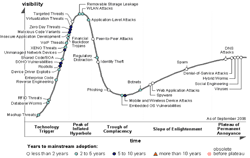

Obr.: Hype křivka hrozeb informační bezpečnosti podle společnosti Gartner, 2006

Cože to vlastně je? V podstatě technologie mající podobu počítačového programu, který zásadním způsobem mění princip fungování operačního systému. Dnešní bezpečnostní aplikace i veškeré další programy vycházejí z toho, že základní informace poskytované operačním systémem jsou korektní a pravdivé. A teď si představte něco, co dokáže modifikovat operační systém tak, že tento bude dále předávat informace nepravdivé. Třeba bude „zapírat“ prostou fyzickou existenci některých souborů – škodlivý kód v nich pak bude de facto nedetekovatelný. A takovéto „něco“ modifikující způsob práce operačního systému, to je rootkit.

Sci-fi? Nikolivěk. První rootkity se objevily již v osmdesátých letech na Unixu. Pak se na dlouhé roky odmlčely – především proto, že je útočníci nepotřebovali, protože měli mnoho jiných možností. Dnes se k nim ale vracejí. A nejen útočníci: v loňském roce způsobil celosvětové pozdvižení případ společnosti Sony BMG, která rootkit umístila na miliony svých CD v rámci ochrany autorských práv.

Na tomto místě se sluší podotknout, že samotný rootkit nepředstavuje přímé nebezpečí. Problém ale je, že dokáže skrýt škodlivé kódy nebo činnosti tak, aby byly neodhalitelné. Hackerům tak v případě počítačů infikovaných rootkitem Sony BMG (že se instaloval do počítače bez souhlasu uživatele je další věc, které se ale nehodláme věnovat) stačilo umístit škodlivý kód, jehož mateřské soubory začínaly řetězcem $sys$ – a byl klasickými bezpečnostními systémy neodhalitelné…

Ze zdrojů společnosti Gartner přeložil, upravil a komentáři opatřil Tomáš Přibyl.

Pohled do budoucnosti informační bezpečnosti

-gartner-

Snažit se odhadnout budoucí vývoj v informační bezpečnosti bývá často (a jistě ne neprávem) přirovnáváno k výkladu z křišťálové koule a vyžaduje to značnou odvahu jít s kůží na trh. Nicméně konzultační skupina Gartner odvahu sebrala a do pomyslné koule nahlédla. Ostatně, má k tomu plné právo: celosvětově zaměstnává přes tři sta analytiků a její rozbory jsou mimořádně uznávané. To, co její specialisté spatřili, je zajímavé i pro nás…

Snažit se odhadnout budoucí vývoj v informační bezpečnosti bývá často (a jistě ne neprávem) přirovnáváno k výkladu z křišťálové koule a vyžaduje to značnou odvahu jít s kůží na trh. Nicméně konzultační skupina Gartner odvahu sebrala a do pomyslné koule nahlédla. Ostatně, má k tomu plné právo: celosvětově zaměstnává přes tři sta analytiků a její rozbory jsou mimořádně uznávané. To, co její specialisté spatřili, je zajímavé i pro nás…

Mění se motivace

Rozborem současné situace, aktuálních i předpokládaných budoucích trendů bylo především stanoveno pět hlavních hrozeb, jimž budeme v nejbližších letech čelit. Jedná se o cílené útoky, odcizení identity, spyware, sociální inženýrství a viry (tj. škodlivé kódy).Hlavní trend v oblasti ICT útoků je přitom jeden a představuje posun od nahodilých útoků k cíleným atakům, jejichž hlavní motivací jsou peníze. Vysvětluje to Amrit William, ředitel výzkumu společnosti Gartner: „Sledujeme narůstající nepřátelské prostředí živené finančními motivy a cílenými kybernetickými útoky. Předpokládáme, že do roku 2008 se čtyřicet procent organizací stane terčem finančně motivovaného kyberútoku.“

A dodává: „Kybernetické útoky nejsou ničím novým, ale mění se motivace stojící za nimi. Už nejsou prováděné hackery z dlouhé chvíle nebo kybernetickými vandaly, ale profesionály se zaměřením na konkrétní osobu, konkrétní společnost nebo konkrétní odvětví.“

Dnešní vysoce konkurenční svět znamená, že informace mají čím dál větší cenu a hodnotu. Mimochodem, dokladem toho je vznik zcela nových oborů a disciplín věnujících se práci s informacemi – např. CI (competitive intelligence, zvyšování konkurenceschopnosti). Celkově je tak čím dál více společností, které si najímají „soukromé vyšetřovatele“ (private investigators), aby jim dodali podrobné analýzy a informace o konkurenci.

Zpráva Gartneru ovšem konstatuje, že tito ne vždy používají etických a zákonných prostředků k tomu, aby se dostali ke kýženému výsledku. Nasazují trojské koně, používají sociálního inženýrství a i jinak napadají zdroje informací – informační systémy. Získávají tak přístup k neveřejným a citlivým informacím, jako jsou podrobnosti o zákaznících, nabídkách, finančních výsledcích… Na světě už proběhla celá řada podobných vyšetřování, a to s rozmanitými výsledky. Často byl „zadavatel“ shledán nevinným a soukromý vyšetřovatel se tak stal obětním beránkem – přestože jen trochu soudnému zadavateli musí být z charakteru a povahy zpracovávaných informací nad slunce jasnější, že z veřejných zdrojů nepocházejí…

Útoky na měkké cíle

Analytici společnosti Gartner také varují před narůstajícími útoky na tzv. měkké cíle. Tedy na cíle v méně atraktivních částech světa (obecně za ně jsou považované země nehovořící anglicky) nebo na méně atraktivní obory (za atraktivní obory je považováno třeba elektronické bankovnictví nebo internetové obchody).Proč tomu tak je? Důvod je jednoduchý: nejatraktivnější cíle se již v minulosti staly opakovaně cílem útoku, takže si již vypracovaly dostatečné bezpečnostní mechanismy. Naproti tomu méně atraktivní cíle spoléhají a hřeší na to, že „my jsme tak malí/bezvýznamní, že nás se tento problém netýká“. Příkladem budiž třeba situace v českém bankovnictví, kdy naše finanční instituce několik let s rukama v klíně nečinně přihlížely phishingovým útokům (podvodnému získávání přihlašovacích jmen a hesel) v zahraničí. A když letos přišel phishing i do českých luhů a hájů, nestačily se najednou divit. A mohly se přetrhnout v zavádění nových bezpečnostních opatření – poté, co pro ně byla bezpečnost roky španělskou vesnicí. Jen dodáváme, že za podobnou nečinnost byly v zahraničí mnohé banky potrestány vysokými sankcemi po žalobách sdružení ochrany spotřebitelů…

Ale zpět ke Gartnerovi a jeho prognózám. Z nich vychází i další varování: pokud bude několik hlavních trendů, pak to v žádném případě neznamená, že bychom si mohli dovolit ignorovat některé starší hrozby. Třeba problematiku nevyžádané elektronické pošty (spamu), útoky DoS (denial of service, odepření služby) nebo právě již výše zmíněný phishing. Jejich nebezpečí navíc roste i s tím, jak se vzájemně propojují. Třeba při phishingu jsou čím dále častěji zapojované do hry i škodlivé kódy (spyware), DoS útoky zase přicházejí ruku v ruce se spamem…

Ačkoliv třeba právě úroveň spamu nabrala v poslední době sestupnou tendenci, není to v žádném případě důvod k vítěznému ryku. Neboť čtyřicet až sedmdesát procent e-mailů stále ještě představuje spam – a mnohdy to překračuje procent osmdesát. Pořád jde o desítky miliard zpráv denně, se kterými se celosvětově musíme vypořádat.

Obr.: Hype křivka hrozeb informační bezpečnosti podle společnosti Gartner, 2006

Přicházejí rootkity…

Analytici společnosti Gartner se do pomyslné křišťálové koule, zmiňované v úvodu příspěvku, podívali ještě jednou a hlouběji. Díky tomu zahlédli, co nás bude ohrožovat v horizontu střednědobém až dlouhodobém. Za pět až deset let budou podle nich hlavním a největším problémem rootkity.Cože to vlastně je? V podstatě technologie mající podobu počítačového programu, který zásadním způsobem mění princip fungování operačního systému. Dnešní bezpečnostní aplikace i veškeré další programy vycházejí z toho, že základní informace poskytované operačním systémem jsou korektní a pravdivé. A teď si představte něco, co dokáže modifikovat operační systém tak, že tento bude dále předávat informace nepravdivé. Třeba bude „zapírat“ prostou fyzickou existenci některých souborů – škodlivý kód v nich pak bude de facto nedetekovatelný. A takovéto „něco“ modifikující způsob práce operačního systému, to je rootkit.

Sci-fi? Nikolivěk. První rootkity se objevily již v osmdesátých letech na Unixu. Pak se na dlouhé roky odmlčely – především proto, že je útočníci nepotřebovali, protože měli mnoho jiných možností. Dnes se k nim ale vracejí. A nejen útočníci: v loňském roce způsobil celosvětové pozdvižení případ společnosti Sony BMG, která rootkit umístila na miliony svých CD v rámci ochrany autorských práv.

Na tomto místě se sluší podotknout, že samotný rootkit nepředstavuje přímé nebezpečí. Problém ale je, že dokáže skrýt škodlivé kódy nebo činnosti tak, aby byly neodhalitelné. Hackerům tak v případě počítačů infikovaných rootkitem Sony BMG (že se instaloval do počítače bez souhlasu uživatele je další věc, které se ale nehodláme věnovat) stačilo umístit škodlivý kód, jehož mateřské soubory začínaly řetězcem $sys$ – a byl klasickými bezpečnostními systémy neodhalitelné…

Pětice hlavních hrozeb dle Gartnera

Cílené útoky

Napadení orientovaná na jednu společnost nebo průmyslové odvětví. Vedou k únikům citlivých dat, poškození pověsti a mnohdy i soudním sporům. Prostě jde o útoky, u nichž je nejprve stanovený cíl a až poté způsob provedení. Dosavadní hackeři často operovali tak, že měli nějakou znalost nebo dovednost – a pak se s ní pokoušeli někde a nějak prosadit.Odcizení identity

Jedná se o odcizení osobních nebo podobných informací (firemní přihlašovací kódy apod.) s cílem tyto zneužít: k finančním podvodům, získání falešných dokladů, provedení nákupu na účet poškozeného apod. Velký problém především ve Spojených státech, kde je odcizením identity ročně postiženo několik milionů osob.Spyware

Zkratka z anglického spy software, sledovací program. Jedná se o škodlivé programy, které neoprávněně pronikají do systému, zde shromažďují a následně odesílají informace o počítačích, uživatelích, jejich chování aj. Gartner odhaduje, že v roce 2008 bude mít něco mezi dvaceti a padesáti procenty organizací problémy se spywarovým útokem.Sociální inženýrství

Prachobyčejný podvod. Vydávání se za někoho nebo něco jiného s cílem obalamutit klamaný subjekt, aby udělal něco, co by normálně neudělal. Typicky je sociální inženýrství používáno při získávání hesel do systému.Viry

Škodlivé kódy samočinně se šířící světem. Jejich útok může mít vážný dopad na elektronická data, kontinuitu podnikání, soukromí, pověst společnosti… Projevy virů jsou na první pohled patrné (na rozdíl od ostatních hrozeb, kdy si postižená strana vůbec nemusí uvědomit, že se stala cílem útoku) a mají zpravidla značný a přímý finanční dopad.Ze zdrojů společnosti Gartner přeložil, upravil a komentáři opatřil Tomáš Přibyl.

Chcete získat časopis IT Systems s tímto a mnoha dalšími články z oblasti informačních systémů a řízení podnikové informatiky? Objednejte si předplatné nebo konkrétní vydání časopisu IT Systems z našeho archivu.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

IT Systems podporuje

Formulář pro přidání akce

Další vybrané akce

| 26.5. | Objevte nové rozhraní Log360 |

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |