- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Další zbraň v boji se spamem

Metoda ověřování emailové komunikace – DKIM

Spam je dlouhodobý internetový problém, na který se již mnoho let hledá řešení. Existuje celá řada technologii, které pomáhají omezit potíže s nevyžádanou elektronickou poštou. Při plošném rozesílání nevyžádaných zpráv se často podvrhuje odesílatelova adresa za emailovou adresu, která by mohla mít u příjemce větší důvěru. Při obraně vůči spamu se proto některé metody zaměřují právě na podvrhnuté adresy odesílatelů. K tomuto účelu byla vytvořena technologie Domain Keys Identified Mail, která slouží na ověření, zda email skutečně pochází z domény uvedeného odesílatele.

Spam je dlouhodobý internetový problém, na který se již mnoho let hledá řešení. Existuje celá řada technologii, které pomáhají omezit potíže s nevyžádanou elektronickou poštou. Při plošném rozesílání nevyžádaných zpráv se často podvrhuje odesílatelova adresa za emailovou adresu, která by mohla mít u příjemce větší důvěru. Při obraně vůči spamu se proto některé metody zaměřují právě na podvrhnuté adresy odesílatelů. K tomuto účelu byla vytvořena technologie Domain Keys Identified Mail, která slouží na ověření, zda email skutečně pochází z domény uvedeného odesílatele.

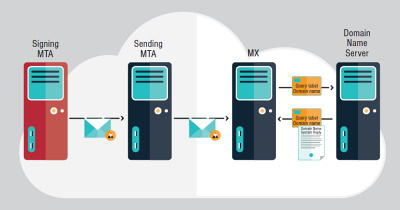

DKIM je IETF specifikace, jedna z metod (částečné) e-mailové autentizace, a jejím základem je použití asymetrické kryptografie. Odesílatel připojí podepsané otisky (vybrané části hlavičky e-mailu a tělo zprávy) do hlavičky e-mailu. Příjemce vytvoří dotaz na zjištění veřejného klíče přímo na TXT záznam uložený v DNS a ověří shodnost dešifrovaných otisků uvedených v příchozím e-mailu s vypočtenými otisky zprávy.

Při použití DKIM může organizace digitálně podepisovat všechny odesílané zprávy, které jsou při příjmu kontrolovány na pravost zprávy a digitálního klíče, a to dotazem na DNS záznam, kde získá veřejný klíč.

Obr. 1: Ověřování pravosti domény odesílatele dle DKIM

V případě DKIM nejsou šifrovací klíče zapouzdřeny do žádných certifikátů. To je samozřejmě na jednu stranu slabina, která je řešitelná použitím DNSSEC, na druhou stranu je to značné usnadnění pro implementaci (podpisové klíče můžou být vygenerovány například pomocí nástroje OpenSSL).

Účelem DKIM není zajištění integrity zprávy. Často nejde zaručit integritu autora zprávy, ani platnou poštovní schránku. Platný podpis pouze značí, že zpráva byla odeslána a podepsána vlastníkem dvojice klíčů dle DNS záznamu. Technicky DKIM poskytuje pouze metodu pro ověření identity doménového jména.

ADSP – rozšíření DKIM

Na rozdíl od technologie Sender Policy Framework (SPF), která kontroluje pouze obálku mailu, DKIM kontroluje záhlaví zprávy. Samotné podepisování odchozích e-mailů a jejich ověřování serverem příjemce nemá velké praktické přínosy bez odpovídající politiky, managementu a technického zázemí. Tyto rozšíření technologie DKIM přináší technologie Author Domain Signing Practices (ADSP), která na DKIM navazuje. ADSP podporuje veřejnou distribuci a kontrolu identity domény. V rámci ADSP jsou definovány tři politiky podepisování:

- Politika unknown, tedy neznámá politika. Podepisování není vyžadované, ale je podporované.

- Politika all znamená, že všechny emaily z dané domény musí být podepsané. E-maily, kterým podpis chybí, jsou označené jako podezřelé a příjemce je může podrobit přísnější kontrole. E maily ale nejsou odmítnuty (zahozeny) v případě chybějícího podpisu.

- Politika discardable vynucuje podepisování všech e-mailů z dané domény a v případě chybějícího podpisu jsou tyto e-maily zahozeny.

Servery, které respektují ADSP politiku ostatních domén, jsou schopny pomocí DKIM ověřit odesílatele e-mailu, který má uvedenou shodnou doménu odesílatele s příjemcem. Tento systém využívá například platební systém PayPal. Nasazením ADSP na straně serveru příjemce je možné ochránit uživatele před podvodnými e-maily, které předstírají, že pocházejí z domény PayPal.com.

Výhody DKIM

U DKIM podepisování i ověřování zajišťuje poskytovatel emailových služeb a funguje zcela transparentně, tedy nemá žádné požadavky na uživatele. Správný DKIM podpis může přinést např. zvýhodnění v případě filtrů spamu, bonusové body na SpamAssassin, apod. Není nutné nastavovat whitelist na vlastní doméně, který např. neřeší e-maily s podvrhnutou adresou stejnou jako je adresa příjemce a příjemci mají možnost ověřit, že e-mail odešel skutečně z uvedené domény. V závis¬losti na nastavení může DKIM garanto¬vat doménu odesíla¬tele a autenti¬citu některých hlaviček: např. adresu odesílatele, předmět a adresu příjemce.

Technologie DKIM tak přináší další vrstvu ochrany v e-mailové komunikaci a vzhledem na její relativně jednoduché nasazení ji některé společnosti již používají. DKIM implementovala i společnost Google do emailové služby GMail, která emaily podepisuje a zároveň ve svém rozhraní zvýrazňuje přijaté emaily s platným podpisem. V ČR emaily podepisuje pomocí DKIM společnost Seznam.cz. Oba výše uvedení nabízejí tuto funkci pouze na bezplatných e-mailových službách na doménách gmail.com nebo seznam.cz.

DKIM lze kombinovat s technologii Domain Name System Security Extensions (DNSSEC) nebo SPF. DNSSEC podporuje spolehlivost DKIM tím, že garantuje integritu samotných DNS záznamů na doméně. SPF je odlišná technologie, která je určena pouze k ověřování IP adres odesílacích serverů, nedokáže garantovat integritu emailu, pokud došlo cestou k jeho modifikaci. Při použití jiného odesílacího SMTP serveru nebo při automatickém přeposílání emailů hrozí, že bude email zahozen nebo znevýhodněn na spamfiltru příjemce. U DKIM k žádnému znevýhodňování nedochází.

Shrnutí

Lze tedy konstatovat, že DKIM a ADSP je přínosná technologie, která pomáhá k ochraně e-mailové identity. Praktické použití lze hodnotit jako pozitivní při filtrování nevyžádané pošty, problémy s nevyžádanými emaily, ale vyřešit zcela nedokáže. Pro zlepšení bezpečnosti v emailové komunikaci by pomohlo, pokud by e-maily podepisovali sami uživatelé a na nepodepsané emaily by se automaticky nahlíželo s nedůvěrou, avšak v tomto případě je velkou nevýhodou právě lidský faktor.

|

Jan Tomek Autor článku je IT Security Technical Specialist ve společnosti AEC. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 18.5. | Konference ISSS 2026 |

| 19.5. | TechEd |

| 19.5. | Webinář FLEXI IT | Novinky & Tipy & Triky 2021... |

| 21.5. | Online konference Kyber bez keců |

| 21.5. | ManageEngine Meetup 2026 Bratislava |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |