- P�ehledy IS

- APS (20)

- BPM - procesn� ��zen� (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - spr�va dokument� (20)

- EAM (17)

- Ekonomick� syst�my (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- ��zen� v�roby (36)

- WMS (29)

- Dodavatel� IT slu�eb a �e�en�

- Datov� centra (25)

- Dodavatel� CAD/CAM/PLM/BIM... (39)

- Dodavatel� CRM (33)

- Dodavatel� DW-BI (50)

- Dodavatel� ERP (71)

- Informa�n� bezpe�nost (50)

- IT �e�en� pro logistiku (45)

- IT �e�en� pro stavebnictv� (26)

- �e�en� pro ve�ejn� a st�tn� sektor (27)

ERP syst�my

ERP syst�my CRM syst�my

CRM syst�my Pl�nov�n� a ��zen� v�roby

Pl�nov�n� a ��zen� v�roby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Spr�va dokument�

DMS/ECM - Spr�va dokument� HRM/HCM - ��zen� lidsk�ch zdroj�

HRM/HCM - ��zen� lidsk�ch zdroj� EAM/CMMS - Spr�va majetku a �dr�by

EAM/CMMS - Spr�va majetku a �dr�by ��etn� a ekonomick� syst�my

��etn� a ekonomick� syst�my ITSM (ITIL) - ��zen� IT

ITSM (ITIL) - ��zen� IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, ��zen� sklad�, WMS

Logistika, ��zen� sklad�, WMS IT pr�vo

IT pr�vo GIS - geografick� informa�n� syst�my

GIS - geografick� informa�n� syst�my Projektov� ��zen�

Projektov� ��zen� Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| P�ihlaste se k odb�ru newsletteru SystemNEWS, kter� ka�d� t�den p�in�� v�b�r �l�nk� z oblasti podnikov� informatiky | |

| |

Management bezpe�nosti informac� podle ISO/IEC 27001

Zav�d�n� a certifikace syst�m� managementu bezpe�nosti informac� podle ISO/IEC 27001 je relativn� mlad� disciplina posuzov�n� shody, p�esto zaznamenala od vyd�n� normy v roce 2005 pom�rn� rychl� v�voj. Z�jem maj� p�edev��m organizace disponuj�c� velk�mi objemy d�v�rn�ch dat, jako po�ty, poji��ovny a banky, ale tak� organizace zdravotnick�, marketingov� nebo st�tn� spr�va. V�jimkou v�ak nejsou ani stavebn� spole�nosti nebo organizace, kter� montuj� zabezpe�ovac� za��zen�. Pro n�kter� z nich je tato certifikace dnes ji� nutnou podm�nkou.

Zav�d�n� a certifikace syst�m� managementu bezpe�nosti informac� podle ISO/IEC 27001 je relativn� mlad� disciplina posuzov�n� shody, p�esto zaznamenala od vyd�n� normy v roce 2005 pom�rn� rychl� v�voj. Z�jem maj� p�edev��m organizace disponuj�c� velk�mi objemy d�v�rn�ch dat, jako po�ty, poji��ovny a banky, ale tak� organizace zdravotnick�, marketingov� nebo st�tn� spr�va. V�jimkou v�ak nejsou ani stavebn� spole�nosti nebo organizace, kter� montuj� zabezpe�ovac� za��zen�. Pro n�kter� z nich je tato certifikace dnes ji� nutnou podm�nkou.

D�vody pro implementaci syst�mov�ho p��stupu

Norma ISO/IEC 27001 je v�vojov� model pro zaji�t�n� bezpe�nosti informac� v organizac�ch. Jej�m c�lem by m�lo b�t pomoci zav�st do organizac� syst�mov� p��stup k bezpe�n�mu zaji�t�n� firemn�ch informac�. Klasick� p��stup syst�mu ��zen�, kter� p�edstavuje charakteristick� smy�ka PDCA obsahuj�c� f�ze pl�nov�n�, realizace, monitorov�n�, vyhodnocov�n� odchylek od napl�novan�ho stavu a jejich eliminaci, lze interpretovat pro ISMS tak, jak je nazna�eno v tabulce 1.

| F�ze syst�mov�ho p��stupu | Pl�nuj (P) | D�lej (D) | Kontroluj (C) | Akceptuj opat�en� (A) |

|---|---|---|---|---|

| Charakteristick� f�ze pro ISMS | Pl�n zvl�d�n� rizik na z�klad� anal�zy rizik | Provozov�n� syst�mu, popsan�ho souborem pravidel | Monitorov�n� syst�mu a vyhodnocov�n� m�ry rizik | P�ij�m�n� dal��ch opat�en� pro zlep�ov�n� |

Tab. 1

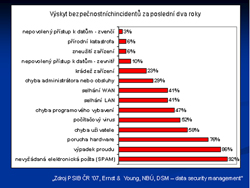

Zaji��ov�n� bezpe�nosti informac� je disciplina velmi technicky sofistikovan� a v�dy v n� hraj� dominantn� roli �tvary IT, kter� v�ce �i m�n� �sp�n� bojuj� s o�et�ov�n�m nov�ch a nov�ch rizik ohro�uj�c�ch informace ulo�en� ve v�po�etn� technice, o �em� sv�d�� i trend v�skytu bezpe�nostn�ch incident�, zn�zorn�n� na obr�zku 1.

Obr. 1: �etnost v�skytu bezpe�nostn�ch incident�

Je v�ak t�eba si uv�domit, co rozum�t pod pojmem bezpe�nost informac�: je to p�edev��m jejich dostupnost, integrita (�plnost a spr�vnost) a d�v�rnost. Mnoz� mana�e�i se domn�vaj�, �e sem spad� jen d�v�rnost informac�, ale ta tvo�� men�� ��st cel�ho probl�mu. Nejv�t�� pod�l na bezpe�nosti p�ipad� pr�v� jejich dostupnosti a integrit�.

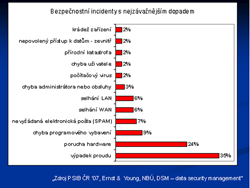

Kdy� se z tohoto pohledu pod�v�me na statistiku m�ry dopadu bezpe�nostn�ch rizik na organizaci, zde u� v�sledky ze stejn�ho obdob� nekoresponduj� trendu na obr�zku 1. Na obr�zku 2 zn�zor�uj�c�m vlivy dopad� jednotliv�ch incident� je patrn�, �e vliv dopadu jednotliv�ch typ� zranitelnosti je diametr�ln� odli�n� a velk� vliv na bezpe�nost informac� ve firm�ch maj� pr�v� aspekty, kter� v�t�inou nejsou z pohledu bezpe�nosti informac� nijak systematicky ��zeny, jako nap��klad konfigurace hardwarov�ch za��zen�, smlouvy s t�et�mi stranami, kter� dod�vaj� a udr�uj� hardware i informa�n� syst�my, propojov�n� informa�n�ch syst�m� sm�rem ven i dovnit�, v�chova zam�stnanc�. Svou roli zde nutn� hraje i uv�dom�lost, k�ze� a loajalita zam�stnanc� a partner�, kte�� se strategick�mi informacemi p�ich�zej� do styku.

Obr. 2: Pod�l dopad� u v�znamn�ch bezpe�nostn�ch incident�

Proto m� o �rovni zabezpe�en� informac� ve sv�ch provozech rozhodovat nikoli �tvar IT, ale veden� spole�nosti na z�klad� systematick�ho vyhodnocen� informa�n�ch rizik, na kter�m by se m�li pod�let nejen odborn�ci v IT, ale mana�e�i v�ech oblast�, kde se citliv� data nach�zej�.

F�ze pl�nov�n� je z�sadn�

F�ze pl�nov�n� za��n� anal�zou rizik, jej�m� z�kladem je d�sledn� identifikace v�ech informa�n�ch aktiv, ohodnocen� jejich v�znamu, posouzen� v�ech zranitelnost�, kter� mohou dan� aktivum napadnout, a jejich ��seln�m vyhodnocen�.

Informa�n� aktiva tvo�� z�kladn� polo�ku managementu rizik. Aktiva jsou tak v�znamn� pro anal�zu rizik, proto�e jejich hodnota souvis� s m�rou rizika. Z tohoto d�vodu je pr�v� po��te�n� a pak pravideln� inventura v�ech d�le�it�ch aktiv spojen�ch s informa�n�mi syst�my v�etn� stanoven� jejich hodnot a vlastn�k� z�sadn�m syst�mov�m krokem.

Do seznamu aktiv by m�la b�t zahrnuta v�echna aktiva, kter� jsou pro organizaci z pohledu informac� cenn�, jako nap��klad informa�n� syst�my, datab�ze, hardware, software, ale tak� smlouvy, person�ln� agenda, zam�stnanci, partne�i, z�kazn�ci dodavatel� atd., a d�ky sv� hodnot� si zaslou�� p�im��en� stupe� ochrany. Cena nebo d�le�itost dan�ho aktiva pro organizaci by proto m�la b�t tak� sou��st� seznamu aktiv. Hodnota aktiv m��e b�t vyj�d�ena kvantitativn� nebo kvalitativn�, nap��klad v korun�ch nebo, je-li to nemo�n�, ur�itou stupnic�.

U �ady organizac� po�aduj�c�ch certifikaci se ukazuje, �e anal�zu rizik prov�d�j� a� na konci p��pravy na certifikaci. Nejd��ve intuitivn� odhadnou rizika a p�ijmou opat�en� k jejich eliminaci a nakonec, proto�e to vy�aduje norma, provedou zpravidla zcela form�ln� anal�zu rizik. M��e tak doj�t ke zcela kuri�zn�m situac�m, kdy n�kter� ohro�en� (zpravidla technick�ho r�zu – nap��klad v�padek server�) jsou eliminov�na velmi d�kladn� a s velk�mi finan�n�mi n�klady, a jin� (zpravidla organiza�n�ho charakteru – nap��klad rozpis slu�eb vlastn�ch pracovn�k�) se stejn�m nebo je�t� z�va�n�j��m dopadem na bezpe�nost informac� nejsou eliminov�na v�bec, nebo jen velmi m�lo, p�i�em� nutn� n�klady by byly jen zlomkem n�klad� vynalo�en�ch.

Dal�� chybou, kter� se organizace dopou�t�j�, je p�edpoklad, �e jakmile jednou prob�hne d�kladn� anal�za rizik, nen� t�eba ji opakovat. Naopak. V dynamick� organizaci jednak p�ib�vaj� nov� a nov� aktiva, ale je�t� rychleji p�ib�vaj� jejich mo�n� zranitelnosti zap���in�n� rychl�m v�vojem v oblasti IT (v�etn� jeho negativn�ch jev�), nov�m propojov�n�m informa�n�ch syst�m�, zm�nami legislativy, po�adavky na mobiln� uchov�v�n� i zpracov�n� informac�.

Preventivn� ochrana informac�

Pl�n zvl�d�n� rizik je systematick� n�stroj k preventivn� ochran� informac�. C�lem zaveden� syst�m� ��zen� bezpe�nosti informac� je p�edev��m prevence a zvl�d�n� bezpe�nostn�ch incident� v oblasti citliv�ch informac�. P�i vytv��en� pl�nu zvl�d�n� rizik je pot�ebn� prov�st n�sleduj�c� �innosti:

- ur�it omezuj�c� faktory a z�vislosti,

- ur�it priority,

- odsouhlasit kone�n� term�ny a miln�ky,

- odhadnout po�adavky na zdroje a zdroje identifikovat,

- z�skat souhlas k vynalo�en� nebo p�i�azen� zdroj�,

- identifikovat kritickou cestu.

V�znamn� a pro firmu nep�ijateln� rizika se zpravidla urychlen� �e�� p�im��en�ch investi�n�m nebo organiza�n�m opat�en�m, kter� se zav�d� formou projektov�ho managementu.

Provozov�n� syst�mu popsan�ho souborem pravidel

K zaji�t�n� minim�ln�ho ��inku rizik p�es v�echna dal�� identifikovan� rizika pak lze vyu��t kombinace technick�ch a organiza�n�ch opat�en�, z nich� velk� v�t�ina je p�edeps�na normou, v jej� v�znamn� p��loze A. Velmi dobr�m n�vodem popisuj�c�m opat�en� pro zaji�t�n� bezpe�nosti organiza�n� i technickou cestou je norma �SN ISO/IEC 27002, kter� dopodrobna vysv�tluje opat�en� zm�n�n� ve v��e citovan� p��loze A. Oba p��stupy k p�ij�m�n� opat�en�, organiza�n�ch i technick�ch, mus� b�t zaji��ov�ny v harmonick�m souladu (tab. 2).

| Organiza�n� opat�en� | Technick� opat�en� | ||

|---|---|---|---|

| �l�nek normy | Krit�rium | �l�nek normy | Krit�rium |

| �l. 5 | Formulace bezpe�nostn� politiky | �l. 10 | ��zen� komunikace a ��zen� provozu |

| �l. 6 | Vnit�n� organizace a extern� partne�i | �l. 11 | ��zen� p��stupu |

| �l. 7 | ��zen� aktiv | �l. 12 | Akvizice, v�voj a �dr�ba informa�n�ch syst�m� |

| �l. 8 | Bezpe�nost lidsk�ch zdroj� | �l. 14 | ��zen� kontinuity |

| �l. 9 | Fyzick� bezpe�nost a bezpe�nost prost�ed� | ||

| �l. 13 | ��zen� incident�, jejich spr�va a zlep�ov�n� | ||

| �l. 15 | Soulad s pr�vn�mi po�adavky | �l. 15 | Soulad s normami pro technickou shodu |

Tab. 2: V��et organiza�n�ch a technick�ch opat�en�

Zat�mco technick� opat�en� jsou zpravidla zaji��ov�na ve firm�ch na dobr� �rovni, organiza�n� opat�en� jsou sp�e sporadick�.

Monitorov�n� chodu syst�mu a odchylek

Pravd�podobn� nejd�le�it�j��m a v praxi nejv�ce opom�jen�m syst�mov�m po�adavkem je pravideln� monitorov�n� a p�ezkoum�v�n� v�ech implementovan�ch n�stroj� ��zen� a opat�en� k omezen� rizik. O tomto monitorov�n� a p�ezkoum�v�n� mus� b�t vedeny p��slu�n� z�znamy. Nesta�� tedy obecn� p�edepsat, �e n�kdo m� v pravideln�ch intervalech kontrolovat ur�it� logy, protokoly ze z�lohov�n�, zpr�vy o reinstalaci antivirov�ch datab�z� apod., ale je bezpodm�ne�n� nutn�, aby o ka�d�m proveden� t�chto opat�en� zodpov�dn� osoba vedla i p��slu�n� z�znamy, a to nejen v p��pad�, �e dojde k bezpe�nostn�mu incidentu nebo bezpe�nostn� ud�losti, ale i tehdy, kdy� je v�e v po��dku. Forma t�chto z�znam� m��e b�t velmi jednoduch� a p��slu�n�ho pracovn�ka nemus� prakticky v�bec zat�ovat.

Management incident�

V�znamnou sou��st� managementu bezpe�nosti informac� je management incident�. Tato disciplina je velmi obt�n� na aplikov�n�, a p�itom naprosto neopominuteln�. Bez sledov�n� incident� a v�skytu anom�ln�ch ud�lost� se ned� ��dn� syst�m ��zen� zprovoznit tak, aby fungoval. Proto je zapot�eb� vynalo�en� velk�ho �sil� p�edev��m ze strany veden�, p�esv�d�it sebe i celou firmu o ��elnosti shroma��ov�n� p��slu�n�ch �daj� a jejich anal�z�ch.

Nej�ast�j��mi nedostatky p�i pln�n� tohoto po�adavku je, �e:

- bezpe�nostn� incidenty nejsou zaznamen�v�ny v�bec, nebo jen z��dka,

- nen� specifikov�no, jak maj� b�t bezpe�nostn� incidenty klasifikov�ny (nap�. riziko – nedostatek – incident), nebo nen� agenda bezpe�nostn�ch incident� kontrolov�na a ��zena,

- nen� prov�d�na pravideln� anal�za bezpe�nostn�ch incident� nebo nejsou p�ij�m�na odpov�daj�c� opat�en� k n�prav�,

- nen� pr�kazn� „u�en� se z bezpe�nostn�ch incident�“.

U�en� se z chyb

V�echny p�edchoz� kroky by ztr�cely na v�znamu, kdyby se v�sledky monitorov�n� nevyhodnocovaly, neidentifikovala se slab� m�sta a nep�ij�mala se nov� opat�en� pro zlep�en�. Tento syst�m je d�ky neust�l�mu technick�mu pokroku a vynal�zavosti jak pozitivn�, tak negativn� pr�v� v oblasti IT velmi dynamick�, tak�e je t�eba b�t skute�n� st�le ve st�ehu a zn�m� rizika p�ehodnocovat a nov� identifikovat. Z negativn�ch dopad� je pak t�eba vyvodit d�sledky p�edev��m eliminov�n�m jejich p���in.

Pro efektivn� zaveden� syst�mov�ho p��stupu k managementu bezpe�nosti informac� je tedy zapot�eb�:

- pochopit, co je to management rizik a jak se spr�vn� realizuje,

- nau�it se zach�zet s informacemi podle klasifikace jejich m�ry d�v�rnosti,

- hodnotit efektivnost syst�mu na z�klad� sb�ru informac�,

- nau�it se vyu��vat z�znam� o incidentech k anal�z�m a dal��mu zlep�ov�n� syst�mu.

Pro� zaveden� syst�my certifikovat?

C�lem certifikace syst�mu managementu bezpe�nosti informac� je zv��en� d�v�ryhodnosti v��i sv�m partner�m. V r�mci certifika�n�ho auditu se mus� harmonicky posuzovat:

- systematick� p��stup zalo�en� na rozhodnut� veden� o m��e p�ijatelnosti rizik a jak�m zp�sobem bude organizace se sv�mi riziky nakl�dat,

- vytvo�en� pov�dom� mezi zam�stnanci, do jak� m�ry m� vliv ka�d� zam�stnanec na sv� pozici na bezpe�nost informac�,

- technick� a objektov� bezpe�nost,

- bezpe�nost informa�n�ch technologi�, kter� b�v� �asto p�ece�ov�na na �kor p�edchoz�ch t�� oblast� – tato oblast se v�ak rozv�j� nejrychleji, a proto m� nejv�t�� dynamiku n�r�stu rizik.

C�lem zav�d�n� syst�m� managementu bezpe�nosti informac� je pov��it tuto oblast mezi jednotn� ��zen� discipl�ny v r�mci funk�n�ho integrovan�ho syst�mu managementu.

Stav certifikace syst�m� ISMS ve sv�t� a u n�s

Z�v�rem lze konstatovat, �e �esk� republik je jednou ze zem�, kde se pom�rn� brzy za�alo s implementac� a certifikac� syst�m� managementu bezpe�nosti informac�, tak�e v t�to oblasti m�me pom�rn� v�znamn� postaven� v r�mci pr�zkumu zapojen� zem� cel�ho sv�ta. Uk�zka tabulky z port�lu www.iso27001certificates.com ukazuje postaven� �esk� republiky z pohledu mno�stv� celosv�tov� ud�len�ch certifik�t� (tab. 3).

| Japonsko | 2994 | �esk� republika | 78 | Austr�lie | 28 |

| Indie | 440 | Ma�arsko | 78 | �pan�lsko | 27 |

| UK | 344 | Korea | 74 | Rakousko | 26 |

| ��na | 182 | It�lie | 55 | Irsko | 26 |

| N�mecko | 108 | Hong Kong | 38 | ||

| USA | 85 | Polsko | 35 | Relative Total | 5200 |

Tab. 3

V�znamn� pod�l na certifikaci podle t�to normy v �esk� republice maj� audito�i Elektrotechnick�ho zku�ebn�ho �stavu, kter� je �lenem �esk�ho sdru�en� pro certifikaci syst�m� jakosti CQS.

Autorka p�sob� v Elektrotechnick�m zku�ebn�m �stavu, sou�asn� je auditorkou certifika�n�ho org�nu CQS, �lena celosv�tov� s�t� IQNet.