- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Bezpečnost mobilních platforem

Mnoho firem v České republice již začalo s integrací mobilních technologií do své širší obchodní i IT strategie. Jedním z hledisek pro výběr mobilních operačních systémů (MOS), neboli mobilních platforem, je jednoznačně jejich bezpečnost. Přestože se mohou platformy různých výrobců zdát z uživatelského hlediska velice podobné, jejich bezpečností prvky se výrazně odlišují, a to nejen mezi různými platformami, ale i různými verzemi stejného MOS. To může mít následně velký dopad na investice do vývoje a zabezpečení firemních aplikací, správy zařízení a zabezpečení firemních dat. Právě na porovnání bezpečnostních aspektů mobilních platforem Android, iOS, Windows Mobile a Windows Phone se zaměříme v tomto článku.

Mnoho firem v České republice již začalo s integrací mobilních technologií do své širší obchodní i IT strategie. Jedním z hledisek pro výběr mobilních operačních systémů (MOS), neboli mobilních platforem, je jednoznačně jejich bezpečnost. Přestože se mohou platformy různých výrobců zdát z uživatelského hlediska velice podobné, jejich bezpečností prvky se výrazně odlišují, a to nejen mezi různými platformami, ale i různými verzemi stejného MOS. To může mít následně velký dopad na investice do vývoje a zabezpečení firemních aplikací, správy zařízení a zabezpečení firemních dat. Právě na porovnání bezpečnostních aspektů mobilních platforem Android, iOS, Windows Mobile a Windows Phone se zaměříme v tomto článku.

Architektura mobilních OS

Architektura novodobých MOS dostála v porovnání s „klasickými“ operačními systémy (jakými jsou např. Microsoft Windows XP) značných změn, o což se výrazně přičinila společnost Apple. Mezi nejvýznamnější inovace patří:

Bezpečný start operačního systému

Integrita všech softwarových komponent používaných při startu MOS (tzv. boot) je zajištěna pomocí elektronického podpisu. Ověření je provedeno programem uloženým v paměti ROM (read-only memory). V paměti ROM je taktéž uložen veřejný klíč certifikační autority (CA), který je používán právě k ověření pravosti podpisu těchto komponent.

Podepisování zdrojového kódu aplikací

Obdobná metoda, jaká byla použita pro ověření integrity při startu MOS, je použita i pro ověření integrity jednotlivých aplikací. Veškeré spustitelné soubory aplikace musí být podepsány pomocí certifikátu, jenž byl vydán certifikační autoritou (CA) jednotlivým vývojářům či vývojovým společnostem. Je tak zajištěno, že na zařízení budou spuštěny pouze prověřené aplikace, které jsou distribuovány přes centrální distribuční kanál.

Centrální distribuční kanál (aplikační portál)

Aplikace jsou distribuovány přes jednotný distribuční kanál, kterému se též bývá často označován jako aplikační portál. Před uložením aplikace na aplikační portál prochází kód každé aplikace procesem validace, jejichž cílem je ověřit použitá aplikační rozhraní (API), účel aplikace, její chování a další prvky. Mnoho těchto kontrol má pozitivní dopad na bezpečnost aplikací, přesto však je nutné zdůraznit, že bezpečnost jako taková (bezpečnost uložených dat, validace uživatelem vkládaných dat, apod.) zde ověřována není.

Izolace aplikací

Veškeré aplikace třetích stran mají vyhrazen diskový prostor, paměť a API pro komunikaci s MOS, jeho periferiemi a dalšími aplikacemi. Vyjma těchto přidělených zdrojů nesmí aplikace přistupovat k žádným dalším zdrojům patřícím MOS nebo jiné aplikaci. Toho je docíleno i tím, že všechny aplikace jsou spuštěny pod účtem neprivilegovaného uživatele.

Bezpečnost běžících procesů

Do této kategorie patří implementace prvků, jakými jsou například Address Space Layout Randomization (ASLR), Execute Never (XN) nebo Data Execution Prevention (DEP), které zajišťují ochranu proti útokům zaměřených na data aplikací uložená v operační paměti zařízení.

Jak již bylo zmíněno, většina těchto inovací je dnes již součástí všech moderních MOS. Výjimku zde tvoří pouze Windows Mobile (WM 6.5), který žádnou z těchto nových funkcí nepodporuje (kromě centrálního distribučního kanálu). Funkce Bezpečného startu MOS pak není podporována na platformách Windows Phone 7 (WP 7) a Android. Fakt, že všichni výrobci operačních systémů podporují většinu zmíněných bezpečnostních funkcí, však neimplikuje stejnou úroveň zabezpečení. Rozdíl můžeme ukázat na příkladu škodlivého kódu. Na platformě Android je podporováno více aplikačních portálů. Úroveň validace distribuovaných aplikací se na jednotlivých aplikačních portálech výrazně liší. Není proto výjimkou, že na oficiálních aplikačních portálech může uživatel získat podvodnou aplikaci, jejímž cílem je odesílat citlivá data (kontakty, e-maily, SMS zprávy), vzdáleně ovládat kameru telefonu nebo bez vědomí uživatele provádět neautorizované telefonní hovory.

Dalším bezpečnostním rizikem je získání administrátorských oprávnění. V případě, že uživatel provede tzv. jailbreak na iOS nebo získá oprávnění uživatele „root“ na systémech Android, dříve popsaná bezpečnostní opatření nebudou fungovat. Bude-li podvodná aplikace spuštěna s administrátorskými oprávněními, nebude zde žádný další ochranný mechanismus, který by zabránil neoprávněné manipulaci s daty, aplikacemi a periferiemi telefonu.

Podíváme-li se na stejný problém z jiného úhlu, zjistíme, že některé aplikace bez administrátorských oprávnění nebudou fungovat správně. Příkladem může být filtrace síťového provozu (firewall) nebo aplikace pro detekci škodlivého kódu (antivirové aplikace). Společnost Apple se tento problém snaží řešit důslednou aplikací všech navržených bezpečnostních mechanismů, čímž eliminuje možnost spuštění škodlivého kódu na platformě iOS. Z historických dat o aktivitách škodlivého kódu je patrné, že přístup společnosti Apple v tomto ohledu zatím zajišťuje vyšší úroveň bezpečnosti, než je tomu na platformě Android. Je nutné též zmínit, že počet uživatelů používajících jednotlivé mobilní platformy je výrazně odlišný. Z průzkumu společnosti Gartner vyplývá, že v prvním pololetí letošního roku bylo prodáno šedesát procent zařízení se systémem Android, 20,6 procenta zařízení s iOS a pouhé 2,3 procenta mobilních zařízení mělo nainstalováno operační systém od společnosti Microsoft.

Šifrování datového úložiště a ochrana dat

Šifrování datového úložiště je důležité při zabezpečení soukromých i firemních dat. Jak je patrné z následující tabulky, podpora šifrovaného úložiště je dostupná na všech moderních MOS s výjimkou WP 7. Microsoft tuto funkcionalitu opět implementoval v nové verzi – WM 8. Na platformě Android a WM 6.5 je volba o šifrování či nešifrování dat ponechána na uživateli. Uživatelé platformy iOS pak mají svá datové úložiště šifrována automaticky pomocí jednoznačného identifikátoru zařízení (tzv. UID).

Bezpečnost datového úložiště pak závisí na složitosti a délce hesla. V případě, že jsou vaše data chráněna pouze čtyřmístným číselným kódem, pak vězte, že útočník je schopen zjistit tento kód v časovém rozmezí dvaceti až třiceti minut pomocí útoku hrubou silou, neboli otestováním všech možných číselných kombinací.

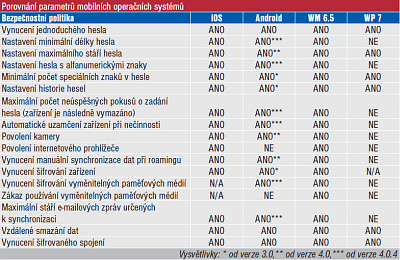

Podporované bezpečnostní politiky

Neméně důležitým faktorem pro zabezpečení firemního prostředí je rozsah politik, které je možné na jednotlivých platformách vzdáleně nastavit. Pro tento účel všechny porovnávané platformy využívají ActiveSync protokol, jež byl patentován společností Microsoft. Z důvodu rozsahu tohoto textu se zde zaměřím pouze na politiky vynutitelné tímto protokolem, protože se jedná o rozšířenou technologii, která pro většinu firem nevyžaduje implementaci dalších nástrojů třetích stran.

ActiveSync protokol byl vytvořen pro zabezpečení firemní e-mailové komunikace. Protože e-mailový klient je nativní součástí všech porovnávaných MOS, jsou bezpečnostní politiky vynuceny na úrovni operačního systému, což umožňuje zabezpečit celou mobilní platformu. Porovnání jednotlivých parametrů je uvedeno v tabulce.

Závěrečné shrnutí a vyhodnocení

Platforma Windows Mobile 6.5 byla od počátku navržena pro firemní prostředí a podporuje drtivou většinu funkcí protokolu ActiveSync. Jedná se však o dnes již překonaný model MOS, který nepodporuje moderní bezpečnostní mechanismy, a není tak považován za bezpečný. Platforma Windows Mobile 7 kopíruje novodobý design MOS, byla však navržena pro koncového uživatele, ne pro firemní prostředí. To potvrzuje absence klíčových bezpečnostních prvků, jakým je například šifrované úložiště. Z důvodu nízké popularity nebyla tato platforma v minulosti vystavena téměř žádným virům. Proto lze doporučit nezahrnovat tyto dvě platformy do mobilní strategie firmy, spíše počkat na úspěch či neúspěch nové platformy Windows Mobile 8, která byla uvedena na trh v září 2012.

Platforma Android od společnosti Google je nejrozšířenější platformou současnosti. Jako taková se stala magnetem pro nejrůznější výrobce škodlivého kódu. Firmy by měly pamatovat na významné rozdíly v bezpečnosti mezi jednotlivými verzemi tohoto MOS a svoji mobilní strategii budovat na nejnovějších platformách – Android 4 nebo novějších. Pokud se společnost rozhodne pro zavedení populárního BYOD programu, může tento přístup limitovat část uživatelů.

Platforma iOS se v současné době zdá být nejbezpečnější platformou na trhu. V její prospěch hovoří značná popularita, jedná se o v současnosti druhou nejrozšířenější mobilní platformu, a nízká zasaženost škodlivým kódem. Pro firmy je tato platforma určitě dobrou volbou, jistou vadu na kráse představuje vyšší cena Apple zařízení. V průběhu letošního září byla uvolněna iOS verze 6. Její postupná implementace bude mít mimo jiné za následek postupné vyřazení starších verzí hardwaru Apple, jakými jsou například iPad 1 nebo iPhone 3GS.

Zbyněk Skála

Autor je držitelem certifikace CISA a působí jako technický manager Security & Privacy ve společnosti Deloitte Advisory.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |