- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (30)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Bezpečnost informací se netýká jen IT firem

V poslední době se stále častěji hovoří o systému managementu informační bezpečnosti (tzv. ISMS) podle normy ISO 27001 coby o dalším „ISO, které firma může mít“. ISMS (anglicky information security management system) je tedy část celkového systému managementu organizace, která se orientuje na řízení rizik v oblasti bezpečnosti informací. Podobně jako se norma ISO 9001 zabývá systémovým přístupem k řízení kvality, ISO 14001 životním prostředím, tak norma ISO/ IEC 27001:2005 určuje systémový přístup k zavádění, provozu, monitorování, přezkoumání, udržování a zlepšování „risk managementu“ bezpečnosti informací.

V poslední době se stále častěji hovoří o systému managementu informační bezpečnosti (tzv. ISMS) podle normy ISO 27001 coby o dalším „ISO, které firma může mít“. ISMS (anglicky information security management system) je tedy část celkového systému managementu organizace, která se orientuje na řízení rizik v oblasti bezpečnosti informací. Podobně jako se norma ISO 9001 zabývá systémovým přístupem k řízení kvality, ISO 14001 životním prostředím, tak norma ISO/ IEC 27001:2005 určuje systémový přístup k zavádění, provozu, monitorování, přezkoumání, udržování a zlepšování „risk managementu“ bezpečnosti informací.

Informace jsou klíčovým podnikatelským majetkem

Zjednodušeně lze říci, že účelem ISMS je efektivní a účinná bezpečná správa duševního majetku, a to jak vlastního, tak i majetku (tj. informací), který organizaci svěřuje zákazník. Tohoto účelu se dosahuje tak, že si organizace vytvoří seznam všech informačních agend, ohodnotí je, analyzuje související bezpečnostní rizika, která pak minimalizuje zavedením bezpečnostních opatření. Dále zajistí potřebnou měřitelnost podobně jako v případě procesního řízení a následně měří a hodnotí systém a rozhoduje o jeho dalším zlepšování.

Použijme analogii: každý podnikatelský subjekt má zákonnou povinnost evidovat svůj majetek a dokladovat jeho finanční hodnotu. O tento majetek se pak organizace stará a adekvátně jej chrání. Informace též představují majetek (aktivum) určité hodnoty, taktéž s ním stojí a padá úspěch podnikání, a proto je nutno jej chránit. Aby ochrana ohodnocených informací byla přiměřená, je třeba dále pojmenovat a ohodnotit hrozby, které na aktiva působí, taktéž zranitelnosti (slabiny našich aktiv) a stanovit výslednou míru rizik.

Potíž je „pouze“ v tom, že na rozdíl od snadného určení ceny hmotného majetku se hodnota informací stanovuje podstatně obtížněji. Proto je primárně nutno mít k dispozici vhodný metodický aparát, který zajistí reprodukovatelnost hodnocení aktiv, hrozeb, zranitelností a výsledných rizik. Obrázek 1 ilustruje, jak působí mechanismy v řízení informační bezpečnosti.

Obr. 1: Schéma působení různých mechanismů v řízení informační bezpečnosti

Největší riziko bezpečnosti informací se skrývá uvnitř firmy

Z hlediska bezpečnosti informací se v typické organizaci mezi nejrizikovější faktory řadí personál firmy, obzvláště její management. Statistiky uvádějí, že padesát až osmdesát procent ztrát informací je způsobeno managementem vlastní organizace. Důvody jsou prosté: management musí mít zajištěn nejširší přístup k firemním informacím. To platí zejména pro rizika porušení důvěrnosti informací, což je ale jen jedno z hledisek informační bezpečnosti. Personál firmy může být také zranitelný kvůli hrozbám tzv. sociálního inženýrství, kdy útočník prostřednictvím promyšlené manipulace zneužívá přirozené důvěřivosti člověka.

V některých typech organizací mohou být také vysoká rizika v oblasti hardwarových prostředků.

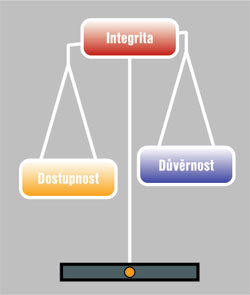

Nutno zdůraznit, že zajišťování bezpečnosti informací není pouze otázkou zajištění důvěrnosti informací. Další dva pilíře informační bezpečnosti – které skrývají další rizika – jsou dostupnost a integrita informací. To lze znázornit váhou, na které balancuje důvěrnost a dostupnost informací, přičemž dbáme na integritu informací (obr 2).

Obr. 2: Balancování dostupnosti a důvěrnosti se zajištěním integrity

S rychlým vývojem IT technologií se pak bezesporu zvyšuje míra informačních rizik. Často se hovoří také o tzv. kybernetické kriminalitě, jejíž doménou je právě prostředí globálních sítí a takřka stoprocentní anonymita útočníka. Pozitivem je však skutečnost, že rozvoj IT technologií zároveň přispívá ke zvyšování informační bezpečnosti, i když stále platí pravidlo, že „lumpové“ jsou vždy o krok napřed před „námi poctivými“.

Informační bezpečnost nemusí stát „majlant“

Přirozeně se nabízí námitka, že minimalizovat všechna současná rizika informační bezpečnosti musí být nesmírně nákladné a že si to mohou dovolit jen finančně silné organizace. Bezhlavé investování je však v této oblasti neefektivní. Jak již bylo zmíněno dříve, asi největší oblastí potřebných investic jsou lidé a čas věnovaný jejich výcviku a budování povědomí o zásadách informační bezpečnosti. Faktem také je, že prakticky žádná existující firma nezačíná s opatřeními v oblasti informační bezpečnosti „na zelené louce“. Organizace potřebuje přiměřený, efektivní systém managementu bezpečnosti informací, který vychází z hodnocení rizik. Management pak musí stanovit prahovou hodnotu akceptovatelného rizika, kterou může v čase posouvat. Pouze rizika, která v daném okamžiku přesahují stanovený práh, je nutno ošetřit bezpečnostními opatřeními. Tento pragmatický přístup umožňuje managementu vyvarovat se panického investování a stanovovat priority investic podle míry rizik a vejít se tak do reálného rozpočtu.

Zavedení ISMS do firmy svěřte zkušenému odborníkovi

Zavedení efektivního systému managementu informační bezpečnosti na druhou stranu vyžaduje dostatečné know-how v této oblasti, přehled o metodikách a jejich vhodnosti, praktickou znalost normy ISO/IEC 27001:2005 atd. V praxi proto nebývá časté, aby si ISMS firma implementovala sama. Je třeba se však také vyvarovat ne výjimečné praxe některých „poradců“ v zavádění tzv. instantních systémů managementu zkopírováním dokumentace z jedné firmy do jiné s drobným přizpůsobením identifikačních údajů. Jako odpovědný manažer organizace se samozřejmě mohu rozhodnout k tomuto způsobu implementace řízení rizik informační bezpečnosti, nicméně takovýto přístup sotva přinese kýžený efekt, kterým je kontrola rizika mých konkrétních informačních aktiv, kterých si cením.

Samozřejmě, lze použít metodické přístupy k hodnocení a řízení rizik, které se osvědčily v jiných podobných firmách. Ale metodika pro analýzu a řízení rizik by měla být vždy přiměřená charakteru a velikosti organizace, její bezpečnostní politice a celkově jejímu „bezpečnostnímu profilu“. Taktéž „inventární seznam informačních aktiv“ bude pro každou organizaci vždy jiný a následně i související bezpečnostní rizika a z toho vyplývající bezpečnostní opatření. Stejně tak je nutno individualizovat přístup k řízení bezpečnostních incidentů, havarijní připravenosti, výcviku personálu atd.

Certifikát jako důkaz důvěryhodnosti

Z výše uvedených argumentů vyplývá, že ISMS není pouze pro firmy, které se zabývají informatikou. Zavedení systému managementu bezpečnosti informací se týká všech firem, které chtějí chránit svoje know-how, svoje marketingové a obchodní informace, všech organizací, které spravují informace svých klientů atd. Nezáleží až tolik na oboru činnosti, typu a velikosti organizace, ale především na tom, jak si management uvědomuje hodnotu spravovaných informací, které chce racionálně a účinně chránit.

Právě proto bychom měli v souvislosti s ISMS položit důraz především na ty typy organizací, které z titulu svého „core-byznysu“ nesou obzvláštní odpovědnost za duševní majetek zákazníka. Mezi ně patří například zdravotnická zařízení, advokátní kanceláře, firmy, které outsourcují správu IT, poskytovatelé hostingových služeb a v neposlední řadě též státní správa, úřady a všechny subjekty, které spravují informace o fyzických i právnických osobách.

Zároveň je třeba si uvědomit, že samotné zavedení ISMS nemusí v dnešním konkurenčním prostředí být dostatečné. Zákazníci totiž zpravidla po svých dodavatelích vyžadují jasný důkaz o uplatňování důvěryhodných postupů v oblasti bezpečnosti informací. K těmto náročným zákazníkům již patří státní správa, dále výrobci, kteří poskytují svou výrobní dokumentaci dodavatelům, firmy, které si vývoj zajišťují externě apod. Takovým důkazem důvěryhodnosti je certifikát ISMS vydaný certifikačním orgánem, který při auditu nezávisle posoudí a potvrdí, že informační bezpečnost je v organizaci řízena systémově ve shodě s mezinárodním standardem.

Autor je vedoucím auditorem společnosti Bureau Veritas Certification Czech Republic.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |