- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

V zajištění kybernetické bezpečnosti je proces víc než program

Naprostá většina organizací se bez digitálních technologií v mnoha směrech rozhodně neobejde – tvrzení, které by si dovolil rozporovat jen málokdo. Ostatně letošek nám uštědřil a možná ještě uštědří nezapomenutelnou lekci o důležitosti elektronické komunikace. Jako klíčové se tak stále více ukazuje i téma nastavení IT procesů. Jeho správnost a transparentnost se již stává standardem. I přes fakt, že principy zakořeněné v metodice ITIL a ISO 20000 nikdy nebyly legislativní povinností, zjistili jsme, že pokud se budeme řídit v nich uvedenými zásadami, zajistíme lepší fungování ICT, a tedy i plynulý chod organizace. Kromě přínosů s sebou digitalizace však nese i hrozby – na to už se nezřídka zapomíná.

Naprostá většina organizací se bez digitálních technologií v mnoha směrech rozhodně neobejde – tvrzení, které by si dovolil rozporovat jen málokdo. Ostatně letošek nám uštědřil a možná ještě uštědří nezapomenutelnou lekci o důležitosti elektronické komunikace. Jako klíčové se tak stále více ukazuje i téma nastavení IT procesů. Jeho správnost a transparentnost se již stává standardem. I přes fakt, že principy zakořeněné v metodice ITIL a ISO 20000 nikdy nebyly legislativní povinností, zjistili jsme, že pokud se budeme řídit v nich uvedenými zásadami, zajistíme lepší fungování ICT, a tedy i plynulý chod organizace. Kromě přínosů s sebou digitalizace však nese i hrozby – na to už se nezřídka zapomíná.

Fungující organizace je bezpečná organizace

Kybernetická bezpečnost rozhodně není pouhou legislativní povinností, jde o existenční nutnost pro chod organizací jakéhokoliv typu i velikosti. Odcizená, znehodnocená, změněná, zašifrovaná nebo znepřístupněná data – scénáře, které si chce málokdo připustit, ale dějí se dnes a denně. V řadě společností vedly například k paralýze výroby, logistiky nebo komunikace a obrovským finančním nákladům vynaloženým na obnovu, pokud vůbec byla možná. Konce však mohou být ještě děsivější. Takové ochromení činnosti nemocnice nebo úřadu (např. zastavení vydávání osobních dokladů, přerušení výkonu zdravotních služeb, poškození zdravotní dokumentace) nebo pozastavení dodávky energií, vody, telekomunikačních služeb či zneužití osobních údajů. To pak připadá v úvahu nejen finanční ztráta organizace, ale i dopad na obyvatelstvo.

Nemusí se však vždy jednat pouze o viry či cílené nebo plošné kybernetické útoky. Hrůzostrašné konce mohou nastat i při chybě způsobené nedostatečným proškolením personálu, při požáru nebo jiné živelné katastrofě, která IT infrastrukturu organizace zasáhne. A to už se dostáváme k dalšímu problému – velkému počtu organizací, ve kterých panuje přesvědčení o jejich naprostém kyberbezpečí stojícím na argumentu: „Platíme si drahý antivirový program, který je pravidelně aktualizovaný a má jej každý uživatel na svém počítači.“

Nastavení procesů místo řešení následků

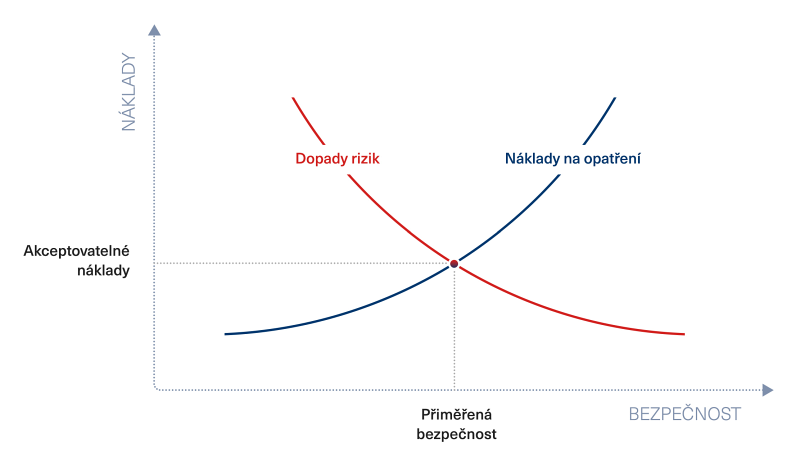

Při pátrání po tom, co je důležité chránit a jakým způsobem, je klíčové mít na paměti, že velikost vynaloženého úsilí a investic do bezpečnosti musí odpovídat hodnotě aktiv organizace a míře možných rizik (dopadů a zranitelností, obr. 1).

Obr. 1: Investice do bezpečnosti by měly odpovídat hodnotě aktiv a míře možných rizik.

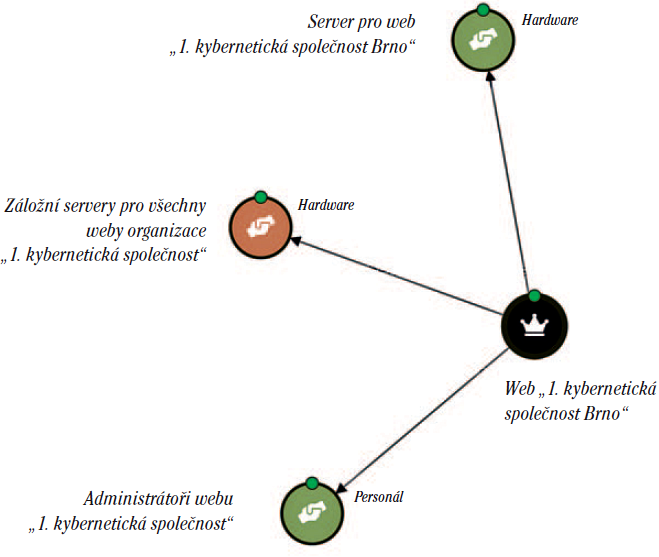

Je možné zkusit se zorientovat ve vodách definice a hodnocení aktiv, identifikace hrozeb, zranitelností a rizik, mechanismů auditu kybernetické bezpečnosti, souvisejících legislativních předpisů a norem, nebo plánů zvládání rizik. Mnohem snadnější je však využití již existujících nástrojů, které všechny zmíněné oblasti i řadu dalších pokryjí. Příkladem je aplikace CSA (www.gordiccybersec.cz), která k problematice přistupuje systémově a dlouhodobě (včetně metodické a legislativní podpory) – což je ostatně pro ochranu aktiv organizace jediná správná cesta (obr. 2).

Obr. 2: Ukázka z aplikace CSA zobrazující schéma závislostí

a výsledných hodnot rizik.

Deset „P“ kybernetické bezpečnosti

Jestli byla ve vaší organizaci kyberbezpečnost doteď na druhé nebo ještě vzdálenější koleji a nemáte tušení, kde nyní začít, možná vás nasměrují základní preventivní kroky pro rychlou pomoc v oblasti kybernetické bezpečnosti shrnuté do následujících deseti P:

- Pravidelná školení, cvičení a systematické vzdělávání personálu a managementu

- Přívětivá a dostupná osvěta pro personál a management

- Proaktivní studium a využívání odborných i osvětových portálů, médií a konferencí

- Profesionální ICT personál a management

- Povinná nebo přiměřená realizace opatření vyplývajících ze zákona o kybernetické bezpečnosti

- Praktikování zavedení a udržování systému bezpečnosti informací (ISMS)

- Permanentní zlepšování kybernetické bezpečnosti a jeho systematické řízení

- Používání a pravidelná údržba a aktualizace bezpečného systémového, bezpečnostního a aplikačního programového a technického vybavení

- Pravidelné a bezpečné zálohy všech dat, ukládané odděleně od vlastní sítě

- Preventivní a rychlá realizace ověřených a doporučených praktik

|

František Janů Autor článku je projektový manažer společnosti Gordic, sekce Kybernetická bezpečnost. |

www.gordiccybersec.cz

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce