- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Kdo změnil nastavení?

Rozhodně nejpalčivějším problémem při práci s počítačem a při sdílení jednoho počítače mezi více uživateli je změna různých nastavení. Počínaje drobnostmi, jakými je rozlišení obrazovky, rozmístění ikon na ploše, nastavení vlastností programů a další až po vytáčení telefonického připojení k síti Internet. Pro jeho důkladnou ochranu přitom nestačí pouze jednou nastavit nejvyšší úroveň zabezpečení v internetovém prohlížeči. Je nutné rovněž zajistit, aby nikdo z uživatelů na počítači nestavení nezměnil. Novější verze Windows (2000 a XP) již umožňují přihlašování jednotlivých uživatelů. Ale při základním nastavení si každý z uživatelů může chování systému různě přizpůsobit. Jednotlivé uživatele na počítači nelze neustále dokola kontrolovat. Jde o časově velmi náročnou činnost. A z praktického hlediska je de facto nerealizovatelná. Jak tedy zajistit, aby byl počítač vždy správně nastaven? K dispozici jsou volně dostupné nástroje a placené ochranné systémy. Podívejme se nyní na přednosti a nevýhody daných řešení.

Řešení s pomocí volně dostupných nástrojů

V rámci operačního systému Windows lze nastavení, chování a vzhled systému pro jednotlivé uživatele určovat s nástrojem Systémová politika (či Systém Policy Editor na anglických jazykových verzích). Jedné se o doplňkový nástroj, který je k dispozici zdarma. Umožňuje uplatnit různá nastavení a omezení pro jednotlivé počítače, uživatele nebo jejich skupiny. Zamezuje změny nastavení v Ovládacích panelech, nastavení grafiky, nastavení sítě, omezení uživatelových možností, např. spouštění programů.

Neoddiskutovatelnou výhodou tohoto řešení je nulová pořizovací cena. Na druhou stranu nástroj Systémová politika nenabízí dostatečnou ochranu OS. Zkušený uživatel může relativně snadno takovou ochranu obejít. Změnu nastavení, případně odstranění Systémové politiky může snadno provést kterýkoli uživatel. Dále je pak třeba řešit problematiku distribuce souborů s nastavením na všechny spravované počítače a sledovat jejich stav. Uvedený způsob ochrany je tedy možno aplikovat na jeden domácí počítač - například pětileté dítě při hraní her neprovede žádné neočekávané úpravy nastavení počítače. Pro více počítačů již znamená použití takového způsobu ochrany nemalá rizika a následné starosti.

K ochraně internetových připojení lze využívat řadu produktů z kategorie tzv. osobních firewallů - například hodně rozšířený ZoneAlarm. Mimo to jsou vhodnými doplňky pro ochranu nastavení telefonického připojení freewarové verze ochranného systému OptimAccess Dial a program monitorující stav připojení k Internetu - populární Connection Meter.

Alternativní řešení - ochranný systém

Obdobné funkce jako Systémová politika nabízí také ochranné systémy. Avšak na rozdíl od ní, muže v případě ochranného systému provádět změnu nastavení pouze správce či oprávněný uživatel. K provádění úprav je totiž nutná znalost hesla. Podívejme se nyní blíže na možnosti systému OptimAccess.

Ten mimo funkce Systémové politiky chrání rovněž adresářovou strukturu disku (a to ve všech nouzových režimech), již nainstalovaný software, definuje použitelnost výměnných médií, chrání nastavení aplikací, zamezuje instalaci nového softwaru a dokáže obnovit nastavení operačního systému po restartu počítače. Je možné jej konfigurovat, administrovat a řídit vzdáleně. Jeho moduly umožňují volbu konkrétních možností ochrany a sledování. Jednotlivé moduly systému OptimAccess nabízejí tyto funkce:

| |

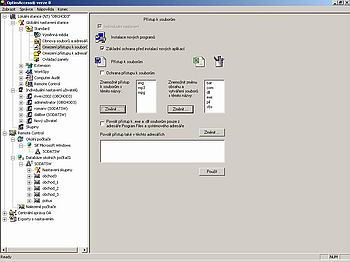

OptimAccess Standard

Slouží pro základní zabezpečení programů a systému na počítači. Umožňuje chránit adresářovou strukturu a nastavení operačního systému. Zamezuje instalaci programů a přístupu k souborům, zakazuje práci s určenými soubory a kontroluje manipulace s výměnnými médii (diskety, CD, DVD, ZIP, JAZZ a jiné).

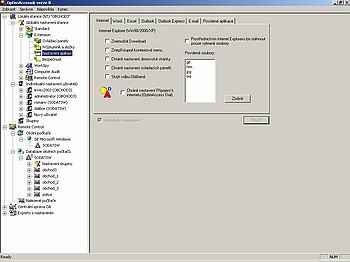

OptimAccess Extension

Rozšiřuje ochranné funkce modulu Standard v oblastech operačního systému Windows (Ovládací panely, Průzkumník a složky, nastavení uživatelských aplikací a bezpečnostní funkce). Nabízí pokročilé ochranné funkce i pro aplikační vybavení počítače a zohledňuje bezpečnostní rozměr kontroly správného využívání hesel. Dále chrání nastavení MS aplikací a obsahuje ochranné funkce OptimAccess Dial, který je také v pozici freewaru.

OptimAccess Remote Control

Umožňuje vzdáleně sledovat a upravovat nastavení jednotlivých koncových stanic i celých skupin počítačů. Kopíruje topologii sítě a nabízí možnost řazení počítačů do skupin. Prostřednictvím přehledného grafického rozhraní lze rychle a efektivně sledovat, nastavovat a plánovat akce pro jednotlivé počítače.

OptimAccess Computer Audit

Nabízí funkce pro kontrolu stavu programového vybavení počítače (zda nechybí, či naopak nepřebývá některý program), počtu instalovaných licencí (není-li program v rámci sítě instalován vícekrát, než je počet zakoupených licencí), evidenci a sledování stavu jednotlivých programů (zdali nedošlo ke smazání některých souborů programu, změně jeho nastavení a podobně).

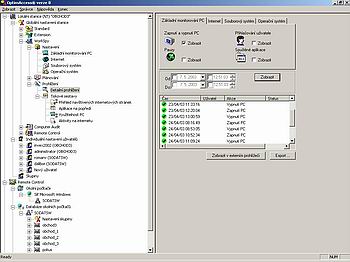

OptimAccess WorkSpy

Umožňuje sledovat základní operace s počítačem (zapnutí, vypnutí), události v operačním systému (přihlášení a odhlášení uživatele, tisk dokumentu, spuštění programu, využívání programů) a práce s internetem (přístup na webové stránky).

| |

Uplatnění systému OptimAccess je všude tam, kde počítače sdílí více uživatelů či jsou nutné jejich časté reinstalace z důvodu neautorizovaných zásahů do nastavení a úprav programového vybavení. Díky jeho modulární stavbě si lze vždy vybrat a platit pouze za funkce, které budou opravdu využívány.

Autor článku, Tomáš Stranyánek, pracuje jako Sales manager firmy SODAT software spol. s r.o.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce