- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Ovládněte svou síť, cloud vám pomůže

Není to tak dávno, co měl administrátor pod kontrolou všechny přístupové body do své sítě. Stejně tak mohl přesně kontrolovat, jaká zařízení se do sítě připojí, a často je i sám připojoval. S rozvojem mobilních zařízení a s nástupem konceptů jako BYOD se ale situace radikálně změnila. Standardní přístup ke správě síťové infrastruktury v této situaci selhává a administrátoři potřebují nové nástroje, které dokáží změnit jejich pohled na síť.

Není to tak dávno, co měl administrátor pod kontrolou všechny přístupové body do své sítě. Stejně tak mohl přesně kontrolovat, jaká zařízení se do sítě připojí, a často je i sám připojoval. S rozvojem mobilních zařízení a s nástupem konceptů jako BYOD se ale situace radikálně změnila. Standardní přístup ke správě síťové infrastruktury v této situaci selhává a administrátoři potřebují nové nástroje, které dokáží změnit jejich pohled na síť.

Snahu správců počítačových sítí o co největší standardizaci a pokud možno unifikaci síťové infrastruktury zmařily především mobilní technologie. Administrátor může ještě zajistit všechny aktivní síťové prvky od jednoho výrobce, a možná to dokázal ještě u stolních počítačů – ty sám připojoval do sítě, kontroloval je a pravděpodobně v nich měl i nainstalovaný nějaký nástroj pro vzdálenou správu.

Ovšem už nástup notebooků tento koncept trochu narušil. Najednou bylo potřeba do sítě připojit mnohem více zařízení s relativně hodně odlišným hardwarem. A co víc, tahle zařízení se už nepřipojovala jen do kontrolované firemní sítě, ale z celé řady dalších míst, domácí sítí počínaje a různými veřejnými wi-fi konče. U notebooků ještě mohla pomoci VPN, ale když na scénu vstoupily smartphony, původní kontrolované prostředí bylo prostě ztraceno.

Stačí jedna obrazovka

Dnešní sítě prostě nemají hranice, nebo aspoň ne takové, jaké jsme znali v minulosti. To má samozřejmě důležité bezpečnostní konsekvence – chránit síť na vstupních bodech již prostě není možné. Ale nejde jen o bezpečnost, kombinace různých zařízení připojených do firemní sítě a případně ještě kombinace síťových prvků od různých dodavatelů (například zajišťující některé specifické úkoly) přináší poměrně zásadní komplikace ve správě. Administrátor takovéhoto prostředí musí znát celou řadu různých technologií i systémů a při změně nastavení často projít i několika různými aplikacemi. Výsledek je zřejmý - velké nároky na čas i znalosti, a také relativně vysoké riziko chyby či omylu.

Donedávna byli administrátoři zvyklí i v relativně rozsáhlých sítích provádět veškeré konfigurace „ručně“ a případná řešení kopírovat napříč sítí. Jenže takovýto přístup je použitelný jen v případě více či méně homogenních sítí. I v nich ale mohlo být poměrně náročné provést tak relativně jednoduchý úkol, jako je přidání nového serveru, přepínače či jiného prvku do sítě. Často to totiž obnášelo změnu konfigurace na celé řadě dalších prvků či dokonce napříč celou sítí. Nicméně, tak jak se zrychluje téměř celý svět, zrychluje se i byznys a ruku v ruce s tím rostou také nároky na IT.

Naštěstí současná tendence k SDN nabízí řešení. Možnost definovat konfiguraci obecně, často například na úrovni potřeby aplikací, totiž dovoluje změnit celkový přístup k síťové infrastruktuře a IT technologiím obecně. Dnešní administrátoři musí být schopni mnohem efektivněji a pružněji reagovat na potřeby byznysu. Jednoduše řečeno, musí byznys podporovat mnohem více, než tomu bylo v minulosti. Cílem je, aby se IT oddělení stalo firemním spoluhráčem, nikoli nákladem. Zařídit nový přístupový bod nebo implementovat novou aplikaci do firemní sítě musí být otázkou několika desítek minut, nikoli dní. Cestou, jak toho dosáhnout, jsou softwarově definované sítě a infrastruktura, a samozřejmě propracované nástroje pro správu tohoto prostředí. Ta by měla umožnit administrátorům, ideálně z jediného místa a prostřednictvím jediné obrazovky, ovládnout všechny aktivní prvky v síti a zajistit jejich korektní konfiguraci přesně podle aktuální potřeby.

Tento přístup má ještě jednu nezpochybnitelnou výhodu – administrátor má velmi dobrý přehled o každém jednotlivém zařízení aktuálně připojeném v síti a v případě potřeby může získat detailní informace o jeho činnosti. To mu pomůže odhalit případné nekorektní chování naznačující nějaký typ kybernetického ohrožení. Samozřejmě lze nabídnout, že něco podobného lze zvládnout i pomocí standardních nástrojů. To je jistě pravda, nicméně pro administrátora to znamená využití několika z nich a k nalezení všech těchto informací potřebuje poměrně mnoho času.

Zbytečný strašák cloud

Vhodnými pomocníky jsou v tomto směru cloudové aplikace, které umožňují sjednotit správu všech prvků i uživatelských zařízení do jednoho místa, a to bez ohledu na to, jakým způsobem a kde jsou připojeny. V současné době nedůvěra ke cloudu ve firmách pomalu mizí a tyto technologie se stávají standardní součástí IT celé řady společností. U nástrojů pro správu sítě ale přece jen panuje celá řada předsudků. Administrátoři se často obávají toho, že přesunem správy do některé z cloudových aplikací ohrozí bezpečnost dat ve své síti, nebo dokonce, že dojde k přesměrování síťového provozu do cloudu.

Tato obava je samozřejmě lichá, neboť pro konfiguraci a správu aplikace potřebuje administrátor komunikovat jen se síťovými prvky a samotný provoz v síti není z tohoto pohledu relevantní. Nicméně prostředí cloudu nabídne mnohem větší komfort například při správě geograficky rozdělených sítí. Právě díky jistému „odstupu“ od samotné infrastruktury lze jednoduše zobrazit všechna připojená zařízení ve firemním prostředí, ať již využívají firemní infrastrukturu nebo jsou připojena přes wi-fi, mobilní síť či jiným způsobem. Administrátor tak může například jednoduše zablokovat (a třeba i vzdáleně vymazat) obsah ukradeného notebooku či chytrého telefonu a zabránit tak potenciálnímu zneužití citlivých firemních dat. Vše navíc zvládne klidně ze svého tabletu nebo smartphonu, i když není zrovna ve své kanceláři.

Využití konceptu softwarově definovaných sítí a prvků umožňujících správu sítě pomocí cloudových aplikací výrazně zjednodušuje i rozšiřování firemní sítě či dokonce budování nových, a to včetně jejich částí. Když například řetězec rychlého občerstvení buduje pobočku a chce zde nabídnout zákazníkům wi-fi, musí obvykle administrátor takovou pobočku navštívit, zajistit připojení přístupových bodů k internetu a vše nakonfigurovat. Druhou možností je jednoduše zařízení přidat do sítě v cloudové aplikaci pomocí jeho sériového čísla a určit, jak má být nastaveno. Pak ho již stačí připojit do zásuvky a zasunout kabel internetového připojení. O zbytek se není třeba starat.

Co se děje v síti

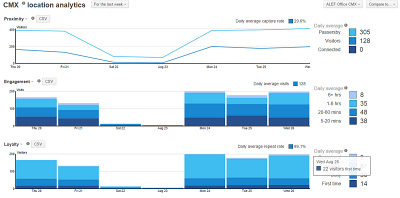

Přesun správy do cloudu také umožní začít využívat celé řady informací, které dosud sítě generují, ale jejíchž zpracovávání je obtížné. Naopak v cloudovém prostředí je možné využít těchto informací k analýze chování uživatelů v síti, případně k jejich nasměrování ke správnému využití. Opět samozřejmě platí, že pro IT oddělení (ale také třeba pro marketing) není z tohoto pohledu typicky důležité, jaká data sítí protékají. Proto ani k jejich obsahu nemusí mít (a obvykle ani nemá) cloudová aplikace, určená pro správu, přístup. Odlišná situace je v tomto případě u cloudových bezpečnostních řešení, u nichž je nutné skutečně analyzovat jednotlivé packety.

Již dnes jsou administrátoři zvyklí nastavovat ve firemním prostředí politiky tak, aby blokovaly přístup k určitým stránkám z firemní sítě. Nasazení cloudových analytických nástrojů ale nabízí daleko širší možnosti. Zkusme si představit nasazení wi-fi sítě ve škole. Zde je jasné, že žáci nemohou přistupovat ke stránkám s obsahem určeným pro dospělé. Nicméně s ohledem na denní dobu lze třeba zablokovat přístup k sociálním sítím v době vyučování.

I relativně základní analytická data stačí k tomu, abychom byli schopni rozpoznat zatížení jednotlivých přístupových bodů a zjistit tak, jakým způsobem mezi nimi uživatelé procházejí. I ve vnitrofiremní síti můžeme modelovat zatížení jednotlivých bodů a podle toho přizpůsobit konfiguraci. Ještě větší využití mají ale takovéto analytické nástroje při nasazení v obchodech, či na různých konferencích, kde je možné jich využít pro základní navigaci uvnitř prostor i k marketingovým účelům. Statistiky z wi-fi sítě mohou také ukázat, jestli výloha zákazníka zaujala, nebo ji přešel bez povšimnutí. Přitom se zákazník nemusí přihlašovat do konkrétní sítě, protože postačí, že zapnul wi-fi na svém smartphonu. Síť o něm totiž nepotřebuje žádné další informace, ale postačí základní komunikace mezi přístrojem a přístupovým bodem.

Pavel Křižanovský

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |