- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

IT SYSTEMS 11/2004

Zabezpečení vzdáleného přístupu

do podnikových aplikací

Petr Lasek

Vzdálený přístup k obchodním informacím se pro zaměstnance, obchodní partnery i zákazníky stal běžným komunikačním prostředkem. Aplikace B2B a B2C nejsou samospasitelné, ale aktuální informace o cenách, stavu skladu, přístup k aktuálním smlouvám nebo i pouhý přístup k e-mailu jsou v řadě případů naprostou nutností.

Základní požadavky na technickou stránku vyřešení přístupu k informacím lze zredukovat na dva okruhy - bezpečnost a jednoduchost. Bezpečnost je dnes na prvním místě. Je nutno zabezpečit data před neoprávněným přístupem, před odposlechem během připojení a také například před rizikem virové nákazy. U vlastních zaměstnanců není problém zvolit k tomu odpovídající prostředky a vybavit jejich notebooky VPN klientem, personálním firewallem a antivirem. U obchodních partnerů nebo zákazníků většinou taková možnost není. Těžko jim lze diktovat, co si musí instalovat na své počítače. Nehledě na velký problém s údržbou konfigurace a upgrady u mobilních uživatelů.

Jednoduchost pak znamená, že uživatelé budou řešit otázky spojené se samotnými informacemi, nikoliv to, jak se k nim dostat. Informace musí být dostupné kdykoliv a odkudkoliv - ze sítě zákazníka, z letiště nebo z internetové kavárny.

Na první pohled je zřejmé, že bezpečnost a jednoduchost jsou de facto protichůdné požadavky. Například o myšlence přístupu odkudkoliv a z jakéhokoliv počítače do firemní sítě budete těžko přesvědčovat správce sítě. V současné době se tato problematika řeší nejčastěji dvěma způsoby. První z nich je přístup do sítě pomocí VPN. Jak napovídá zkratka, jedná se o virtuální privátní síť, nejčastěji založenou na protokolu IPSec. Virtuální znamená, že se vzdálená strana, ať už jednotlivé počítače nebo celá síť, chová jako by byla součástí lokální sítě. Privátní pak znamená, že i když se jedná o připojení přes libovolnou IP síť/internet, díky šifrování jsou veškerá dat zabezpečená. Výhodou tohoto řešení je, že je univerzální. Jedná se o přístup do celé sítě, není tedy potřeba zabývat se konkrétními aplikacemi. Na druhou stranu takový počítač může představovat potenciální bezpečnostní riziko. Pokud je na cestách nakažen virem, pak během VPN připojení do mateřské sítě může tuto nákazu rozšířit. Nevýhodou je pak nutnost instalace VPN klienta na každém přistupujícím počítači, což přináší problémy se správou a údržbou. IPSec připojení rovněž nemusí fungovat za všech okolností. Pokud půjdeme k technickým podrobnostem, IPSec "nesnáší" překlad IP adres a při použití v cizí síti se může stát, že bude blokován na firewallu.

Druhou metodou, jak přístup do firemní sítě zajistit, je přizpůsobit aplikace pro webový přístup. Tento přístup rozhodně není levný, vyžaduje hodně programátorského úsilí a výsledkem je přístup pouze ke konkrétní aplikaci. Na druhou stranu, k aplikaci se dostane každý z jakéhokoli počítače, stačí mu k tomu libovolný webový prohlížeč. Pro zabezpečení komunikace se použije protokol SSL nebo TLS, který je standardní součástí prohlížeče. Provoz je šifrován, a pokud je to potřeba, lze pomocí digitálních certifikátů ověřit totožnost uživatelů. Riziko virové nákazy přes webové rozhraní je nulové. Stále více se prosazuje řešení spojující výhody obou výše uvedených přístupů. Jde o technologii SSL VPN. Jak napovídá název, využívá pro bezpečný přístup protokol SSL/TLS. Ten je podporován v každém webovém prohlížeči a prohlížeč najdete prakticky na každém počítači. Na straně klienta není tedy nutno nic instalovat, a odpadá tak i starost s konfigurací a údržbou. Protokol HTTPS nemá problém s překladem IP adres a jeho provoz je povolen prakticky na všech firewallech. Splněna je tak i podmínka pro přístup odkudkoliv.

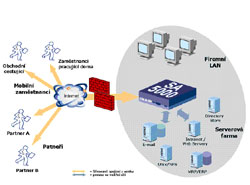

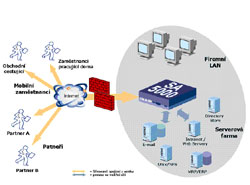

Na straně centrály, ke které se připojujeme, je nutné použít SSL VPN bránu. De facto se jedná o proxy neboli aplikační bránu. Ta na jedné straně komunikuje s klienty z vnějších sítí pomocí šifrovaného HTTPS a na druhé straně komunikuje s aplikacemi uvnitř sítě, přičemž mezi oběma stranami dělá překlad adres. Jinými slovy zpřístupňuje nikoliv síť, ale aplikace. Toto je potenciální slabina tohoto řešení. Musí pochopitelně "rozumět" všem aplikacím, které má zpřístupnit. Z toho někdy plyne "pověra", že SSL VPN podporuje pouze webové aplikace. To je však minimum, které je podporováno vždy. Pro ostatní aplikace pak už neplatí, že není potřeba nic instalovat na vzdálený počítač. Nicméně stávající prostředky, jako je JAVA nebo ActiveX, umožňují nainstalovat na počítač malý program automaticky při navázání spojení. Ten pak zachytává veškerou relevantní komunikaci, "balí" ji do HTTPS a SSL VPN brána ji pak "rozbalí" a pošle k aplikačnímu serveru uvnitř sítě (obr. 1). Tímto způsobem lze zpřístupnit i celou síť, stejně jako u klasické VPN. Skutečně dobrá řešení dokáží pomocí stejných prostředků po sobě i "uklidit", to znamená vymazat například lokální vyrovnávací paměti (cache), aby nedošlo ke zneužití dat ani touto cestou.

Aplikační brána zároveň zvyšuje bezpečnost a snižuje možnost šíření virů touto cestou. Samostatnou kapitolu pak představuje ověřování totožnosti uživatele a definování jeho přístupových práv. Zde se dostáváme k vlastnostem, které se z pohledu tradičních řešení mohou zdát z kategorie sci-fi. Lze využít jak možnosti protokolu SSL, tj. ověření pomocí digitálního certifikátu vydaného certifikační autoritou, tak i ověřit uživatele vůči lokálním serverům, například Active Directory nebo RADIUS. Navíc je možno ověřit, z jakého zařízení uživatel přistupuje. Pokud to bude firemní notebook s personálním firewallem a poslední verzí antiviru, uživatel se může přihlásit k Active Directory a dostane se na všechny zdroje z firemní sítě. Pokud verze antiviru nebude aktuální, dostane se pouze ke svému e-mailu a omezené množině aplikací. Pokud stejný uživatel bude do sítě přistupovat z internetové kavárny, jinými slovy z cizího počítače, bude mít přístup pouze k e-mailu. Nebo může být navíc ověřen ještě dalším způsobem, například pomocí tokenu, a teprve pak se dostane k dalším aplikacím. SSL VPN má za sebou několik let vývoje a tisíce reálných nasazení, v každém případě je však stále velký rozdíl mezi jednotlivými výrobci. Než si vyberete konkrétní produkt, je potřeba vše důkladně otestovat a nespoléhat se pouze na informační listy nebo prezentace. Předpokládá se, že SSL VPN nahradí v nejbližších letech klasické (IPSec) VPN, nicméně výhradně jen pro přístup vzdálených uživatelů. Pro bezpečné propojování sítí (site-to-site VPN) SSL VPN určeno rozhodně není.

Pokud si shrneme přínosy SSL VPN z různých pohledů:

· Pro "přistupující" (zákazníci, partneři, zaměstnanci na cestách) to znamená jednoduchý přístup do sítě bez nutnosti řešit jakékoliv technické problémy nebo něco na svém počítači instalovat.

· Administrátorům odstraňuje problémy se správou a údržbou konfigurací mobilních uživatelů. Zároveň jim dává do ruky flexibilní nástroj, který umožňuje velice granulárně definovat přístupová práva a zohlednit mimo jiné nejen kdo, ale i odkud přistupuje. Nezanedbatelné je i zvýšení bezpečnosti, primárně se zpřístupňují aplikace, nikoliv síť.

· Z pohledu firmy SSL VPN výrazně snižuje, ve srovnání s klasickým řešením, náklady na provoz (TCO - total cost of ownership).

· Z pohledu programátorů, resp. vývoje aplikací, představuje SSL VPN jednoduchou cestu, jak naprostou většinu aplikací zpřístupnit přes web, resp. vyřešit pro ně vzdálený přístup.

Autor článku, Ing. Petr Lasek, pracuje na pozici product manager VUMS DataCom.

Na první pohled je zřejmé, že bezpečnost a jednoduchost jsou de facto protichůdné požadavky. Například o myšlence přístupu odkudkoliv a z jakéhokoliv počítače do firemní sítě budete těžko přesvědčovat správce sítě. V současné době se tato problematika řeší nejčastěji dvěma způsoby. První z nich je přístup do sítě pomocí VPN. Jak napovídá zkratka, jedná se o virtuální privátní síť, nejčastěji založenou na protokolu IPSec. Virtuální znamená, že se vzdálená strana, ať už jednotlivé počítače nebo celá síť, chová jako by byla součástí lokální sítě. Privátní pak znamená, že i když se jedná o připojení přes libovolnou IP síť/internet, díky šifrování jsou veškerá dat zabezpečená. Výhodou tohoto řešení je, že je univerzální. Jedná se o přístup do celé sítě, není tedy potřeba zabývat se konkrétními aplikacemi. Na druhou stranu takový počítač může představovat potenciální bezpečnostní riziko. Pokud je na cestách nakažen virem, pak během VPN připojení do mateřské sítě může tuto nákazu rozšířit. Nevýhodou je pak nutnost instalace VPN klienta na každém přistupujícím počítači, což přináší problémy se správou a údržbou. IPSec připojení rovněž nemusí fungovat za všech okolností. Pokud půjdeme k technickým podrobnostem, IPSec "nesnáší" překlad IP adres a při použití v cizí síti se může stát, že bude blokován na firewallu.

Druhou metodou, jak přístup do firemní sítě zajistit, je přizpůsobit aplikace pro webový přístup. Tento přístup rozhodně není levný, vyžaduje hodně programátorského úsilí a výsledkem je přístup pouze ke konkrétní aplikaci. Na druhou stranu, k aplikaci se dostane každý z jakéhokoli počítače, stačí mu k tomu libovolný webový prohlížeč. Pro zabezpečení komunikace se použije protokol SSL nebo TLS, který je standardní součástí prohlížeče. Provoz je šifrován, a pokud je to potřeba, lze pomocí digitálních certifikátů ověřit totožnost uživatelů. Riziko virové nákazy přes webové rozhraní je nulové. Stále více se prosazuje řešení spojující výhody obou výše uvedených přístupů. Jde o technologii SSL VPN. Jak napovídá název, využívá pro bezpečný přístup protokol SSL/TLS. Ten je podporován v každém webovém prohlížeči a prohlížeč najdete prakticky na každém počítači. Na straně klienta není tedy nutno nic instalovat, a odpadá tak i starost s konfigurací a údržbou. Protokol HTTPS nemá problém s překladem IP adres a jeho provoz je povolen prakticky na všech firewallech. Splněna je tak i podmínka pro přístup odkudkoliv.

Na straně centrály, ke které se připojujeme, je nutné použít SSL VPN bránu. De facto se jedná o proxy neboli aplikační bránu. Ta na jedné straně komunikuje s klienty z vnějších sítí pomocí šifrovaného HTTPS a na druhé straně komunikuje s aplikacemi uvnitř sítě, přičemž mezi oběma stranami dělá překlad adres. Jinými slovy zpřístupňuje nikoliv síť, ale aplikace. Toto je potenciální slabina tohoto řešení. Musí pochopitelně "rozumět" všem aplikacím, které má zpřístupnit. Z toho někdy plyne "pověra", že SSL VPN podporuje pouze webové aplikace. To je však minimum, které je podporováno vždy. Pro ostatní aplikace pak už neplatí, že není potřeba nic instalovat na vzdálený počítač. Nicméně stávající prostředky, jako je JAVA nebo ActiveX, umožňují nainstalovat na počítač malý program automaticky při navázání spojení. Ten pak zachytává veškerou relevantní komunikaci, "balí" ji do HTTPS a SSL VPN brána ji pak "rozbalí" a pošle k aplikačnímu serveru uvnitř sítě (obr. 1). Tímto způsobem lze zpřístupnit i celou síť, stejně jako u klasické VPN. Skutečně dobrá řešení dokáží pomocí stejných prostředků po sobě i "uklidit", to znamená vymazat například lokální vyrovnávací paměti (cache), aby nedošlo ke zneužití dat ani touto cestou.

Aplikační brána zároveň zvyšuje bezpečnost a snižuje možnost šíření virů touto cestou. Samostatnou kapitolu pak představuje ověřování totožnosti uživatele a definování jeho přístupových práv. Zde se dostáváme k vlastnostem, které se z pohledu tradičních řešení mohou zdát z kategorie sci-fi. Lze využít jak možnosti protokolu SSL, tj. ověření pomocí digitálního certifikátu vydaného certifikační autoritou, tak i ověřit uživatele vůči lokálním serverům, například Active Directory nebo RADIUS. Navíc je možno ověřit, z jakého zařízení uživatel přistupuje. Pokud to bude firemní notebook s personálním firewallem a poslední verzí antiviru, uživatel se může přihlásit k Active Directory a dostane se na všechny zdroje z firemní sítě. Pokud verze antiviru nebude aktuální, dostane se pouze ke svému e-mailu a omezené množině aplikací. Pokud stejný uživatel bude do sítě přistupovat z internetové kavárny, jinými slovy z cizího počítače, bude mít přístup pouze k e-mailu. Nebo může být navíc ověřen ještě dalším způsobem, například pomocí tokenu, a teprve pak se dostane k dalším aplikacím. SSL VPN má za sebou několik let vývoje a tisíce reálných nasazení, v každém případě je však stále velký rozdíl mezi jednotlivými výrobci. Než si vyberete konkrétní produkt, je potřeba vše důkladně otestovat a nespoléhat se pouze na informační listy nebo prezentace. Předpokládá se, že SSL VPN nahradí v nejbližších letech klasické (IPSec) VPN, nicméně výhradně jen pro přístup vzdálených uživatelů. Pro bezpečné propojování sítí (site-to-site VPN) SSL VPN určeno rozhodně není.

Pokud si shrneme přínosy SSL VPN z různých pohledů:

· Pro "přistupující" (zákazníci, partneři, zaměstnanci na cestách) to znamená jednoduchý přístup do sítě bez nutnosti řešit jakékoliv technické problémy nebo něco na svém počítači instalovat.

· Administrátorům odstraňuje problémy se správou a údržbou konfigurací mobilních uživatelů. Zároveň jim dává do ruky flexibilní nástroj, který umožňuje velice granulárně definovat přístupová práva a zohlednit mimo jiné nejen kdo, ale i odkud přistupuje. Nezanedbatelné je i zvýšení bezpečnosti, primárně se zpřístupňují aplikace, nikoliv síť.

· Z pohledu firmy SSL VPN výrazně snižuje, ve srovnání s klasickým řešením, náklady na provoz (TCO - total cost of ownership).

· Z pohledu programátorů, resp. vývoje aplikací, představuje SSL VPN jednoduchou cestu, jak naprostou většinu aplikací zpřístupnit přes web, resp. vyřešit pro ně vzdálený přístup.

Autor článku, Ing. Petr Lasek, pracuje na pozici product manager VUMS DataCom.

Chcete získat časopis IT Systems s tímto a mnoha dalšími články z oblasti informačních systémů a řízení podnikové informatiky? Objednejte si předplatné nebo konkrétní vydání časopisu IT Systems z našeho archivu.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

IT Systems podporuje

Formulář pro přidání akce

Další vybrané akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |