- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Prevence a zvládání bezpečnostních incidentů

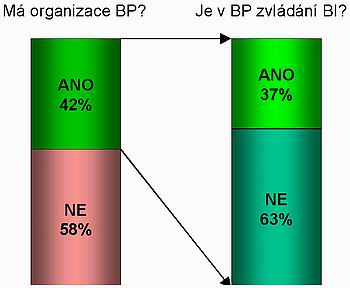

Nestandardní bezpečnostní situace je stav narušení bezpečnosti, které je charakterizováno jako explicitní nebo implicitní porušení bezpečnostní politiky (BP, viz obr. 1.) V ní se obvykle uvede klasifikace do skupin podle závažnosti, např. bezpečnostní upozornění, bezpečnostní incident (dále budeme používat též zkratku BI), bezpečnostní havárie.

Bezpečnostní incident je situace se střední závažností. Když se vylučovací metodou zbavíte toho, co nestojí za řeč a co lze vyřídit jako upozornění "ústně", a toho, co hraničí se zákonem (havárie), zůstanou vám BI. Typicky:

. nechtěné změny v konfiguraci systému (zejm. bezp. mechanismů),

. pokus (bez ohledu na úspěšnost) o neoprávněný přístup k systémovým zdrojům (i datům),

. neoprávněné použití systémových zdrojů (nástrojů) ke zpracování dat,

. přerušení poskytování služeb systému.

Zkusme si v dalším textu představovat jako bezpečnostní incident třeba virovou nákazu.

Postupujte systematicky

V prvé řadě musíte zabránit škodám na zdraví a majetku a porušování zákonů. BI obvykle nemá tyto následky, kdyby měl, jednalo by se pravděpodobně o havárii.

Zapište si, co vám kdo nahlásil nebo co jste zjistili a kdy. Pište si všechny takové poznámky do jednoho sešitu, průběžně. Nemusíte tomu říkat deník služby, incident report, ale musíte to zapsat tak, aby byla zřejmá i chronologická návaznost. Formuláře můžete vyplnit dodatečně, pokud vůbec.

V počátečních fázích BI se musí vyjasnit, jaký je rozsah BI a odhad zdrojů potřebných k jeho zvládnutí.

S chladnou hlavou posuďte, jak budete reagovat a zda vůbec. Tato otázka není vždycky tak triviální. Jistě, existují všeobecné podmínky, popis typické situace a typické reakce na ni, ale v definovaném postupu mohou existovat výjimky, mj. i vyplývající z hodnoty informace, která je bezpečnostním incidentem ohrožena.

Druhé pravidlo: budete-li reagovat (a to byste měli), musí to být co nejdříve. Zlaté pravidlo BI zní, nejlépe je zakročit ještě dříve, než se incident stane (položte si ve volných chvílích otázku: poznám bezpečnostní incident a poznám, že se blíží? Varovnými znaky je občasné bezpečnostní upozornění, opakovaná upozornění v auditních záznamech atd.).

Pokud existují, zajistěte stopy - zabraňte přepsání nebo smazání důležitých souborů (auditních záznamů), zamkněte dveře do serverovny, pořiďte fotodokumentaci, odpojte technologická zařízení od ostatních komponent, aby incident nemohl eskalovat, zajistěte informovanost dotčených osob (i běžných uživatelů), moudře, ale rozhodně potlačte fámy. Všechno si zapisujte, zejména co jste komu nařídili a kdy.

| |

Situaci máte pod kontrolou

Jste v bodě, kdy můžete říci, že situaci je zvládnuta - virus se nemůže šířit, server nemůže přepsat další data, útočník se nedostal přes firewall atd. Nyní musíte zajistit alespoň provizorní obnovení bezpečnosti i funkčnosti, kterou bezpečnostní incident ohrozil.

Postupně obnovujte komponenty. Nedotčené nebo ty, u nichž můžete bezpečnou funkčnost obnovit, zapněte/vyzkoušejte, ověřujte i takové, které incident "možná" mohl ovlivnit. Poznamenejte si čas a stav, který nastal. V případě, že může vzniknout větší škoda nefunkčností než ohrožením okolí, pusťte počítač do lokálního provozu, prostě zabraňte připojení do sítě. Při tom všem nezapomínejte na to, že musíte zachovat stopy (v tomto případě: odkud a jak nákaza pronikla?) a v případě potřeby budete zdůvodňovat každý krok. Každý zásah musí být opakovatelný, každý zákrok vratný.

Analýza incidentu

Jsou-li vitální funkčnosti obnoveny, můžete se pustit do analýzy incidentu. Shromážděte lidi, kteří k tomu mají co říci a jsou skutečnými odborníky nebo svědky.

Sestavte co nejúplnější časový snímek, pokuste se, aby zahrnoval i indicie, které bylo možné zachytit ještě před vznikem incidentu. Sestavte technologickou mapu dotčených komponent. Vezměte v úvahu i stránku administrativní (předpisovou základnu), personální (lidé, pravomoci, zodpovědnosti, role, školení), fyzickou (objekty, cesty, přístup, zámky) a technologickou (ICT).

Postupujte systematicky a tak, abyste se dobrali prvotní příčiny vzniku BI. Až skončíte, zpracujte půlstránkovou zprávu, která bude obsahovat informace o tom, co se stalo, kdo to objevil a jak, kdo to odstranil a jak, kdo to zavinil a jak a co navrhujete udělat, aby se incident neopakoval.

Zprávu předejte bezpečnostnímu řediteli nebo jinému pracovníkovi s potřebnou pravomocí a zodpovědností. U něj se všechna "hlášení" o bezpečnostních incidentech sejdou. Je třeba dát je do souvislostí (časových i věcných) a musíte zjistit, zda se některé BI neopakují, nemají společné příčiny nebo zda některé nemají zvlášť ničivé důsledky. V těchto případech musí být změněna BP nebo její implementace.

Po rozboru musí následovat veledůležitá část zpracování incidentu. Uveďte vše ve známost u běžných pracovníků. Nezatajujte ani nezveličujte příčiny ani důsledky. V případě potřeby použijte anonymizovaných údajů.

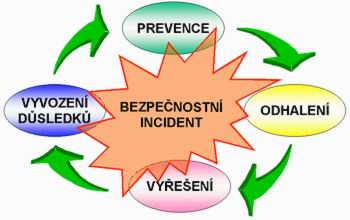

Prevence bezpečnostních incidentů

S bezpečnostními incidenty je to jako s chorobami. Je levnější a jistější jim předcházet než je léčit. Problémy jsou také stejné. Nevíme, jaká bude ta příští choroba, proto musíme dodržovat takové obecné zásady, o nichž jsme přesvědčeni (nebo o nichž nás odborníci přesvědčují), že jsou prevencí v co nejširší oblasti toho, co nám může hrozit. (obr. 2)

Abychom mohli prevenci BI provádět komplexně, musíme si uvědomit, ve kterých oblastech má být bezpečnost komplexně uplatňována:

Administrativní stránka bezpečnosti - vytvoření relevantní, dodržování schopné a dodržované předpisové základny. Co není písemně, to neexistuje, co není vyžadováno, to se nedělá, neexistuje něco jako dobrovolná bezpečnost. Administrativa bezpečnosti musí v podstatě sledovat úplnou organizační strukturu. Prevence: zkontrolujte BP, její rozsah a obsah, jednoznačnou definici pravomoci a zodpovědnosti za bezpečnost informací, zajistěte fungování bezpečnostního managementu zejména s ohledem na BI.

Personální bezpečnost - výběr a průprava osob ke zvládání jednotlivých rolí, dostatečná dotace systémů lidskými zdroji, seznamy citlivých funkcí atd. Prevence: zajistěte, aby součástí nástupního školení byla i bezpečnost informací a poučení, co dělat při podezření na BI, dbejte na získávání, udržování a zvyšování bezpečnostního vědomí.

Technická a objektová (dříve fyzická) bezpečnost - vstup a pohyb osob a materiálu, ukládání informací ve všech formách, likvidace nosičů, zařízení elektronické zabezpečovací a požární signalizace, ostraha objektů, kamerové systémy apod. Nesplněním úkolů technické a objektové bezpečnosti se v podstatě otevírají dveře k bezprostřednímu přístupu ke zdrojům informačního systému a ke škodlivé manipulaci s nimi. Prevence: navažte fyzickou bezpečnosti na ostatní kategorie bezpečnosti. Aplikujte takové mechanizmy, které jsou provázány automaticky na ostatní bezpečnostní oblasti.

Bezpečnost informačních technologií je často přeceňována. V podstatě lze říci, že náklady na ICT bezpečnost tvoří jen jednu pětinu celkových nákladů na komplexní řešení bezpečnosti ve firmě/organizaci (mimochodem, náklady na bezpečnost tvoří asi deset procent celkové ceny IS). Prevence: důsledně oddělte bezpečnost od provozu a správy ICT, stanovte pravomoci a zodpovědnosti tak, aby technologičtí odborníci nebyli současně řešiteli nebo správci bezpečnosti. Jakákoliv ingerence provozu ICT do bezpečnostního systému je velmi virulentním zárodkem BI. Bezpečnostní mechanismy musí být uplatňovány na co nejnižší technologické úrovni.

| |

Příčiny a náprava

BI má svoje příčiny.

. Jsou podceněna bezpečnostní rizika nebo je příliš rozsáhlá oblast reziduálních rizik a z toho plyne, že je příliš volně definována bezpečnostní politika. Uvedené faktory představují tzv. strategickou bezpečnost, to je tu její složku, která má dlouhodobý dopad. Napsat dobře BP znamená nejen přečíst si BS7799, ale provést zodpovědně analýzu rizik a vyvodit z ní důsledky. Náprava: znovu přehodnotit analýzu rizik, upravit BP, zajistit její trvalou správnost, úplnost a platnost.

. Není důsledná implementace BP. Sebelepší BP je mrtvý kus papíru, pokud za ní nenásledoval komplexní bezpečnostní projekt, který ji implementoval v daném prostředí. Za určitých podmínek lze BP opsat od spřátelené firmy, ale její prosazení v praxi opsat nejde. Náprava: ke každému ustanovení z BP musí existovat bezpečnostní opatření technické a/nebo administrativní. Tato opatření je třeba aplikovat tak, aby byla účinná v každém systému.

. Není dostatečné bezpečnostní vědomí. Lidský faktor je tím nejméně spolehlivým a nejnebezpečnějším zdrojem v IS. Náprava: navrhnout a realizovat systém získávání, udržování a zvyšování bezpečnostního vědomí cestou bezpečnostního školení jednorázového a udržovacího, bezpečnostní průprava musí být selektivní jak vertikálně (pro různé řídící úrovně), tak horizontálně (pro různé funkce). Věnujte se této problematice i v pracovních smlouvách.

. Bezpečnost není vynucena. K tomu musí docházet na co nejnižší úrovni, tedy nejlépe na úrovni technické. Není-li tomu tak, posiluje se složka administrativně-správní, kde je třeba se spolehnout na dodržování předpisů a nařízení, ohrožené lidským faktorem. Náprava: navrhněte a implementujte co nejvíce opatření na technické úrovni, nastavte je tak, aby pokud možno nepřipouštěla výjimky a obcházení.

. Je podceněna bezpečnostní prevence plynoucí z možností kontroly a auditu bezpečnosti. Bezpečnostní prevence musí zahrnovat pravidelné a zodpovědné posouzení věrohodných auditních záznamů (logů). Z nich je možné vyčíst stejné příznaky pro jistou skupinu BI a varování předcházející před jejich výskytem. BI se opakují v čase i prostoru. Malá preventivní péče vede posléze k BI s daleko vyššími dopady. Náprava: bezpečnostní architekt, auditor a správce systému musí navrhnout takový systém vytváření záznamů, který dovoluje filtrování a automatické vyhodnocování událostí.

Je velice nebezpečné, pokud se všeobecně ví o incidentech, které se buď nevyšetřily nebo z nich nebyly vyvozeny žádné důsledky. Každý BI má viníka, ten musí být odhalen a pokud porušil povinnosti, pak i pohnán k zodpovědnosti. Vědomí beztrestnosti je živnou půdou pro vznik dalších incidentů.

Autor článku, Ing. Pavel Staša, působí jako Security Architect&Auditor ve společnosti ICZ a.s.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce