- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

Komunikace a sítě

Komunikace a sítě - 20. 5. 2025

Nová řada firewallů Fortinet s pokročilou detekci hrozeb

Společnost Fortinet představila novou řadu výkonných firewallů FortiGate 700G, které jsou navržené pro moderní kampusové sítě. Řada FortiGate 700G je vybavena vlastním procesorem NP7, bezpečnostním procesorem Security... více

Komunikace a sítě - 6. 5. 2025 - Rimma Iontel

5G sítě nesplnily očekávání

Nedílnou součástí další generace bude AI, aby se sítě mohly samy optimalizovat

Přestože zavádění sítí 5G ještě zdaleka není dokončeno, už se pracuje na nástupnické technologii 6G, která má podpořit ještě zajímavější služby pro spotřebitele a podniky. Aby toho bylo možné dosáhnout, bude třeba nativně integrovat umělou inteligenci (AI), aby se sítě mohly samy řídit a optimalizovat. A to vyžaduje větší otevřenost i spolupráci mezi různými společnostmi... více

Banky a finanční organizace, Komunikace a sítě - 30. 4. 2025 - Michal Hladík

Bezpečné platby 24/7

Verifikace příjemce zaručí správnost a ochranu transakcí

Platby 24 hodin denně, 7 dní v týdnu, 365 dní v roce. Okamžité převody peněz v rámci Evropské unie, které zavádí regulace SEPA instant payments, mění způsob, jakým firmy a jednotlivci provádějí platby. S tím přichází i nový bezpečnostní prvek – verifikace příjemce (VoP), která zajistí, že peníze dorazí skutečně tomu, komu mají. více

Komunikace a sítě - 19. 4. 2025 - Ondřej Švrček

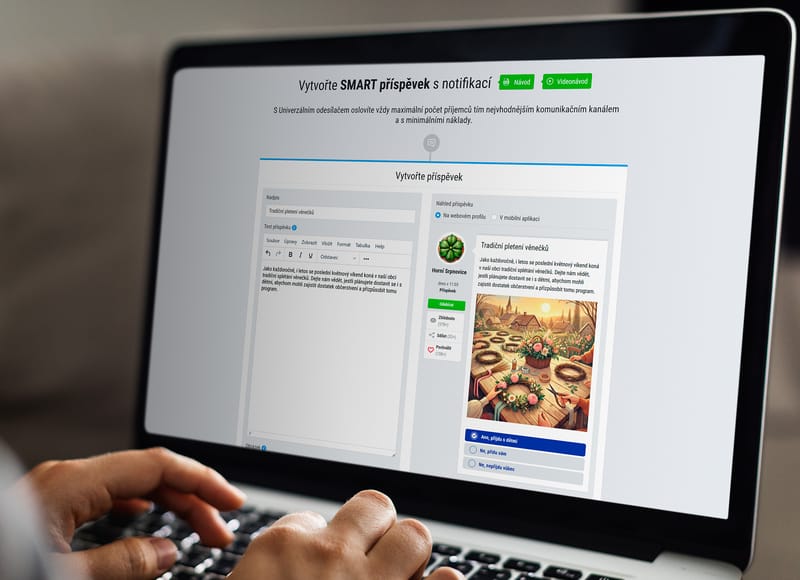

Obce se učí komunikovat jako e-shopy – vstřícně, s přesným cílením a možností zpětné vazby

Kdo hledá zprávy ze své obce, má dnes na výběr z celé řady kanálů. Pravděpodobně neexistuje obec, která by neměla alespoň nějaké webové stránky (už jen kvůli tomu, že mají ze zákona povinnost zveřejňovat zprávy z úřední desky online), u většiny se setkáme i s profily na sociálních sítích. Řada obcí umožňuje odebírat novinky pomocí RSS kanálů, v případě měst se setkáme dokonce s možností stahovat obecní aplikace. Přesto má podle průzkumů Asociace moderně komunikujících samospráv řada občanů pocit, že o dění... více

Komunikace a sítě - 17. 4. 2025

Výkonný 4G router pro venkovní instalace

Společnost TP-Link rozšiřuje své portfolio profesionálních síťových řešení Omada o nový výkonný model ER703WP-4G-Outdoor. Ten přináší spolehlivé připojení k internetu i v náročných venkovních podmínkách. Proto je ideálním řešením pro firmy, průmyslové areály, venkovní kamerové systémy či rekreační zařízení, kde je třeba stabilní připojení bez závislosti na pevné síti. více

Komunikace a sítě - 16. 4. 2025

Zyxel modernizuje firewally řady USG FLEX H

Společnost Zyxel Networks právě uvádí novou verzi firmwaru pro své firewally řady USG FLEX H. Modernizace modelů v řadě USG FLEX H zjednodušuje jejich správu, rozšiřuje možnosti zabezpečení a přináší vyšší výkon. Tyto firewally s unifikovanou ochranou před hrozbami (UTM) otevírají malým a středně velkým firmám a poskytovatelům řízených služeb cestu ke snadnější... více

Komunikace a sítě - 18. 2. 2025

Výkonný řízený switch pro náročné sítě

TP-Link uvádí na trh nový výkonný 32portový řízený switch Omada SX3832 s podporou multi-gigabitových rychlostí, který je ideální pro firmy, serverovny, datová centra a poskytovatele služeb. Switch nabízí přepínací kapacitu 640 Gb/s, široké možnosti správy a pokročilé síťové funkce. více

Komunikace a sítě - 31. 1. 2025

Víte, že 5G sítě lze „rozkrájet“ a poskytovat připojení nastavené pro různé aplikace?

Mobilní sítě, které poskytují univerzální parametry pro všechny typy uživatelů nedokážou efektivně reagovat na specifické potřeby jednotlivých aplikací a služeb. 5G sítě oproti tomu umožňují tzv. Network Slicing, což je technologie pro vytváření virtuálních sítí s přesně definovanými parametry pro různé aplikace, například pro cloudové hry, HD video streaming, nebo autonomní vozidla. více

Komunikace a sítě - 24. 1. 2025

T-Mobile představil možnost šíření mobilního signálu pomocí dronu

T-Mobile CZ jako první operátor v Evropě představil technologii, která umožňuje šíření mobilního signálu výhradně vzduchem – bez použití pozemního vysílače. Ve spolupráci s výrobcem dronů Primoco UAV SE vyvinul a otestoval řešení pro posílení mobilního signálu při krizových událostech nebo akcích, které se konají mimo běžné pokrytí. V ostrém provozu je T-Mobile plánuje nasadit už na letošní Jizerské 50, budou-li příznivé povětrnostní podmínky a stihnou se vyřídit... více

Komunikace a sítě - 13. 12. 2024

Řízený optický switch pro maximální výkon podnikových sítí

TP-Link uvedl na trh nový řízený optický 10-gigabitový switch SX3032F s vysokou přenosovou rychlostí a širokou škálou funkcí určených především pro náročné podnikové prostředí. Uplatnění najde zejména v agregační vrstvě sítě nebo v serverovnách. Jde o další zařízení od TP-Linku kompatibilní s platformou Omada SDN, která umožňuje centralizovanou správu sítě. více

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

RSS kanál

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

IT Systems podporuje

Formulář pro přidání akce

Další vybrané akce

| 29.4. | Jak na e-commerce se SAP Business One |

| 26.5. | Objevte nové rozhraní Log360 |

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |