- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Preventivní vs. reaktivní přístup k bezpečnostním hrozbám

Těžko bychom dnes hledali obor, který by nebyl závislý na informacích pohybujících se ve virtuálním světě. Informační systémy organizací jsou čím dál složitější a obsahují mnohem více cenných informací. A jak je známo, informaci je složité vytvořit, ale velmi snadné zneužít, či dokonce odcizit.

Těžko bychom dnes hledali obor, který by nebyl závislý na informacích pohybujících se ve virtuálním světě. Informační systémy organizací jsou čím dál složitější a obsahují mnohem více cenných informací. A jak je známo, informaci je složité vytvořit, ale velmi snadné zneužít, či dokonce odcizit.

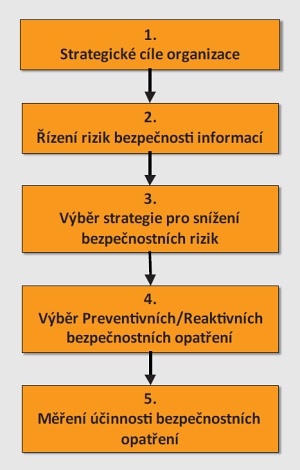

Důsledkem překotného vývoje v oblasti IT, kdy každý den vznikají nové a lepší informační systémy, je i určitá různorodost a rozmanitost aktivit ohrožující bezpečnost a důvěrnost informací. Za účelem vlastního či politického profitu mohou mít o naše informace potenciálně zájem hackeři, konkurence, firemní lupiči, teroristé, profesionální zločinci či vandalové. S ohledem na tato rizika je potřeba znát přínosy preventivního a reaktivního přístupu řešení bezpečnostních hrozeb. Preventivní, nebo také proaktivní přístup zahrnuje všechna opatření, která jsou přijata s cílem předcházet bezpečnostním hrozbám. Útočníkům by měla zabránit v jejich nežádoucích aktivitách. Reaktivní přístup je používán v okamžiku, kdy je rozpoznáno narušení bezpečnosti informačního systému, má za úkol minimalizovat již vzniklé škody, případně snížit jejich dopad. Obě metody pak mohou doplnit detekční opatření, která slouží k odhalení nežádoucích aktivit. Volba mezi preventivním či reaktivním bezpečnostním opatřením musí být systémová s ohledem na charakter, potřeby organizace a její bezpečnostní cíle. Neexistuje pouze jeden přístup, který by byl optimální. Optimum je nutné hledat v kombinaci preventivních a reaktivních bezpečnostních opatření a proaktivního sledování vývoje bezpečnostních hrozeb. Odpověď na otázku, zda volit preventivní, či reaktivní bezpečnostní opatření, musí dát kvalitní analýza rizik. Na základě této analýzy je vybráno bezpečnostní opatření především z hlediska pokrytí skutečných rizik.

Preventivní přístup

Asi každá organizace si uvědomuje důležitost řízení rizik. Například banky používají mohutné trezory a moderní zabezpečovací systémy pro úschovu cenných věcí a peněz. Tato preventivní opatření mají odradit zloděje od krádeže. Pro oblast informační bezpečnosti jsou ale hrozby velmi často podceňovány. Manažeři firem akceptují rizika na základě nedostatečných podkladů či nekvalitně vypracovaných analýz. To potom vede k nedostatečné pozornosti věnované preventivním opatřením, která by organizaci ochránila před nejkritičtějšími hrozbami. Mezi preventivní bezpečnostní opatření patří například hledání bezpečnostních slabin analýzou chování sítě a detekce anomálií, načítání bezpečnostních webů, aktualit a informací o hrozbách, technická zařízení jako firewall, IPS/IDS, antivirus, budování bezpečnostního povědomí zaměstnanců nebo identifikace technických zranitelností. Cílem preventivní bezpečnostní strategie je přirozeně minimalizace rizik, kterým musí firma čelit. Chce-li organizace účinně snižovat dopady hrozeb, je vhodné zvolit proaktivní přístup k prevenci, tedy:

- maximalizovat účinnost identifikace a řešení slabých míst informačních systémů namísto záplatování již vzniklých problémů,

- posoudit skutečné dopady plynoucí z potenciálních útoků na kritické části infrastruktury,

- přidělit zdroje pro pokrytí kritických rizik na minimalizaci jejich negativních dopadů.

Nutno říci, že oddělení bezpečnostního manažera obvykle nedisponuje dostatkem zaměstnanců, kteří by mohli neustále monitorovat vlastní infrastrukturu. Jedním z důvodů nedostatku těchto pracovníků v organizaci může být vysoká a specifická kvalifikace těchto lidí, což se pro organizace stává neefektivní. Jednou z možností volby tak může být nákup těchto služeb od externího dodavatele.

Postup výběru preventivních a reaktivních bezpečnostních opatření

Reaktivní přístup

Pokud preventivní nástroje nedostačují, musí být každá organizace schopna na nepříznivé události reagovat. Mezi reaktivní bezpečnostní techniky patří například zálohování dat a tvorba plánů kontinuity činností, řízení incidentů a problem management, přezkoumávání služeb třetích stran, kontrola technické shody. Hlavním cílem reaktivního přístupu je minimalizovat následky již nastalých nepříznivých událostí. V praxi to znamená, že má organizace zavedená pravidla, obranné mechanismy na nepředvídatelné události a dále potom plány obnovy činností. Ty přitom často bývají kamenem úrazu. Například před povodněmi v roce 2002 mnoho organizací tvrdilo, že jsou dobře připraveny na mimořádné události a mají dobré a funkční plány kontinuity. Bohužel, mnoho z těch, které povodeň zasáhla, nakonec zjistilo, že plány kontinuity nikdo netestoval, jejich zálohy nejdou obnovit, případně plány obnovy i zálohy odnesla voda. Návrat k funkčnímu stavu byl pro tyto organizace bolestný a nákladný.

Stejně jako plány obnovy je důležité mít připravený a funkční akční plán pro případ identifikace bezpečnostního incidentu, který bychom mohli rozdělit do pěti kroků. Vše samozřejmě začíná poznáním, zda došlo k útoku. Podle průzkumů trvá napadeným organizacím průměrně 416 dní od prvního útoku, než narušení odhalí. Identifikace anomálií pomůže identifikovat útok, a proto je podstatné udržovat základní povědomí o běžném provozu infrastruktury organizace. Jakmile je útok odhalen, nastává fáze vyšetření rámce a rozsahu kompromitace. Je třeba zjistit, kolik systémů či strojů bylo zasaženo, jakým typem útoku, jakých dat se napadení týkalo nebo zda se jednalo o masový nebo cílený útok. Je-li to ještě aktuální, je následně nutné útok odrazit – odpojit systémy a zabránit tak dalším škodám, pokud je to možné, ideálně až v okamžiku, kdy je nasbíráno dost informací pro analýzu narušení. Výstupem následující fáze by měla být náprava a oprava systémů pro zabránění budoucím útokům. Toho může být docíleno například opravou aplikace, úpravou firewallu, ale i vynucením změny chování uživatelů. Lze považovat za korektní sdělit nakonec zákazníkům, jaká data byla zcizena a efektivní komunikací pracovat na znovuzískání důvěry.

Výběr bezpečnostních opatření

Při výběru bezpečnostních opatření musíme brát zřetel na vnější a vnitřní prostředí organizace a skutečná rizika, kterým čelí a která mohou mít negativní vliv na její náklady a obchodní aktivity. Preventivní nástroje mají většinou vyšší efekt pro eliminaci rizik. Jsou cestou přechodu od hašení již vzniklých požárů ke komplexnímu řízení. Jejich přínosy jsou také zavedení systémového přístupu k řízení rizik, zvýšení bezpečnostního povědomí zaměstnanců při práci s citlivými daty a začlenění informační bezpečnosti do vnitrofiremních procesů. Na druhé straně ale generují vyšší náklady a různá omezení uživatelů. Nasazení reaktivních bezpečnostních opatření zase snižuje negativní následky již uplatněných hrozeb, usnadňuje a urychluje návrat do normálního provozního stavu a snižuje finanční ztráty z bezpečnostních incidentů.

Preventivní ani reaktivní nástroje nám neumožní úplnou eliminaci rizika. Správným přístupem je tedy kombinace obou. Vhodná kombinace všech typů bezpečnostních opatření by měla být volena na základě preventivního přístupu k řízení rizik. Výběr konkrétních nástrojů a technik, včetně jejich vzájemného působení, je pro různé typy organizací odlišný. Správná volba matice preventivních a reaktivních opatření tedy musí vždy vycházet z potřeb a hlavních cílů organizace.

Milan Goll

Autor pracuje jako senior konzultant ve společnosti Corpus Solutions.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce

| 29.4. | Jak na e-commerce se SAP Business One |

| 26.5. | Objevte nové rozhraní Log360 |

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |