- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Implementace webového aplikačního firewallu ve společnosti Wincor Nixdorf

Společnost Wincor Nixdorf (nově pod názvem Diebold Nixdorf) zaujímá přední postavení mezi výrobci a dodavateli informačních systémů pro oblast bankovnictví a retailu.

Společnost Wincor Nixdorf (nově pod názvem Diebold Nixdorf) zaujímá přední postavení mezi výrobci a dodavateli informačních systémů pro oblast bankovnictví a retailu.

Hlavním z pilířů poskytovaných služeb je provozování platebních systémů využívaných zákazníky z řad velkých obchodních řetězců a bankovních společností, a služby mobilní platební peněženky, umožňující rychlé a pohodlné nakupování online u tisíců obchodníků po celém světě, s využitím moderních technologií, jakou jsou chytré telefony a tablety. Právě nástupem masivního využívání e-commerce aplikací vzrostly i požadavky na zajištění vyšší míry bezpečnosti, maximální dostupnosti a použitelnosti zejména v oblasti chytrých telefonů s různými typy a verzemi operačních systémů.

Problémy výchozího provozu

V rámci provozu veřejně přístupných webových aplikací pro zákazníky, jejich kontinuálního vývoje a nasazování nových verzí a nových typů služeb jsme se potýkali s těmito problémy:

- Velký tlak na rychlé vydávání nových verzí aplikace a občas nedostatečný čas na provedení bezpečnostních testů

- Velká závislost provozu na vývojovém týmu

- Vysoké riziko útoku z veřejného internetu

- Naplnění požadavků standardu PCI DSS

- Regulatorní požadavky na silné šifrování a používání nejnovějších šifrovacích algoritmů s velkým množstvím serverů

- Povinná revize kódu aplikací prováděná externí společností někdy velmi prodražila náklady a prodloužila dobu pro nasazení nové verze, zvlášť v případě, kdy byl vývojový cyklus velmi krátký

- V případě nálezu chyb v aplikaci a opětovného vydávání opravných verzí byly dodatečné náklady nad rámec budgetu a mnohdy nepřijatelné

Vedení Wincor Nixdorf, s r. o., se rozhodlo celou situaci řešit komplexně. Při zadání byly zohledněny aspekty všech zúčastněných stran, tj. pracovníků IT, bezpečnosti a vedení.

Požadavky a očekávání

- Garance vysoké propustnosti a možnosti zpracování velkého množství paralelních spojení

- Terminace SSL spojení

- Možnost nastavení SSL komunikace i na backendové systémy

- Snadná správa

- Použití standardních technologií

- Kvalitní podpora ze strany dodavatele

- Podpora IPv6

- Jednoduchá integrace do infrastruktury bez nutnosti změn na stávajících systémech

- Snadný a rychlý způsob pro nasazení aktualizací pro minimalizaci plánovaných odstávek

- Podpora při zajištění regulatorních požadavků

- Napojení na centrální autentizační systémy

- Generování auditních záznamů integrovatelných do SIEM systému

- Možnost rozšíření o další služby pro zajištění lokálního nebo geografického balancingu

Technické zajištění všech požadavků

Technicky se jedná o využití zařízení BIG-IP Application Security Manager od společnosti F5 Networks, které pokrývá všechny požadované funkce pro úspěšné provozování systému a zajišťuje snadnou budoucí rozšiřitelnost.

Technologie BIG-IP je v provozu využívána primárně ke dvěma účelům. V prvním slouží pro zakončení SSL spojení, a to takovým způsobem, aby pro každou webovou aplikaci nabízela pouze ty nejbezpečnější šifrovací algoritmy a dostatečně silné klíče vzhledem ke klientským aplikacím a systémům, které jsou k přístupu k daným webovým aplikacím používané. U webových aplikací, ke kterým je přistupováno z webových prohlížečů na pracovních stanicích a noteboocích, jsou povoleny pouze poslední verze TLS protokolů. U aplikací, ke kterým se přistupuje z mobilních aplikací nebo z prohlížečů v chytrých telefonech a tabletech, je potřeba podporovat i starší verze šifrování, protože stále existuje velké množství zařízení se staršími verzemi systémů, které nejnovější TLS protokoly nepodporují. Pro práci s SSL protokolem využíváme skriptovacího jazyka iRules. Díky iRules v kombinaci s SNI jsme nyní schopni na jednu veřejnou IP adresu (kterých je vždy nedostatek) navázat více DNS záznamů a prezentovat se tak různými certifikáty v závislosti na hodnotě host v požadavcích klientů. Při ověřování klientským certifikátem pomocí iRules předáváme hodnoty z klientského certifikátu do HTTP hlaviček směřujících k interním aplikacím. I když hlavičky SSL vrstvu nezakončují, mají k dispozici potřebné hodnoty z certifikátu tak, aby mohly požadavek následně korektně zpracovat.

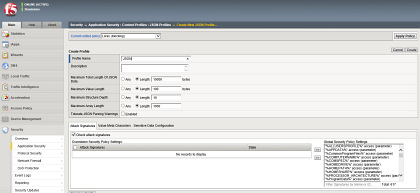

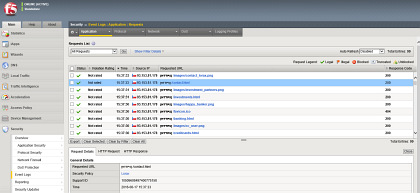

Kromě terminace SSL slouží F5 jako webový aplikační firewall. Jedním z nativních nástrojů jsou vestavěné aplikační politiky s předdefinovaným zabezpečením pro jednotlivé aplikační nebo serverové systémy. Interní aplikaci je přiřazena sada příslušných profilů známých signatur zranitelností, např. UNIX OS, Apache, Java a XML, a komunikace je kontrolována, zda neporušuje tato pravidla. Dalším nástrojem jsou pravidla pro kontrolu obsahu, kdy např. validujeme XML požadavky. BIG umožňuje kontrolu XML zpráv podle WSDL definic. V XML profilu definujeme cestu k WSDL definicím (pokud je ve WSDL odkaz na další soubory, je možné je naimportovat rekurzivně). F5 následně zjišťuje, jestli požadavky odpovídají WSDL struktuře a obsahují povolené hodnoty. Podobně kontrolujeme např. i JSON komunikaci. Na základní HTTP úrovni nastavujeme povolené HTTP metody např. povolením pouze POST. Případně omezujeme velikost hodnot v HTTP hlavičkách a různých parametrech, tak aby nebylo možné vložit škodlivý kód.

Uživatelské hodnocení

Jakub Morávek, IT manažer společnosti Wincor Nixdorf, k implementaci řešení od společnosti F5 Networks uvedl: „S ohledem na zkušenosti s nasazováním a integrací bezpečnostních systémů a služeb jsme očekávali poměrně náročný a zdlouhavý proces při zavádění F5 do našeho prostředí. Nicméně díky kvalitní a profesionální podpoře ze strany dodavatele jsme nasadili a zprovoznili službu v poměrně krátkém čase bez velké zátěže na personál oddělení, které nyní za provozování a správu F5 zodpovídá.

Kvalitní školicí program nám umožnil snadno a rychle porozumět jak základním principům fungování a používání tohoto systému, tak i pokročilým parametrům a komplexním nastavením. V současné době jsme schopni samostatně a relativně snadno a rychle upravovat tento nástroj takovým způsobem, aby umožnil zabezpečit jakékoliv nově zaváděné a poskytované služby. Školením a reálným využíváním nabízených nástrojů se rozšířily kompetence provozního týmu v oblasti informační bezpečnosti a jejich kvalifikovanost.

Jako klíčové vnímáme získání jasného přehledu o požadavcích a potenciálních útocích na naše webové služby, které nám umožňují včas a efektivně analyzovat aktuální situaci a případně nasazovat potřebná bezpečnostní opatření. Ochrana pomocí WAF může být okamžitá a někdy může být nasazena mnohem dříve než oprava webové aplikace nebo web serveru. Díky tomu je provoz systému méně závislý na vývojovém týmu.

Díky pozitivním zkušenostem plánujeme existující nástroje rozšířit o komponenty umožňující lokální a geografický clustering, což nám umožní ještě více zvýšit dostupnost a kvalitu našich služeb, aniž bychom snížili jejich bezpečnost. Zároveň víme, že implementace takových nástrojů bude díky jednotnému administrátorskému rozhraní a podobným principům správy poměrně jednoduchá, bez nutnosti časově náročného učení se nových technologií.“

Jakub Morávek

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |