- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

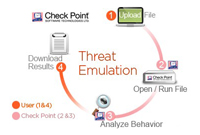

Softwarový blade Check Point Threat Emulation

chrání proti nákazám

Společnost Check Point Software Technologies představila produkt Threat Emulation Software Blade, který chrání pře nákazami ze strany dosud neobjevených exploitů, cílených útoků a zranitelnosti nultého dne. Toto řešení účinně zabraňuje průniku malwaru do podnikových sítí. Rychle prověřuje podezřelé soubory, emuluje jejich reálný provoz a odhaluje případné škodlivé chování. Softwarový blade Check Point Threat Emulation také okamžitě odesílá informace o nově odhalených hrozbách do služby Check Point ThreatCloud, která je automaticky sdílí s dalšími uživateli.

Řešení Check Point Threat Emulation zabraňuje hrozbám v nákaze tím, že prověřuje stažené soubory a běžné přílohy e-mailů, jako jsou dokumenty Adobe PDF nebo Microsoft Office. Podezřelé soubory spustí uvnitř karanténního prostoru Threat Emulation, a poté monitoruje jejich neobvyklé systémové chování, včetně abnormálních změn v registrech, síťových připojeních nebo procesech a vyhodnocuje chování souboru v reálném čase. Pokud blade Threat Emulation dojde k závěru, že zkoumané soubory mají škodlivých charakter, zablokuje je v prostoru bezpečnostní brány. Nově objevené signatury jsou okamžitě odesílány do služby Check Point ThreatCloud a jsou distribuovány do sítě zapojených bezpečnostních bran, které je využijí pro automatickou ochranu před novým malwarem.

Softwarový blade Check Point Threat Emulation tvoří integrální součást několikaúrovňového řešení Threat Prevention. Tato doplňková sada softwarových bladů firmy Check Point zahrnuje: IPS Software Blade, který eliminuje možnosti zneužití známých zranitelností, Anti-Bot Software Blade, jenž detekuje boty (malware) a zabraňuje jimi způsobeným škodám a Antivirus Software Blade pro blokování stahování infikovaných souborů.

Zákazníci mohou řešení Check Point Threat Emulation provozovat buď v rámci samostatných zařízení nebo prostřednictvím cloudové služby. Emulaci a reportování lze spravovat pomocí řídicí konzole z jakékoli bezpečnostní brány firmy Check Point. Pro dedikovaná zařízení je k dispozici lokální správa.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |