- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Bezpečnostní rizika IS veřejné správy a zdravotnictví

Informační bezpečnost již dávno není „garážová záležitost“, nestačí nainstalovat antivirový software a firewall proti průnikům z internetu. Bezpečnostní procesy by měly být a jsou v současných organizacích nastavovány v souladu s legislativou a bezpečnostními standardy, jako je například řada ISO/IEC 27k. Stanovování cílů v této oblasti se přitom musí odvíjet od cílů celé organizace, a proto je nutné v případě subjektů veřejné správy a zdravotnictví uvažovat jejich specifické aspekty.

Informační bezpečnost již dávno není „garážová záležitost“, nestačí nainstalovat antivirový software a firewall proti průnikům z internetu. Bezpečnostní procesy by měly být a jsou v současných organizacích nastavovány v souladu s legislativou a bezpečnostními standardy, jako je například řada ISO/IEC 27k. Stanovování cílů v této oblasti se přitom musí odvíjet od cílů celé organizace, a proto je nutné v případě subjektů veřejné správy a zdravotnictví uvažovat jejich specifické aspekty.

Legislativní požadavky na bezpečné zpracování informací

Bezpečnostní manažer zdravotnické organizace čelí v porovnání s kolegy v soukromém sektoru specifickým rizikům. Při řešení otázky bezpečného zpracování informací je zde více než kde jinde důležitá důvěrnost, dostupnost a integrita dat, protože zdravotnické organizace pracují s velkou koncentrací citlivých osobních dat pacientů. Na základě těchto dat se činí rozhodnutí, která mohou být otázkou života a smrti každého z nás, a proto jakýkoliv přístup (čtení i zápis) lékařského personálu musí být jednoznačně identifikovatelný a dohledatelný. Česká legislativa na tato specifika pamatuje, a proto jsou bezpečnostní požadavky na zpracování informací ve zdravotnictví upraveny několika zákony. Jedná se zejména o zákon č. 20/1966 Sb., o péči o zdraví lidu, § 67b Zdravotnická dokumentace, zákon č. 101/2000 Sb., o ochraně osobních údajů, a zákon č. 499/2004 Sb., o archivnictví a spisové službě.

Také bezpečnostní manažer ISVS si musí být vědom toho, že jemu svěřený informační systém se typicky vyznačuje vysokým počtem uživatelů a zajišťováním služeb, které musí stát již ze své podstaty zajistit. Potenciální narušení bezpečnosti může mít v konečném důsledku velmi rozsáhlý dopad, protože všichni daňoví poplatníci využívají některou ze služeb státu, která je podporována ISVS.

V rámci legislativy České republiky a Evropské unie existuje nepřeberné množství legislativních dokumentů, které upravují požadavky na zpracování informací v rámci ISVS. Ve vztahu k bezpečnostním požadavkům jsou v ČR nejvýznamnějšími vyhláška č. 529/2006 Sb., o dlouhodobém řízení informačních systémů veřejné správy, vyhláška č. 378/2006 Sb., o postupech kvalifikovaných poskytovatelů certifikačních služeb, a vyhláška č. 326/2006 Sb., o atestačním řízení pro elektronické nástroje, která upravuje posuzování shody bezpečnosti elektronického nástroje použitého v zadávacím řízení, které je realizováno v souladu se zákonem č. 137/2006 Sb., o veřejných zakázkách. Atestační řízení důvěryhodnosti elektronického nástroje pro zadávání veřejných zakázek je zastřešeno Ministerstvem vnitra ČR. V rámci atestačního řízení jsou prověřeny zavedené požadavky na ISMS upravené například normou ISO/IEC 27001.

Nejčastější bezpečnostní rizika

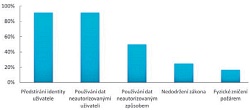

Na základě analýzy konzultačních a auditních projektů společnosti Deloitte v rámci uplynulých let lze identifikovat nejčastější problémy, které se v organizacích veřejné správy a zdravotnictví vyskytují. Nejčastěji identifikovaná rizika shrnuje graf na obrázku 1. Osa Y znázorňuje četnost výskytu daného rizika v rámci portfolia projektů realizovaných ve veřejné správě a zdravotnictví.

Obr. 1: Nejčastěji zjištěná rizika v rámci projektů pro organizace veřejné správy a zdravotnictví

Při bližším pohledu na jednotlivá rizika vykazovaná organizacemi veřejné správy a zdravotnictví je vidět, že se shodují s riziky, jimž čelí organizace soukromého sektoru. Čtyři z pěti nejčastějších problémů a jejich příčin jsou typické i v jiných sektorech, jako jsou finance, telekomunikace, energetika apod.

| Rizika | Nejčastější příčiny |

| Předstírání identity uživatele |

|

| Používání dat neautorizovanými uživateli |

|

| Používání dat neautorizovaným způsobem |

|

| Nedodržení zákona |

|

| Fyzické zničení požárem |

|

Nejčastější příčiny identifikovaných rizik

Organizace veřejné správy a zdravotnictví zpracovávají specifické informace, jejichž nároky na dostupnost, integritu a důvěrnost jsou vysoké, a proto dopady identifikovaných rizik mohou mít rovněž závažný dopad na široký počet pacientů či daňových poplatníků. Tato rizika mohou mít závažný dopad, například poškození zdraví pacienta nebo v případě veřejné správy nemožnost registrovat automobil, což v obou případech může vést k podání žalob.

Kroky k nápravě

Proto, aby bezpečnostní manažer organizace ze státní správy nebo zdravotnictví dostál legislativním požadavkům a stanovil cíle pro řízení informačních rizik, je nejprve nutné poznat výchozí situaci, ve které se organizace nachází. Toho lze dosáhnout provedením bezpečnostního auditu a analýzy rizik.

Audit bezpečnosti IS/IT

Aktuální stav řízení informačních hrozeb lze zjistit pomocí bezpečnostního auditu. Po dohodě auditora s bezpečnostním manažerem organizace by měly být identifikovány hlavní oblasti auditu bezpečnosti IS/IT. Prověření stavu informační bezpečnosti procesů, aplikací, serverů, databází a komunikační infrastruktury by mělo být provedeno ve čtyřech úrovních, a to:

- analýza dokumentace upravující řízení informační bezpečnosti v organizaci,

- identifikace slabin v oblasti nastavení IS/IT z pohledu všeobecně uznávaných standardů,

- posouzení kvality a existence interních kontrolních mechanismů v oblasti IS/IT,

- testování účinnosti a konzistence interních kontrolních mechanismů.

Auditor by měl vycházet z existující řídicí dokumentace organizace, informací poskytnutých pracovníky společnosti v rámci řízených rozhovorů, výstupů testovacích skriptů a nástrojů (pro vybrané aplikace, databázové a operační systémy), podkladů o realizovaných činnostech a revize nastavení informačních systémů a informačních technologií.

Analýza rizik

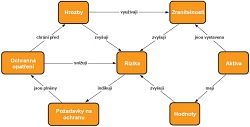

Aby bylo možné vyhodnotit, jakým způsobem by se mělo přistupovat k řešení informační bezpečnosti, je nutné odhalit a pochopit, jaká rizika organizaci ohrožují. Při analýze jsou zjištěny a vyhodnoceny již používané postupy a prostředky proti rizikům a až poté jsou zohledněny události a jejich pravděpodobnosti. Analýza rizik poskytuje podklady pro vyhodnocování prostřednictvím odhalování zdrojů rizik, všech jejich následků a pravděpodobností, že nastanou. Rizika lze analyzovat propojením následků událostí a pravděpodobností jejich výskytu (obr. 2).

Obr. 2: Analýza rizik pomůže odhalit vztahy mezi základními prvky

Jako zdroj informací pro analýzu následků a jejich pravděpodobností mohou sloužit právě výsledky bezpečnostního auditu IS/IT. Výsledkem analýzy rizik je pohled na rizika ve smyslu míry pokrytí zjištěných rizik, která je reprezentována poměrem mezi zavedenými a nezavedenými ochrannými opatřeními.

Řízení napříč všemi organizacemi?

V případě nadnárodních korporací se pro úspěšné řízení informační bezpečnosti ve většině případů postupuje jednotným způsobem napříč celou skupinou. V opačném případě dochází mezi jednotlivými pobočkami k velkým výkyvům ve způsobu řízení rizik a společnosti nemohou zajistit stejnou úroveň poskytovaných služeb napříč všemi pobočkami. To je bohužel případ řízení informační bezpečnosti ve státním sektoru. Vyvstává tedy otázka, zda by se podobný přístup dal aplikovat i napříč organizacemi veřejné správy a zdravotnictví, kdy by bylo hlavním úkolem dosažení stavu, který by uspokojivým způsobem vyvažoval požadavky na unifikovaný přístup k řízení informační bezpečnosti společně se zohledněním specifik daných organizací.

Miroslav Král

Autor působí jako odborný konzultant v oddělení Security & Privacy společnosti Deloitte.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 11.6. | ManageEngine User Conf 2026 Praha |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |

| 10.6. | Webinář - Creo 13 - Představení novinek |

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |