- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Gordic rozšiřuje portfolio bezpečnostních služeb

Společnost Gordic v reakci na aktuální potřeby zákazníků i legislativní změny, které přináší směrnice NIS2, rozšiřuje svou nabídku bezpečnostních řešení a navazujících bezpečnostních služeb. Nové nástroje poskytované ve formě služby umožní monitoring externí útočné plochy, centrální správu bezpečnostních událostí a reakci na ně a záplatování aplikací a operačních systémů za běhu. Nové nástroje budou zákazníkům dostupné v průběhu roku 2024 a jejich společným znakem je důraz na co nejsnazší nasazení a maximální využití již používaných bezpečnostních technologií.

Společnost Gordic v reakci na aktuální potřeby zákazníků i legislativní změny, které přináší směrnice NIS2, rozšiřuje svou nabídku bezpečnostních řešení a navazujících bezpečnostních služeb. Nové nástroje poskytované ve formě služby umožní monitoring externí útočné plochy, centrální správu bezpečnostních událostí a reakci na ně a záplatování aplikací a operačních systémů za běhu. Nové nástroje budou zákazníkům dostupné v průběhu roku 2024 a jejich společným znakem je důraz na co nejsnazší nasazení a maximální využití již používaných bezpečnostních technologií.

Monitoring externí útočné plochy – jak vás vidí hackeři

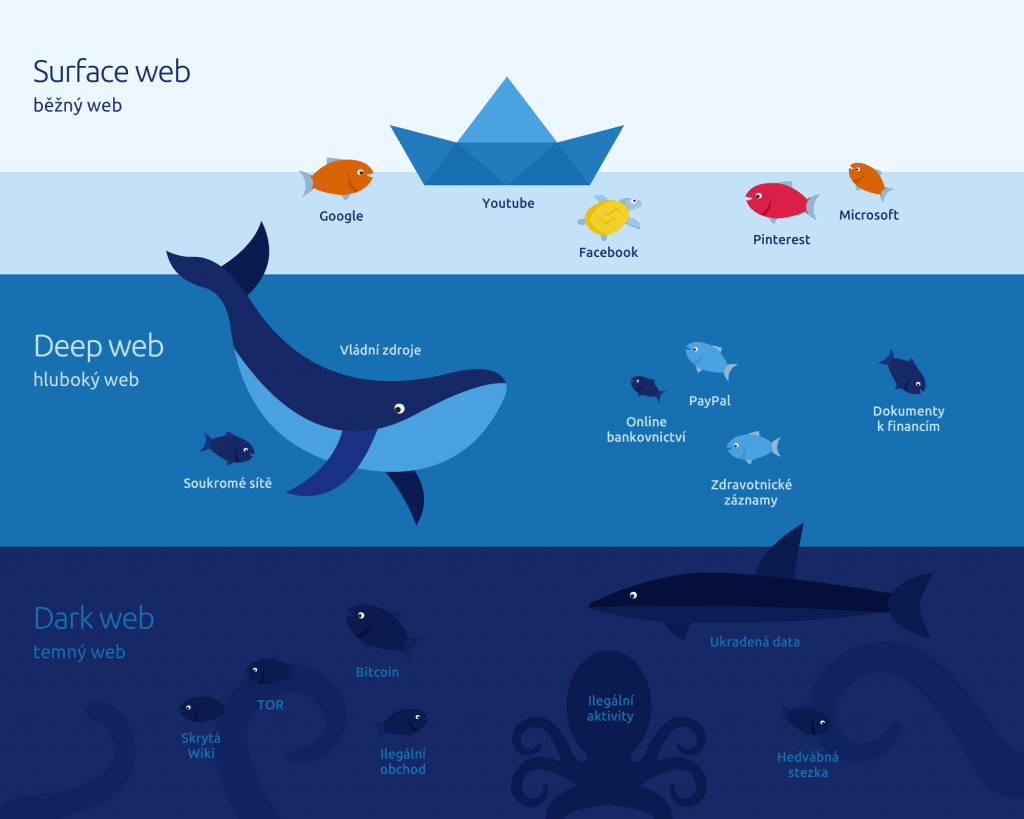

Nástroj monitoringu externí útočné plochy poskytuje organizaci pohled kybernetického útočníka na její informační aktiva dostupná z internetu. K detekci podnikových aktiv využívá neinvazivní přístup s využitím OSINT technik (Open Source Intelligence), tedy získává a následně analyzuje informace z veřejně dostupných zdrojů. Výsledkem této analýzy je inventarizace externích služeb organizace, jejích technologií, DNS serverů, bezpečnostních certifikátů, potenciálních zranitelností a dalších aktiv, přičemž její součástí je i monitoring obsahu tzv. dark webu. Díky tomu organizace získá přehled, zda se v temných zákoutích internetu neobchodují uniklé přihlašovací údaje jejích uživatelů nebo informace o jejích kompromitovaných aktivech. Přímo z administrátorské konzole lze pak uskutečnit i nákup obchodovaných uniklých údajů z vybraných hackerských tržišť.

Nástroj umožňuje i jednoduše sledovat podvodné domény nebo účty na sociálních sítích, které se snaží vystupovat jménem organizace. Kromě samotné detekce podvodné domény nebo účtu nabízí i funkci integrovaného „takedownu“, díky které lze jediným kliknutím iniciovat za předem definovaných podmínek odstranění podvodné domény či účtu.

„Pracovníci bezpečnostních týmů ocení i bezpečnostní zpravodajství (TI, Threat Intelligence), v rámci kterého nástroj monitorování externí útočné plochy nabízí informace o aktuálních zranitelnostech nasazených produktů, bezpečnostních incidentech na straně dodavatelů, aktivitách APT skupin kybernetických útočníků (Advanced Persistent Threat, útočníci, kteří se zaměřují na pokročilé a přetrvávající hrozby), nebo analýzy malwaru, indikátory kompromitace (IoC, Indicators of Compromise), postupy pro ‚Threat hunting‘ a mnoho dalšího,“ upozornil Miroslav Dvořák, ředitel odboru Správa informační bezpečnosti ve společnosti Gordic.

„Pracovníci bezpečnostních týmů ocení i bezpečnostní zpravodajství (TI, Threat Intelligence), v rámci kterého nástroj monitorování externí útočné plochy nabízí informace o aktuálních zranitelnostech nasazených produktů, bezpečnostních incidentech na straně dodavatelů, aktivitách APT skupin kybernetických útočníků (Advanced Persistent Threat, útočníci, kteří se zaměřují na pokročilé a přetrvávající hrozby), nebo analýzy malwaru, indikátory kompromitace (IoC, Indicators of Compromise), postupy pro ‚Threat hunting‘ a mnoho dalšího,“ upozornil Miroslav Dvořák, ředitel odboru Správa informační bezpečnosti ve společnosti Gordic.

Centrální správa bezpečnostních událostí

Spektrum hrozeb i jejich počet stále roste. Jejich zachycení, správné vyhodnocení a přijmutí adekvátní reakce je pro řadu organizací vzhledem k nedostatku zdrojů a potřebných znalostí a dovedností v oblasti bezpečnosti neřešitelný problém. Otevřená konvergovaná platforma pro centrální správu bezpečnostních událostí a reakce na ně jednoduše spojuje stávající bezpečnostní řešení, jako SIEM (Security information and event management), XDR (Extended detection and response) a SOAR (Security orchestration, automation and response), do jednoho funkčního celku a s využitím AI technologie nabízí efektivní a spolehlivé vyhodnocení a korelaci bezpečnostních událostí napříč podnikovou infrastrukturou v jednom přehledném rozhraní. Platforma je vhodná pro monitoring jak cloudového prostředí, tak interní infrastruktury. U velkých zákazníků s enormním množstvím zpracovávaných událostí lze platformu nasadit a provozovat i přímo na zákaznické infrastruktuře.

Záplatování aplikací a operačních systémů za běhu

Nový nástroj pro záplatování aplikací a operačních systémů za běhu umožňuje záplatovat kritické zranitelnosti, které nasadí automaticky již v řádu několika hodin a je plně kompatibilní s klasickým záplatovacím mechanismem, v rámci kterého typicky jednou měsíčně organizace provádí odstávku systémů spojenou s aplikací bezpečnostních záplat. Záplatování za běhu tak zjednodušuje i plnění smluvních podmínek vůči zákazníkům (SLA) na poskytované služby díky provozu bez odstávek. Výhodou řešení je i skutečnost, že záplaty v rámci nabízeného řešení jsou poskytovány i na Microsoftem již nepodporované verze Windows.

Foto: Gordic

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |