- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (37)

- WMS (31)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

37 % organizací bylo v uplynulém roce ovlivněno kryptominery

Check Point Software Technologies zveřejnil první část bezpečnostní zprávy 2019 Security Report. Zpráva upozorňuje na techniky, které kyberzločinci využívají k útokům na organizace po celém světě napříč průmyslovými oblastmi, a poskytuje expertům a vedoucím pracovníkům informace, které potřebují k ochraně organizací před moderními útoky a hrozbami 5. generace.

Check Point Software Technologies zveřejnil první část bezpečnostní zprávy 2019 Security Report. Zpráva upozorňuje na techniky, které kyberzločinci využívají k útokům na organizace po celém světě napříč průmyslovými oblastmi, a poskytuje expertům a vedoucím pracovníkům informace, které potřebují k ochraně organizací před moderními útoky a hrozbami 5. generace.

První část bezpečnostní zprávy 2019 Security Report ukazuje klíčové malwarové trendy a techniky, které odhalili výzkumníci společnosti Check Point v uplynulém roce:

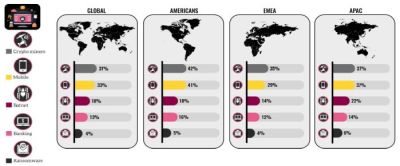

- Dominance kryptominerů: Kryptominery obsadily první čtyři příčky mezi škodlivými kódy nejčastěji využívanými k útokům na podnikové sítě a v roce 2018 zasáhly 37 % organizací po celém světě. Navzdory poklesu hodnoty všech kryptoměn je i nadále každý týden terčem kryptominerů 20 % společností. Kryptominery se také neustále vyvíjí, aby využily zranitelnosti s vysokým potenciálem a vyhnuly se sandboxům a bezpečnostním produktům a mohly infikovat další zařízení.

- Mobilní zařízení jsou pohyblivé cíle: 33 % organizací po celém světě bylo zasaženo mobilním malwarem, přičemž tři hlavní malwary se zaměřují na systém Android. V roce 2018 jsme viděli řadu případů, kdy byl mobilní malware předinstalován na zařízeních a aplikace dostupné z oficiálních obchodů byly ve skutečnosti jen maskovanou formou malware.

- Víceúčelové botnety jsou využívané pro různé útoky: Boty byly třetím nejčastějším typem malwaru. 18 % organizací bylo zasaženo boty, kteří se používají k DDoS útokům a šíření dalšího malwaru. Infekce boty byl nástroj použitý téměř u poloviny (49 %) organizací, které zažily v roce 2018 DDoS útok.

- Ransomwarové útoky na ústupu: V roce 2018 jsme viděli prudký pokles ransomwaru, který měl dopad pouze na 4 % organizací po celém světě.

Check Point 2019 Security Report vychází z informací z Check Point ThreatCloud, sítě pro spolupráci v boji s kyberzločinem, která přináší data o hrozbách a útočných trendech z celosvětové sítě senzorů za uplynulých 12 měsíců. Check Point také provedl průzkum mezi IT odborníky a vedoucími pracovníky, jak jsou organizace připravené na moderní hrozby. Zpráva zkoumá hrozby pro různá průmyslová odvětví a poskytuje komplexní přehled o trendech v oblasti škodlivých kódů, úniků dat a kyberútoků na úrovni národních států. Zahrnuje také odbornou analýzu, která pomáhá organizacím lépe porozumět budoucím hrozbám a připravit se na ně. Celý report najdete zde: https://pages.checkpoint.com/cyber-security-report-2019-trends.html

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 11.6. | ManageEngine User Conf 2026 Praha |

| 6.10. | Unicorn Banking Forum 2016 |

Formulář pro přidání akce

| 10.6. | Novicom cyber security workshop: Síť pod kontrolou... |

| 10.6. | Webinář - Creo 13 - Představení novinek |

| 26.6. | https://kybeon.moyazone.cz/konzultacni-hodiny/iso-certifikace-prakticky/... |