- Přehledy IS

- APS (20)

- BPM - procesní řízení (23)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (32)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (76)

- HRM (28)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (38)

- Dodavatelé CRM (38)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (69)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (26)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | Přihlaste se k odběru zpravodaje SystemNEWS na LinkedIn, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| ||

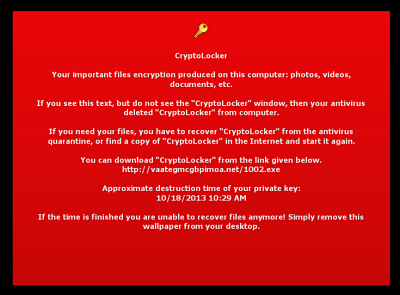

Cryptolocker – vyděrač, co dodržuje slovo

V druhé polovině loňského roku se mezi uživateli rozšířil trojský kůň Cryptolocker, který šifruje jejich data v počítači a dává jim od 72 do 100 hodin na zaplacení výkupného. To má hezky kulatou cifru, přesně tři sta dolarů nebo eur. Vyděrači využívají k příchozím platbám anonymní nabíjecí debetní kartu Green Dot MoneyPak nebo systém Ukash. Platit se dá i v bitcoinech a útočníci dokonce reagují na volatilní fluktuaci kurzu přizpůsobováním částky. Bitcoiny útočníkům mimochodem pomáhají zahladit stopy i po platbách běžnou měnou.

V druhé polovině loňského roku se mezi uživateli rozšířil trojský kůň Cryptolocker, který šifruje jejich data v počítači a dává jim od 72 do 100 hodin na zaplacení výkupného. To má hezky kulatou cifru, přesně tři sta dolarů nebo eur. Vyděrači využívají k příchozím platbám anonymní nabíjecí debetní kartu Green Dot MoneyPak nebo systém Ukash. Platit se dá i v bitcoinech a útočníci dokonce reagují na volatilní fluktuaci kurzu přizpůsobováním částky. Bitcoiny útočníkům mimochodem pomáhají zahladit stopy i po platbách běžnou měnou.

Ransomware Cryptolocker využívá hodně silný 2048bitový RSA šifrovací klíč. A aby toho pro napadeného uživatele nebylo málo, tenhle „zlý“ prográmek mu na obrazovce umožní sledovat odpočet času, který do zaplacení výkupného zbývá. Pro jistotu si oběti mohou ověřit, která data jim útočník zašifroval.

Šifrovací systém Cryptolocker se zdá zatím neprolomitelný. Kvůli každé oběti se připojí ke command & control serveru (C2), aby stáhl RSA klíč k zašifrování dat. Ten je pro každou oběť unikátní a pouze autoři Cryptolockeru k nim mají přístup. K připojení k C2 serverům využívá tento ransomware algoritmus tvorby domén, který každý den vytvoří tisíc potenciálních unikátních doménových jmen. Mnozí se ptají, zda by šifrování Cryptolockeru dokázala rozlousknout i samotná NSA. Analytici Kaspersky Lab reverzně rekonstruovali algoritmus Cryptolockeru a podařilo se jim rozplést tři domény, k nimž se připojilo 2 764 unikátních IP adres obětí. Nejvíc, 1 266, se jich připojilo ve středu 16. října. Pomocí DNS sinkhole pak analytici blokovali některé domény využívané Cryptolockerem. Celkový počet obětí se podle serveru Securityweek.com počítá na desítky tisíc. Nejpostiženějšími zeměmi byly Velká Británie, USA, Indie, Kanada a Austrálie.

Smůla – musíte si mě stáhnout znovu!

Ne všechny oběti měly zašifrovaný počítač – při včasném odhalení bylo možné přístroj vyčistit. Nicméně i po zásahu antivirem se u obětí mohla objevit docela nepříjemná zpráva na rudě zbarveném pozadí plochy. Oznamovala, že pokud oběť vidí text, ale nevidí okno samotného Cryptolockeru, jejich antivirus ransomware zřejmě smazal, ale soubory jsou přesto zašifrovány. Frustrovaná oběť proto musela do počítače znovu nahrát virus (odkaz byl blahosklonně poskytnut, ale pokud nefungoval, bylo třeba jej najít na internetu). Pokud se to nepodařilo, nebo oběť nezaplatila, unikátní šifrovací klíč byl zničen a soubory nenávratně ztraceny. Platit vyděračům se nemá, nicméně je nutné dodat, že po platbě byly soubory vždy zachráněny.

Jak se ale Cryptolocker do systému uživatele vůbec dostal? Buď se tvářil jako neškodná příloha zdánlivě nevinného e-mailu od legitimní společnosti, nebo se do počítače dostal pomocí botnetu z předchozí infekce. Zazipovaný soubor v příloze obsahoval soubor EXE s ikonou tvářící se jako PDF. Obalamutil tak základní nastavení Windows. V některých případech příloha obsahovala trojského koně Zeus. Ten primárně kradl bankovní detaily uživatelů, ale pomáhal také stáhnout a nainstalovat do počítače Cryptolocker. Šifrování se pak zaměřilo na data s určitou koncovkou na pevných discích a dalších úložištích, včetně souborů Microsoft Office, OpenDocument, obrázků a fotek nebo AutoCAD souborů.

V listopadu pak zloději stojící za Cryptolockerem umožnili obětem dodatečný nákup šifrovacího klíče i po vypršení deadlinu. Samozřejmě za tučný poplatek. A aby toho nebylo málo, v prosinci se objevil červ označující se za CryptoLocker 2.0. Mimo jiné šifruje i mediální a další typy souborů a umí se šířit i přes přenosné disky. Někteří analytici se ale domnívají, že autoři nejsou stejní. Je totiž napsaný v programovacím jazyce C# místo Visual C++ a vykazuje některé odlišnosti v chování.

Costin Raiu

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | |||||

| 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 17 | 18 | 19 | 20 | 21 | 22 | 23 |

| 24 | 25 | 26 | 27 | 28 | 29 | 30 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 28.11. | CONTROLLING A BI PRAKTICKY - Webové GIST Aplikace pro... |

Formulář pro přidání akce