- Přehledy IS

- APS (22)

- BPM - procesní řízení (23)

- Cloud computing (IaaS) (9)

- Cloud computing (SaaS) (29)

- CRM (49)

- DMS/ECM - správa dokumentů (19)

- EAM (16)

- Ekonomické systémy (68)

- ERP (87)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (52)

- WMS (28)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (40)

- Dodavatelé CRM (36)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (80)

- Informační bezpečnost (43)

- IT řešení pro logistiku (47)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (26)

Hlavní partner sekce

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

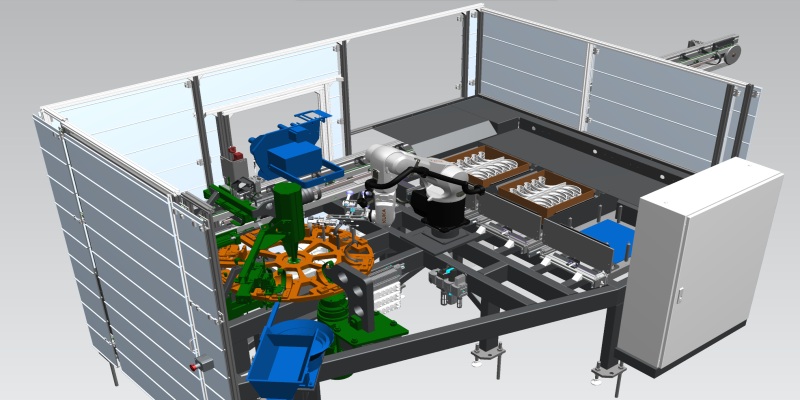

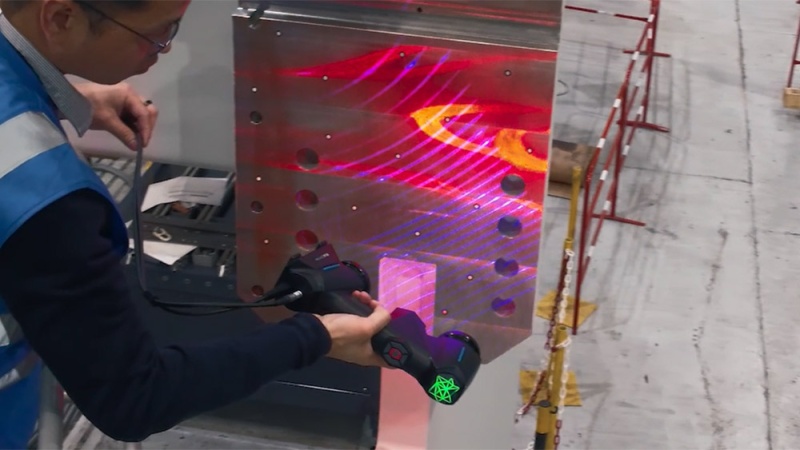

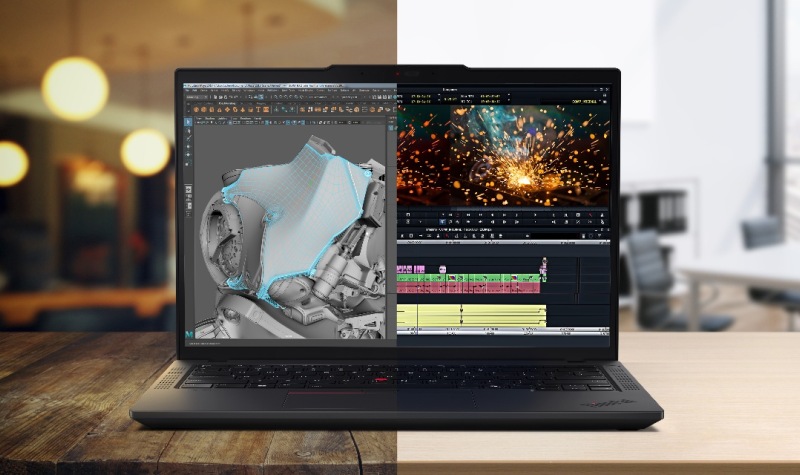

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| Přihlaste se k odběru zpravodaje SystemNEWS na LinkedIn, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| ||

Partneři webu

IT Security

Informační bezpečnost, Antiviry, Antispyware, Firewally, VPN, IDS/IPS

IT Security: články

IT Security: článkyIT SYSTEMS 10/2018, 21. 11. 2018 - Ing. Jan Poduška, Ing. Maroš Barabas, Ph.D

Budování ochrany důležitých informací

Pod pojmem ochrana dat si pravděpodobně většina lidí jako první představí koupi a nasazení nějaké konkrétní technologie typicky DLP. Při podrobnějším zamyšlení ale zjistíme, že takto jednoduché to nebude. Aby DLP mohlo dobře fungovat, musí mít...IT SYSTEMS 9/2018, 23. 10. 2018 - David Matějů

Privileged Access Governance

Řízení přístupu k administrátorským a jiným privilegovaným účtům

Také už řídíte přístupová oprávnění pomalu každé sekretářky, ale databázoví, síťoví a systémoví administrátoři, včetně těch externích, mají pré? Tak pak se pojďte podívat, jak to elegantně a rychle vyřešit, než nastane průšvih…IT SYSTEMS 9/2018, 12. 10. 2018 - Aleš Mahdal

Co je horší: hloupý uživatel, nebo chytrý útočník?

„Lidé, kteří nevědí, nevědí, že nevědí…,“ je závěr výzkumníků z Cornellovy univerzity z výzkumu o lidském chování. Co tento závěr znamená v praxi? A jaký může mít dopad na kybernetickou bezpečnost? Jak školit koncové uživatele, kteří mají tendenci...IT SYSTEMS 9/2018, 10. 10. 2018

„Kybernetická bezpečnost je o ucelené strategii ochrany dat...,“

říká Zdeněk Bínek, ředitel společnosti Zebra Systems

Zdeněk Bínek před více než dvaceti lety spoluzaložil a dodnes vede firmu Zebra Systems, která je distributorem značek Acronis, GFI a Kerio. Jde o značky, které představují světovou špičku v oblasti ochrany dat a zajištění kybernetické bezpečnosti....IT SYSTEMS 9/2018, 2. 10. 2018 - Pavel Minařík

Bezpečnost průmyslových sítí a systémů SCADA/ICS

Klíčem je viditelnost

Zabezpečení průmyslových sítí a systémů je dnes aktuální výzvou pro všechny operátory SCADA/ICS. Již dávno totiž neplatí, že bezpečnost průmyslových kontrolních systémů zaručuje jejich izolace od vnějšího světa v rámci tzv. ostrovních instalací....IT SYSTEMS 7-8/2018, 20. 9. 2018 - Martin Frühauf

Zajištění kybernetické bezpečnosti formou služby je nový trend

Firmy si již zvykly outsourcovat části své IT infrastruktury, aplikací a úloh u poskytovatelů cloudových služeb. Proč se tedy na řízené služby nespolehnout také v oblasti zabezpečení?IT řešení pro veřejný sektor a zdravotnictví, 19. 9. 2018 - Ing. Michal Pešek

Národní bod pro identifikaci a autentizaci

Česká republika v mezinárodních srovnáních dlouhodobě zaostávala v dostupnosti a využívání online služeb veřejné správy. Největší překážkou pro rozvoj veřejných služeb dostupných elektronickou cestou byla absence spolehlivého systému, který...IT SYSTEMS 7-8/2018, 18. 9. 2018 - Ondřej Koch

Lze vzdělávat uživatele metodami z dob Marie Terezie?

Technologie v posledních několika desítkách let pokročily raketovým tempem. S tím souvisí i potřeba vzdělávání uživatelů tak, aby byli schopni nová zařízení efektivně a bezpečně používat, a nezpůsobovali incidenty ohrožující infrastrukturu a...

IT SYSTEMS 7-8/2018, 3. 9. 2018 - Michal Hebeda

Techniky obrany před phishingem

Phishing ve všech svých formách je stále více využívanou technikou útočníků. Ti se snaží vzbudit důvěru příjemců e-mailů tak, aby byl jejich e-mail přijat a příjemce aktivoval přílohu, proklikl odkaz nebo vykonal jinou akci. Vynalézavost...IT SYSTEMS 6/2018, 11. 7. 2018 - Milan Habrcetl

Trendy e-mailové bezpečnosti

Moderní hrozby jsou přesvědčivé a zrádné

Prvního května uplynulo přesně 40 let ode dne, kdy byl odeslán první spam. Tenkrát se jednalo o reklamu na počítač, kterou hromadně rozeslal autor na 393 zařízení, připojených do sítě ARPANET. Za čtyři dekády se z nevyžádané pošty stal fenomén,...Novinky ze světa CAD/CAM

Články z www.LinuxExpres.cz