- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

Tematické sekce

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskBranžové sekce

| |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Partneři webu

Aktuality -> IT společnost - 23. 10. 2025 - redakce

Extrémní test důvěřivosti – podvodníci lákají k instalování falešné bankovní aplikace

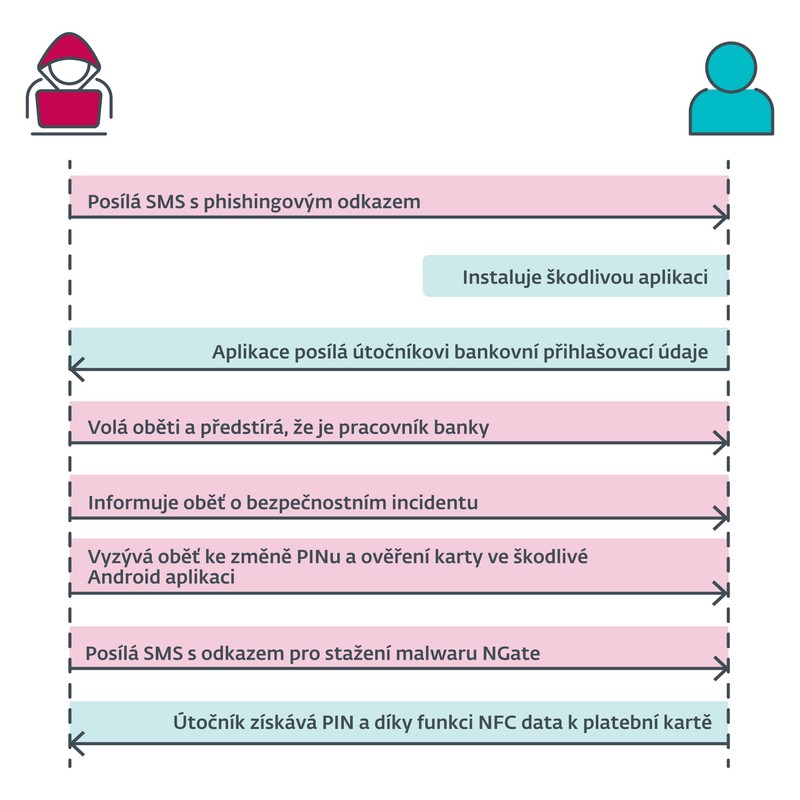

Společnost ESET zveřejnila varování před vlnou kybernetických útoků, která cílí na uživatele v Česku a na Slovensku. Těžko pochopitelný scénář útoku je testem lidské důvěřivosti. Útočníci totiž po telefonu zmanipulují oběť ke stažení falešné aplikace údajně od České národní banky (ČNB) nebo Národní banky Slovenska (NBS) a následnému přiložení platební karty k telefonu a zadání PINu. Malware poté přenese data z karty útočníkovi, který je ihned zneužije u bankomatu nebo na platebním terminálu.

Společnost ESET zveřejnila varování před vlnou kybernetických útoků, která cílí na uživatele v Česku a na Slovensku. Těžko pochopitelný scénář útoku je testem lidské důvěřivosti. Útočníci totiž po telefonu zmanipulují oběť ke stažení falešné aplikace údajně od České národní banky (ČNB) nebo Národní banky Slovenska (NBS) a následnému přiložení platební karty k telefonu a zadání PINu. Malware poté přenese data z karty útočníkovi, který je ihned zneužije u bankomatu nebo na platebním terminálu.

Scénář začíná podvodným hovorem. Oběť je navedená ke stažení aplikace imitující stránky ČNB nebo NBS mimo oficiální obchod s aplikacemi, k aktivování NFC, k přiložení platební karty k mobilu a k zadání PINu. Je tak zřejmé, že obětí útoku se mohou stát pouze lidé, kteří jsou zcela dezorientovaní ve světě financí a digitálních technologií.

Škodlivá aplikace, kterou si oběti samy nainstalují z odkazu zaslaného v textové zprávě, následně přenese přečtená data v okamžiku přiložení karty do zařízení útočníka. Ten musí být ve stejném čase fyzicky u bankomatu nebo platebního terminálu, aby transakci ihned provedl. Tento modus operandi navazuje na útoky již dříve zdokumentované rodiny malwaru NGate, která jako první prokázala zneužití NFC přenosem dat z platební karty přes telefon oběti k zařízení pachatele.

Podle zjištění ESETu obě nové podvodné aplikace pro platformu Android, které útočníci vydávají za ČNB a NBS, komunikují se stejným kontrolním serverem útočníků a sdílejí jedinečný podpisový certifikát, což nasvědčuje společnému autorovi. Způsob šíření škodlivých aplikací a volba obětí zatím nejsou zcela známy. Vzhledem k nutnosti manipulovat oběť také po telefonu lze očekávat nižší počty případů.

„Útočníci stále častěji kombinují technicky vyspělé metody se sociálním inženýrstvím. U malwaru NGate vidíme spojení kódu schopného pracovat s NFC a příběhu, kterým oběť přimějí k akci. Pokud vám někdo volá a žádá instalaci aplikace nebo zadání PINu, je to vždy varovný signál,“ říká Lukáš Štefanko, bezpečnostní expert společnosti ESET, který tyto aplikace analyzoval.

Bezpečnostní doporučení – nenechte se podvést:

- Nereagujte na nátlak po telefonu. Zaměstnanci bank stejně jako centrálních autorit vás nikdy nebudou vyzývat k instalaci aplikací přes odkaz v hovoru či k zadání PINu k platební kartě.

- Nikdy nepřikládejte platební kartu k telefonu na žádost neznámé osoby a nikomu nesdělujte PIN.

- V případě podezření ihned kontaktujte svoji banku a kartu zablokujte.

Časopis IT Systems / Odborná příloha

Kalendář akcí

Formulář pro přidání akce

RSS kanál

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

IT Systems podporuje

Formulář pro přidání akce

Další vybrané akce

| 29.4. | Jak na e-commerce se SAP Business One |

| 26.5. | Objevte nové rozhraní Log360 |

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |