- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Elitní hackeři útočí na ruské a běloruské subjekty

Společnost Check Point, která se specializuje na oblast kybernetické bezpečnosti, zveřejnila své poznatky k tomu, jak se válečný konflikt na Ukrajině promítá do kyberprostoru. Podle jejích zjištění se proti agresorům postavila skupina elitních hackerů Cloud Atlas, která nyní útočí na ruské a běloruské subjekty.

Společnost Check Point, která se specializuje na oblast kybernetické bezpečnosti, zveřejnila své poznatky k tomu, jak se válečný konflikt na Ukrajině promítá do kyberprostoru. Podle jejích zjištění se proti agresorům postavila skupina elitních hackerů Cloud Atlas, která nyní útočí na ruské a běloruské subjekty.

Skupina Cloud Atlas (neboli Inception) byla poprvé objevena v roce 2014 a má na svědomí řadu vysoce cílených útoků na kritickou infrastrukturu po celém světě. V letech 2020-2021 útočila na ministerstva, diplomatické subjekty a průmyslové cíle po celém světě, včetně západní a jihovýchodní Asie a Evropy. Ovšem od začátku konfliktu mezi Ruskem a Ukrajinou a zejména po vypuknutí války v únoru 2022 se aktivity skupiny výrazně zúžily a zaměřily se na vládní, diplomatické, výzkumné a průmyslové subjekty Ruska, Běloruska a konfliktní oblasti na Ukrajině a v Moldavsku.

Některé důkazy naznačují, že skupina provedla několik úspěšných útoků a podařilo se jí získat plný přístup do cílových organizací. Podle výzkumníků společnosti Check Point provedla skupina Cloud Atlas několik kampaní zaměřených na velmi konkrétní cíle v Bělorusku, především v dopravním a vojenském radioelektronickém sektoru, v Rusku se zaměřila na vládní sektor, energetiku a kovoprůmysl.

Zajímavé je, že kromě obvyklého malwaru, používaného touto skupinou, byl objeven i zcela nový hackerský nástroj. Do infikovaných systémů skupina instaluje nejen svůj tradiční špionážní škodlivý kód, ale používá také DLL knihovnu k proxy připojení přes počítač oběti.

Cloud Atlas používá jednoduchou, ale účinnou metodu sociálního inženýrství a ke kompromitaci cílů využívá spearphishingové e-maily. V první fázi útoku jde o wordové dokumenty se vzdálenými šablonami, které jsou nějak zajímavé pro konkrétní cíl, díky čemuž jsou phishingové dokumenty téměř neodhalitelné. Skupina je velmi aktivní a úspěšná, i když své taktiky a techniky upravuje jen drobně. Navíc nejen že se jim daří infiltrovat do cílových systémů, ale svůj přístup rozšiřují na mnohem rozsáhlejší doménu, aby mohli zasažené operace využít k dalším operacím.

Ve spearphishingových kampaních zaměřených na ruská ministerstva napodobují útočníci například zprávy a dokumenty ministerstva zahraničních věcí. Při útocích na běloruské subjekty byl použit dokument „Komplexní analýza ekonomické a finanční činnosti obchodní organizace“.

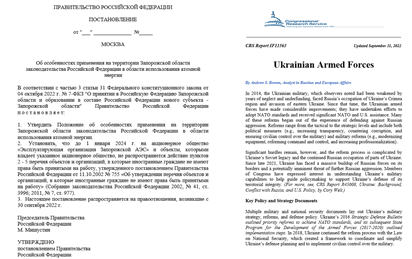

Při útocích na vládní a energetický sektor používá Cloud Atlas například „Usnesení vlády Ruské federace o uplatňování právních předpisů v oblasti atomové energie v Záporožské oblasti“.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |