- P�ehledy IS

- APS (20)

- BPM - procesn� ��zen� (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - spr�va dokument� (20)

- EAM (17)

- Ekonomick� syst�my (68)

- ERP (79)

- HRM (27)

- ITSM (6)

- MES (32)

- ��zen� v�roby (36)

- WMS (29)

- Dodavatel� IT slu�eb a �e�en�

- Datov� centra (25)

- Dodavatel� CAD/CAM/PLM/BIM... (39)

- Dodavatel� CRM (33)

- Dodavatel� DW-BI (50)

- Dodavatel� ERP (71)

- Informa�n� bezpe�nost (50)

- IT �e�en� pro logistiku (45)

- IT �e�en� pro stavebnictv� (26)

- �e�en� pro ve�ejn� a st�tn� sektor (27)

ERP syst�my

ERP syst�my CRM syst�my

CRM syst�my Pl�nov�n� a ��zen� v�roby

Pl�nov�n� a ��zen� v�roby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Spr�va dokument�

DMS/ECM - Spr�va dokument� HRM/HCM - ��zen� lidsk�ch zdroj�

HRM/HCM - ��zen� lidsk�ch zdroj� EAM/CMMS - Spr�va majetku a �dr�by

EAM/CMMS - Spr�va majetku a �dr�by ��etn� a ekonomick� syst�my

��etn� a ekonomick� syst�my ITSM (ITIL) - ��zen� IT

ITSM (ITIL) - ��zen� IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, ��zen� sklad�, WMS

Logistika, ��zen� sklad�, WMS IT pr�vo

IT pr�vo GIS - geografick� informa�n� syst�my

GIS - geografick� informa�n� syst�my Projektov� ��zen�

Projektov� ��zen� Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| P�ihlaste se k odb�ru newsletteru SystemNEWS, kter� ka�d� t�den p�in�� v�b�r �l�nk� z oblasti podnikov� informatiky | |

| |

Studie o stavu zabezpe�en� edge computingu

Edge computing se z tech�no�lo�gie dru�ho��a�d�ho v�znamu v n�kolika m�lo odv�tv�ch stal v�znam�nou p���le��i�tos�t� pro podniky nap��� obory, kter� pot�ebuj� rozprost��t v�po�etn� v�kon na r�zn� m�sta ve sv�t�. Edge computing zkracuje dobu odezvy t�m, �e zpracov�v� data v m�st�, kde jsou shroma��ov�na, nebo v situac�ch, kdy by je jinak nebylo mo�n� zpracovat, proto�e je �loha nebo ��st hardwaru odpojena od s�t�.

Edge computing se z tech�no�lo�gie dru�ho��a�d�ho v�znamu v n�kolika m�lo odv�tv�ch stal v�znam�nou p���le��i�tos�t� pro podniky nap��� obory, kter� pot�ebuj� rozprost��t v�po�etn� v�kon na r�zn� m�sta ve sv�t�. Edge computing zkracuje dobu odezvy t�m, �e zpracov�v� data v m�st�, kde jsou shroma��ov�na, nebo v situac�ch, kdy by je jinak nebylo mo�n� zpracovat, proto�e je �loha nebo ��st hardwaru odpojena od s�t�.

P�i uva�ov�n� o jak�koli pokro�il� technologii je ale v�dy na prvn�m m�st� ot�zka bezpe�nosti a ochrany dat. To plat� zejm�na pro za��zen� na okraj�ch s�t� nebo syst�my, kter� se rozprost�raj� pod�l perimetru podniku a kter� s�ov� administr�to�i nemohou spravovat tak snadno jako on-premise nebo cloudov� syst�my.

S c�lem l�pe pochopit, jak si implementace v oblasti edge computin�gu stoj� z hlediska vysp�losti, rozsahu a bezpe�nostn�ch v�zev, provedla spole�nost Red Hat ve spolupr�ci s agenturou S&P Global Market Intelligence pr�zkum mezi 300 respondent� z �ad technick�ch a bezpe�nostn�ch specialist� z cel�ho sv�ta. V�sledkem je Studie o stavu zabezpe�en� edge computingu, mezi jej� hlavn� zji�t�n� pat��:

- Bezpe�nost je hlavn� v�zvou u implementac� edge computingu.

- Roste mno�stv� �tok� na syst�my na okraj�ch s�t� prost�ednictv�m zranitelnost� a chybn�ch konfigurac�.

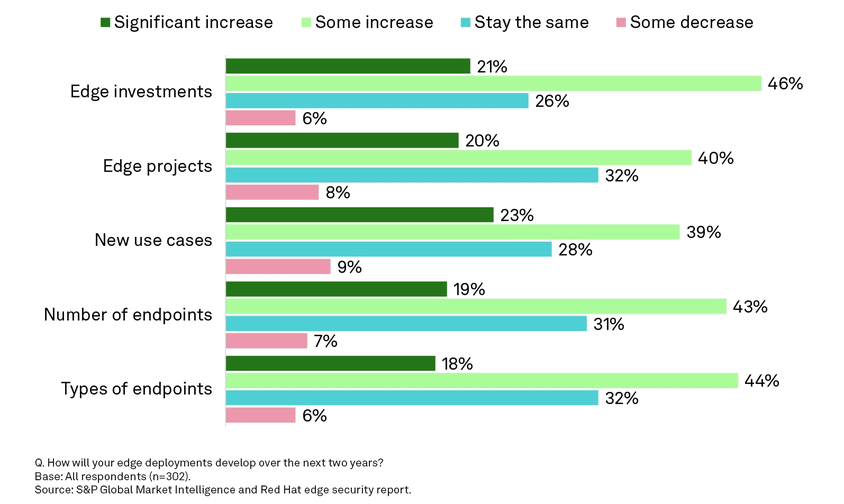

- R�st edge computingu je patrn� jak na investic�ch do t�to oblasti, tak na rostouc�m po�tu projekt�, mo�nostech vyu�it�, po�tu koncov�ch bod� i jejich typ�.

Jak roste edge computing?

V�t�ina dot�zan�ch se sv��ila, �e v p��t�ch n�kolika letech pl�nuj� investovat do st�vaj�c�ch i nov�ch projekt� v oblasti edge computin�gu. Vzhledem k agilit� a mo�nostem zpracov�n� dat, kter� pl�nuj� ve sv�ch organizac� roz���it, je to skv�l� strategie. Mo�nosti vyu�it� edge computingu se budou d�ky t�mto investic�m d�le roz�i�ovat a uvid�me je�t� v�ce zaj�mav�ch p��padov�ch studi� ze v�ech odv�tv�.

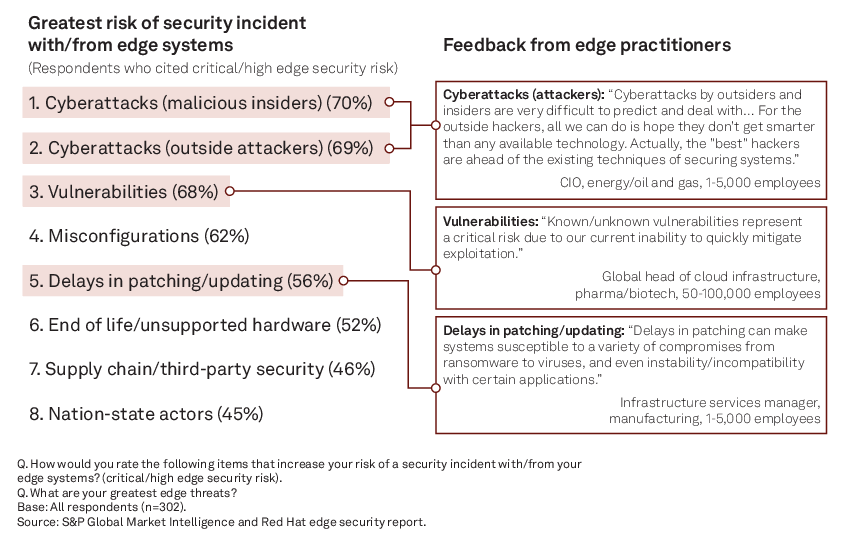

Bezpe�nostn� rizika syst�m� edge comutingu

Mnoho star��ch syst�m� edge computingu se v�ak bl�� ke konci sv� �ivotnosti a/nebo nem� dostate�nou v�po�etn� kapacitu �i n�kladovou efektivitu pro podporu �ast�ch aktualizac� a oprav softwaru. Tato star�� �e�en� na okraj�ch s�t�, se zastaral�mi opera�n�mi syst�my nebo zraniteln�mi aplikacemi, p�edstavuj� pro kyberzlo�ince mo�nou cestu �toku. I kr�tkodob� mezery v aktualizac�ch mohou odhalit zranitelnosti a chybn� konfigurace, proto�e syst�my edge computingu maj� �asto minim�ln� p��stup k centr�ln� spr�v� IT a z�sad�m.

Za�len�n� zabezpe�en� u� na za��tek v�vojov�ho procesu aplikace je jedn�m z mo�n�ch �e�en�, ale p�in�� tak� probl�my. Pat�� mezi n� nedostatek bezpe�nostn�ch kontrol ve f�zi v�voje, co� v praxi znamen�, �e bezpe�nostn� probl�my jsou odhaleny a� v dob�, kdy se bl�� nasazen� aplikace. Pak u� je ale na n�pravu pozd� nebo by byla p��li� n�kladn� - pr�v� toto uv�d� jako t�et� nejv�t�� probl�m 63 % dot�zan�ch. Respondenti se sou�asn� ob�vaj�, �e v�voj��i nejsou vybaveni bezpe�nostn�mi n�stroji a �e tradi�n� n�stroje nedok�� ochr�nit nativn� cloudov� aplikace na okraj�ch s�t� (61 %).

Kyberzlo�inci se st�le �ast�ji zam��uj� na slab� �l�nky digit�ln�ch i fyzick�ch dodavatelsk�ch �et�zc�. Dodavatelsk� �et�zec softwaru je pod st�le v�t��m tlakem, proto�e �to�n�ci p�esouvaj� svoji pozornost na nep��m� cesty k napaden� prost�ed� sv�ch c�l� a pro napadenou spole�nost je pak mnohem obt�n�j�� odhalit kompromitovan�ho dodavatele softwaru nebo softwarovou knihovnu. C�lem �tok� se st�vaj� i dodavatelsk� �et�zce hardwaru, i kdy� jejich napaden� je slo�it�j��. V implementac�ch cloud computingu, kde je software a hardware propojen t�sn�ji ne� v jin�ch oblastech v�po�etn� techniky, jsou �toky komplexn�j��, a tak i ochrana mus� b�t mnohem robustn�j��, aby jim bylo mo�n� ��inn� �elit.

Neuv�en� kompromisy, kdy organizace chybn� up�ednostnily konektivitu, digit�ln� mo�nosti nebo snadn� pou��v�n� na �kor bezpe�nosti, vedly k medi�ln� dob�e zn�m�m bezpe�nostn�m incident�m. Kyberzlo�inci napadli �patn� zabezpe�en� za��zen� a jejich podp�rn� prost�ed�, a zp�sobili tak spou��, kter� vy�stila v �aloby, pokuty i regula�n� opat�en�.

Obavy o bezpe�nost edge computingu jsou re�ln�

Edge computing tedy roz�i�uje plochu, na kterou mohou �to�n�ci c�lit. I kdy� je to jist� z�sadn� probl�m, promy�len� a komplexn� strategie pro edge computing bude zohled�ovat nejen p��slu�nou obchodn� hodnotu, ale tak� bezpe�nost cel�ho ekosyst�mu edge computingu v dan� organizaci.

Nej�ast�j��m probl�mem, kter� respondenti �e��, je zabezpe�en� dat, s�t� a za��zen�, stejn� jako fyzick� �i digit�ln� zabezpe�en�. Tento probl�m poukazuje na oblast, o kter� se respondenti domn�vaj�, �e bude komplikovat jejich �sil� v oblasti edge computingu, kdy� se budou sna�it o roz�i�ov�n� a zkou�en� nov�ch zp�sob� pr�ce.

P�i podrobn�j��m zkoum�n� se uk�zalo, �e t�i hlavn� oblasti obav z hlediska bezpe�nosti se t�kaj� kybernetick�ch �tok� - jak vnit�n�ch, tak vn�j��ch �to�n�k�, a zranitelnost�. Podniky si uv�domuj� rostouc� rizika spojen� s roz�i�ov�n�m infrastruktury na okraj�ch s�t�. Investice do n�stroj� a proces�, kter� zabezpe�� syst�my edge computingu proti �tok�m � v�etn� �e�en� zabezpe�en� u� v d��v�j��ch f�z�ch v�voje, ��zen� dodavatelsk�ho �et�zce softwaru a detekce naru�en� bezpe�nosti � mohou tato rizika omezit, zat�mco podnik bude i d�le vyu��vat p��nosy edge computingu.

|

Rosa Guntripov� Autorka �l�nku je specialistka s v�ce ne� dvacetiletou prax� v oboru informa�n�ch technologi�. Aktu�ln� p�sob� jako senior mana�erka pro produktov� marketing OpenShiftu v odd�len� Hybridn�ch platforem spole�nosti Red Hat. |