- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

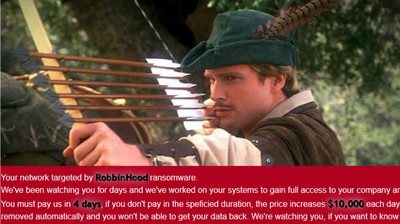

Ze zbojníka vyděračem – ransomware RobbinHood

Společnost Sophos zveřejnila varování před ransomwarovými útoky, u nichž bylo vůbec poprvé zaznamenáno, že útočníci využívají zranitelnost softwaru třetí strany (konkrétně ovladače) ke smazání bezpečnostních produktů, než spustí samotný ransomware. Jde o důkaz, že hrozba ransomwaru se nadále vyvíjí a napadení hrozí i počítačům, které jsou vybaveny bezpečnostním softwarem. Pokud tedy má být bezpečnostní strategie účinná, musí se tomuto přístupu kyberzločinců odpovídajícím způsobem přizpůsobit a zahrnovat různé úrovně, aby zachytily každou fázi útoku.

Společnost Sophos zveřejnila varování před ransomwarovými útoky, u nichž bylo vůbec poprvé zaznamenáno, že útočníci využívají zranitelnost softwaru třetí strany (konkrétně ovladače) ke smazání bezpečnostních produktů, než spustí samotný ransomware. Jde o důkaz, že hrozba ransomwaru se nadále vyvíjí a napadení hrozí i počítačům, které jsou vybaveny bezpečnostním softwarem. Pokud tedy má být bezpečnostní strategie účinná, musí se tomuto přístupu kyberzločinců odpovídajícím způsobem přizpůsobit a zahrnovat různé úrovně, aby zachytily každou fázi útoku.

V minulém týdnu publikovali výzkumníci ze SophosLabs novou studii, ve které varují před nebezpečnou hrozbou ransomware RobbinHood. Ten zneužívá zranitelný ovladač na odstranění bezpečnostního softwaru, což ukazuje, jak mohou kyberútočníci využít zranitelnost software na počítačích obětí a překonat jeho ochranu bezpečnostním softwarem.

Mark Loman, ze společnosti Sophos a jeden z hlavních autorů studie, k tomu uvedl následující:

„Ransomware RobbinHood využívá zranitelný i škodlivý ovladač, jehož jediným cílem je vyřadit z činnosti ochranu. Škodlivý ovladač neobsahuje nic jiného než útočný kód. Takže i když máte plně aktualizovaný počítač s Windows, bez známých zranitelností, ransomware jednu takovou útočníkům poskytne, aby mohli zlikvidovat vaši obranu ještě před tím, než začne samotný útok ransomwaru. Naše analýza dvou ransomwarových útoků ukazuje, jak rychle a nebezpečně se tato hrozba dále vyvíjí. Poprvé se setkáváme s tím, že ransomware přináší svůj legitimně podepsaný, i když zranitelný, ovladač od třetí stany, který převezme kontrolu nad zařízením a využije jej k deaktivaci instalovaného bezpečnostního softwaru, přičemž obchází funkce speciálně určené k zabránění v takové manipulaci. Zlikvidování ochrany otevírá malwaru cestu k nerušené instalaci a spuštění ransomwaru.“

Mark Loman

Mark Loman doporučuje přístup, složený ze třech kroků: „Za prvé, protože dnešní ransomwarové útoky používají více technik a taktik, musí obránci nasadit řadu technologií, aby narušili co nejvíce stádií útoku, integrovat veřejný cloud do své bezpečnostní strategie a povolit důležité funkce, včetně ochrany proti neoprávněné manipulaci, v bezpečnostním softwaru svých koncových bodů. Pokud je to možné, doplňte i funkci threat intelligence a profesionální threat hunting.

Za druhé, nasaďte silná bezpečnostní opatření, jako jsou vícefaktorová autentikace, složitá hesla, omezená přístupová oprávnění, pravidelná instalace záplat a zálohování dat, a také zablokujte zranitelné služby vzdáleného přístupu. A v neposlední řadě investujte a pokračujte v investicích do bezpečnostních školení pro zaměstnance.“

Komentář ESETu k detekci Win32/Rootkit.Robin.A trojan (RobbinHood)

„Naše analýzy potvrzují, že klíčové je použití ovladače GDRV.SYS (nebo jiného obsahující zranitelnost CVE-2018-19320), který představuje zranitelné místo a umožňuje obejít ochranu operačního systému Windows v případě, že uživatel spustí takto škodlivý soubor. Tento škodlivý kód jsme zaznamenali v menším množství na území Číny a Spojených států. V České republice zatím nebyl tento druh malware detekován,“ doplňuje informace k aktuální hrozbě Miroslav Dvořák technický ředitel české pobočky ESET.

„Prevencí je používat aktuální verzi operačního systému Windows, spolehlivý bezpečnostní software a omezit administrátorský přístup pouze na uživatele, kteří jej skutečně potřebují,“ dodává Miroslav Dvořák technický ředitel české pobočky ESET.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

Formulář pro přidání akce

| 24.4. | WORKSHOP PRAKTICKÉHO CONTROLLINGU NA TÉMA: Controlling... |