- Přehledy IS

- APS (20)

- BPM - procesní řízení (22)

- Cloud computing (IaaS) (10)

- Cloud computing (SaaS) (33)

- CRM (51)

- DMS/ECM - správa dokumentů (20)

- EAM (17)

- Ekonomické systémy (68)

- ERP (77)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (36)

- WMS (29)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (39)

- Dodavatelé CRM (33)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (71)

- Informační bezpečnost (50)

- IT řešení pro logistiku (45)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (27)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tisk | |

| Přihlaste se k odběru newsletteru SystemNEWS, který každý týden přináší výběr článků z oblasti podnikové informatiky | |

| |

Confidential Computing umožňuje end-to-end ochranu citlivých dat a vrací důvěru v cloud

Přesunutím IT do cloudu mohou společnosti ušetřit náklady. Avšak důvěra společností v cloudové aplikace stále není příliš vysoká kvůli obavám z neautorizovaného přístupu k důvěrným datům. Řešením tohoto problému je Confidential Computing: izolované hardwarové prostředí. Veškerý software a související data, které zde běží, jsou chráněny před přístupem jiného softwaru či hardwaru.

Přesunutím IT do cloudu mohou společnosti ušetřit náklady. Avšak důvěra společností v cloudové aplikace stále není příliš vysoká kvůli obavám z neautorizovaného přístupu k důvěrným datům. Řešením tohoto problému je Confidential Computing: izolované hardwarové prostředí. Veškerý software a související data, které zde běží, jsou chráněny před přístupem jiného softwaru či hardwaru.

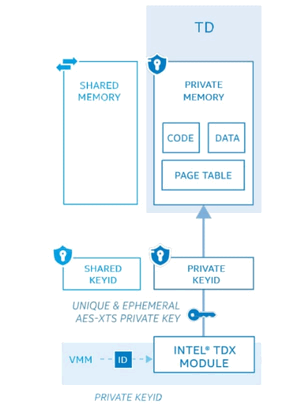

Confidential Computing (CC) umožňuje end-to-end ochranu citlivých dat – od opuštění firemního prostředí až po vstup do cloudové infrastruktury. Stačí tak důvěřovat pouze procesorům a jejich výrobcům, protože přístup k nešifrovaným datům nemají poskytovatelé služeb a správci cloudu ani kybernetičtí útočníci. To je možné díky aktuální technologii Intel Trust Domain Extensions (TDX), která umožňuje běh celých virtuálních strojů v důvěryhodném prostředí a chrání veškerý software a data zpracovávaný ve virtuálním stroji na základě bezpečnostních funkcí v procesoru. Technologie Intel TDX přichází spolu se 4. generací procesorů Xeon Enterprise.

Jak Intel TDX chrání data v cloudu?

TDX chrání data šifrováním v paměti a řízením přístupu v rámci procesoru. Velcí poskytovatelé cloudouvých služeb jako Alibaba, Azure, IBM a Google tvrdě pracují na implementaci této technologie ve svých cloudech. Výhody veřejného cloudu tak lze kombinovat s důvěrou, jakou nabízí lokální instalace v interní síti.

Funkce Intel TDX se skládá ze dvou hlavních částí: TDX procesorů, které poskytují specifické schopnosti v hardwaru, a modulu TDX. Jedná se o softwarový modul, podepsaný a certifikovaný Intelem. TDX modul využívá schopnosti TDX procesorů k zabezpečenému vytvoření, provádění a ukončení důvěrných domén (Trusted domains, TD).

Nabízí tři důležité výhody:

- Důvěryhodnost paměti: Když data putují z procesoru do hlavní paměti, CPU je šifruje pomocí TDX-specifického klíče, který je známý pouze procesoru, obnovuje se při každém spuštění systému a každá TD má svůj vlastní klíč. CPU uchovává klíč bezpečně v hardwarově chráněné oblasti. Procesor také šifruje program v paměti. Periferní zařízení nemohou číst ani manipulovat s privátní pamětí TD bez schválení. Při načítání dat z hlavní paměti procesor data dešifruje a zkontroluje jejich integritu. Tím se detekují pokusy o manipulaci s daty.

- Důvěryhodnost stavu CPU: Když běží několik TD současně (na různých jádrech), procesor využívá řízení přístupu k tomu, aby každá TD mohla přistupovat pouze ke svým datům. Jakmile jádro přeruší zpracování TD, procesor chrání stav CPU tím, že jej ukládá do metadat TD, které jsou chráněny v hlavní paměti TD klíčem. Při přepnutí kontextu TDX vyčistí nebo izoluje interní registry a vyrovnávací paměti procesoru specifické pro danou TD, aby zajistil ochranu informací.

- Integritu zpracování: TDX chrání integritu zpracování TD před přerušením hostitele a zajistí, že TD pokračuje ve výpočtech po přerušení na očekávaném instrukčním bodě ve správném stavu. Navíc dokáže detekovat zákeřné změny ve virtuálním stavu CPU a vkládání, úpravu nebo odstranění instrukcí v privátní paměti.

Obr. 1: Princip Confidential Computingu - modul Intel TDX šifruje paměť v důvěrné doméně (TD).

Evoluce v zabezpečení

TDX přináší funkci Secure Arbitration Mode (SEAM) pro kryptografickou izolaci důvěrných virtuálních strojů nazývaných důvěrné domény (TD). TDX staví na technikách, které již nabízejí servery Gigabyte, včetně technologie virtualizace (VT), Multi-Key Total Memory Encryption (MKTME) a technologie Trusted Execution Technology (TXT). TDX rovněž využívá rozšíření pro zabezpečení aplikací – Software Guard Extensions (SGX) a prvky pro ověření datového centra (Data Center Attestation Primitives – DCAP) pro ověření TD.

Obr. 2: Nabídka serverů s funkcí Intel TDX je rozsáhlá a například u značky Gigabyte sahá od serverů typu 1U, jako je modelová řada R183, až po servery typu 5U jako G593-SDO na snímku, který je vhodný i pro náročné aplikace HPC nebo AI. Foto: Gigabyte

Bezpečná práce v cloudu s nulovou důvěrou

Model hrozby nulové důvěry předpokládá, že privilegovaný software, jako jsou hypervizory, hostitelské operační systémy nebo firmware, není důvěrný nebo je alespoň zranitelný. Předpokládá také, že útočník může získat přístup k hlavní paměti nebo jiným zařízením. TDX chrání důvěrnost a integritu stavu CPU a paměti pro TD a rovněž umožňuje vlastníkům TD ověřit pravost prostřednictvím vzdálené diagnostiky.

Kromě toho TD chrání také před mnoha útoky, které se odehrávají v distribuovaném virtualizovaném prostředí, jako je cloud. Odolá tak útokům jako Rowhammer, Meltdown nebo ROP (Return-Oriented Programming). Šifrování za běhu pak chrání i před fyzickými útoky, jako jsou cold boot nebo DRAM probing.

Ověření prostřednictvím vzdálené atestace

Kromě kryptografického zabezpečení prověřuje Intel TDX důvěrnou doménu pomocí vzdálené atestace. To umožňuje třetí straně získat potvrzení (tzv. quote), které lze použít k ověření následujících informací:

- Software běžící v TD je takový, jaký by měl být, a nebyl upravován (včetně firmwaru, jakéhokoli zaváděcího programu, operačního systému a aplikací).

- TD je chráněn pomocí TDX.

- Stroj je aktuální včetně posledních záplat.

S Intel TDX se virtuální stroje stávají důvěrnými. To znamená, že nyní existuje technologie, která umožňuje aplikacím běžet v trezoru, ať už v privátním, hybridním nebo veřejném cloudu. Zvláště datově náročné aplikace z toho těží v prostředích, kde to bylo dříve obtížné.

Obr. 3: Příkladem serveru s technologií Intel TDX je server Gigabyte H263-S64 osazený dvěma škálovatelnými procesory Intel Xeon 4. generace. Foto: Gigabyte

Šifrování databáze

Databáze jsou často srdcem aplikace a je třeba je chránit, protože zpravidla zpracovávají a ukládají citlivá data. Proto jsou koncepce zabezpečení, jako je šifrování dat při přenosu (Data-in-Transit) a šifrování dat v klidu (Data-at-Rest) nezbytné. I když je komunikace a úložiště zabezpečeno, jakmile databáze zpracovává data, jsou uložena v hlavní paměti v nešifrované podobě, což je v prostředí cloudu nežádoucí. Stačí jednoduchý dump paměti k tomu, aby bylo možné tato databázová data získat.

Naopak, pokud databáze běží na serveru Gigabyte s funkcí Intel TDX v rámci TD, existují tři výhody pro administrátory:

- Data jsou šifrována i během zpracování (Data-in-Use).

- Není nutná komplikovaná rotace klíčů, protože dešifrovací klíč uložených dat není v paměti v textové podobě vzhledem k šifrování dat v klidu (Data-at-Rest).

- Není třeba provádět úpravy na straně aplikace ani v procesu vývoje.

Databáze je chráněna před třetími stranami díky ochraně dat při použití (Data-in-Use) v kombinaci s ochranou dat při přenosu (Data-in-Transit) a šifrováním dat v klidu (Data-at-Rest).

Náhrada za HSM

Hardware Security Module (HSM) se používá k posílení správy klíčů a prevenci extrakce a manipulace založené na softwaru. Drahé HSM lze nyní nahradit softwarovými HSM v rámci technologie TD, tzv. virtuálními HSM. TDX tak pokrývá funkční rozsah HSM s tou výhodou, že kryptografii lze snadněji obměňovat, jelikož procesor s podporou TDX může spravovat miliony klíčů v rámci technologie TD. Za nízké náklady lze integrovat i vlastní, nestandardní nebo kvantově bezpečné algoritmy. V izolovaném TD lze také implementovat složitější aplikace pro správu hesel, PKI a identit.

Důvěrné cloudové prostředí

Jedním z problémů cloudového prostředí, jako je Microsoft 365, je, že často nelze zaručit, že data zůstanou v souladu s obecným nařízením o ochraně osobních údajů uvnitř Evropy. Hosting v interním datovém centru toto sice zajistí, ale přinese zároveň administrativní požadavky a zodpovědnost za ochranu dat před krádeží a zneužitím. Aby se snížila zátěž IT oddělení, je vhodné použít řešení SaaS. Řešením pro tuto situaci je Confidential Computing s technologií Intel TDX. Například, pokud poskytovatel SaaS provozuje kontejner Nextcloud v rámci technologie TD, nemá přístup k vašim datům, ale může zaručit dostupnost služby, aplikovat aktualizace a také provádět opatření proti kybernetickým útokům. IT oddělení společnosti se pak musí zabývat pouze řízením přístupu.

Shrnutí

Předtím, než se firmy rozhodnou zpracovávat svá data v cloudu, měly by zvážit IT bezpečnost a spolehlivost dat a kódu během zpracování. Jedním ze způsobů, jak pracovat bezpečně v cloudu, je nasazení serverů s technologií Intel TDX. Tímto způsobem jsou data a kód aplikací chráněny prostřednictvím bezpečnostních funkcí přímo v CPU, v prostředí důvěryhodného provádění, a spolehlivost lze ověřit i prostřednictvím vzdálené atestace. Servery s technologií Intel TDX tak pomáhají výrazně zvýšit IT bezpečnost a spolehlivost cloudových aplikací a splňují požadavky na ochranu dat.

Článek vznikl na základě tiskových materiálů společnosti Gigabyte.

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Formulář pro přidání akce

| 4.6. | Setkání zákazníků a partnerů ABIA CZ & dFlex 2026... |