- Přehledy IS

- APS (21)

- BPM - procesní řízení (23)

- Cloud computing (IaaS) (9)

- Cloud computing (SaaS) (29)

- CRM (49)

- DMS/ECM - správa dokumentů (19)

- EAM (16)

- Ekonomické systémy (68)

- ERP (87)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (47)

- WMS (28)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (40)

- Dodavatelé CRM (36)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (80)

- Informační bezpečnost (42)

- IT řešení pro logistiku (46)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (26)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskHackeři s šedými klobouky

Bylo by naivní a daleko od pravdy myslet si, že hackeři mají čistě bílé nebo černé klobouky. Pojmenování pochází z představy, že ti s bílými pokrývkami hlavy (White Hat) jsou hodní, zatímco s černými (Black Hat) jsou nemilosrdní útočníci prahnoucí čistě po vlastním prospěchu. Jak to tak ovšem často bývá, pravda leží někde uprostřed, tedy v podobě klobouku šedého (Grey Hat).

Bylo by naivní a daleko od pravdy myslet si, že hackeři mají čistě bílé nebo černé klobouky. Pojmenování pochází z představy, že ti s bílými pokrývkami hlavy (White Hat) jsou hodní, zatímco s černými (Black Hat) jsou nemilosrdní útočníci prahnoucí čistě po vlastním prospěchu. Jak to tak ovšem často bývá, pravda leží někde uprostřed, tedy v podobě klobouku šedého (Grey Hat).

Proč se ovšem zabývat takovou banalitou, jako je barva klobouku nějakého hackera? Odpověď je nasnadě, neboť ti samí hackeři se v komerční sféře nazývají bezpečnostními specialisty, analytiky či konzultanty a setkáváme se s nimi při penetračních testech, auditech, Red-Team útocích a jiných pro bezpečnost organizace elementárních procesech. A stejně jako se špičkový automobilový závodník rodí především praxí a intenzivním tréninkem, nejinak je tomu v kyberprostoru. Nikoho asi nepřekvapí, když řidič really občas překročí rychlostní limity v běžném provozu, a poruší tak dopravní předpisy. Jsme ale ochotni být stejně shovívaví i u etických hackerů, tedy pentesterů?

Jste-li fanouškem kybernetické bezpečnosti a vládnete angličtinou, pravděpodobně vám neunikl populární investigativní podcast Darknet Diaries bývalého pracovníka SOC pro Fortune 500 Jacka Rhysidera. Tento skvostný projekt je nabitý více jak stovkou autentických příběhů ze světa hackingu, malwaru, špionáže a obecně temných zákoutí internetu ve formě komentovaného interview. Co pravidelnému posluchači neunikne, je skutečnost, která se opakuje napříč desítkami epizod, a to, že celá řada odsouzených hackerů dostala ve výsledku výrazně nižší trest s ohledem na polehčující okolnosti, kterými byly činy spadající do škatulky White Hat. Jeden příklad za všechny. V jedné z posledních epizod nazvané Marq jsme si vyposlechli příběh člověka, který zneužil svého přístupu k systému třetí strany k vlastnímu obohacení tím, že spravované databáze nabídl nejvyšší nabídce na jednom darkwebovém tržišti v síti TOR. Data si dlouho nikdo nekoupil, až na jednu bezpečnostní společnost pracující v utajení, která díky analýze dat dohledala oprávněného majitele databází a následně i identitu prodejce. FBI Marqa zatkla a hrozil mu mnohaletý trest odnětí svobody. Ovšem díky tomu, že byl do té doby bezúhonný, peníze chtěl získat pro svého kamaráda na léčbu rakoviny a již dříve prokázal svůj morální kredit tím, že novinářům poskytl informaci o tom, že se na Dark Webu prodává seznam s e-maily a hesly uživatelů domovního zvonku Ring z dílny Amazonu, odešel od soudu i přes škodu v řádu milionů dolarů pouze s ročním trestem vězení.

Události posledních dnů, kdy Spojené státy začátkem února letošního roku zlikvidovaly vůdce nechvalně proslulé teroristické organizace islámský stát (ISIS) mi připomněly střípky z mého vlastního života, jež by mi snad byly v případě soudního přelíčení přičteny k dobru, byť jsem se na rozdíl od Marqa ničeho nezákonného nedopustil a rozhodně nehodlám riskovat svoji reputaci ani v budoucnu. V roce 2015 jsem připravoval přednášku s názvem „Islámský stát z pohledu IT“, kde jsem prezentoval mj. nástroje, jež tato organizace používala pro utajenou komunikaci. Z jejich propagandistických webů se mi tehdy jeden podařilo hacknout, k mému zklamání ovšem žádné zajímavé informace kupříkladu o členech skupiny neobsahoval. Zlom nastal až o rok později.

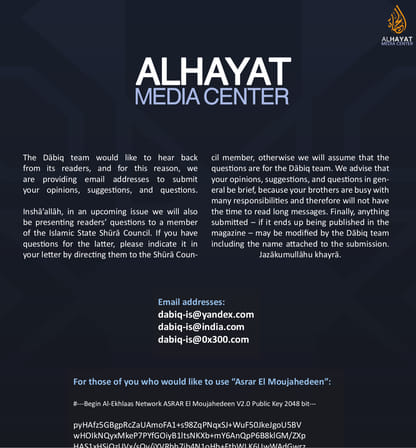

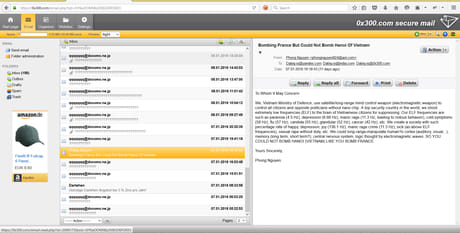

Samozvaný islámský stát totiž vydával profesionálně vyhlížející online časopis s názvem Dabiq, který sloužil vedle šíření jejich zvrácené ideologie i k náboru přívrženců. Celkem vyšlo během dvou let 15 výtisků v různých jazycích včetně angličtiny, přičemž ve 3. čísle s titulkem „A Call to Hijrah“ vyšel na straně 41 článek na téma bezpečná komunikace s ISIS (ISIL), konkrétně s jejich tiskovým centrem Alhayat, pomocí tří e-mailových schránek registrovaných v různých zemích a přiloženého veřejného šifrovacího klíče. Tento moment jsem vnímal jako šanci, jak se do bojů proti ISIS připojit za pomoci klávesnice, chtěl jsem totiž uvedené schránky kompromitovat. To byl dozajista smělý a bohulibý cíl, jehož realizace ovšem narážela hned v úvodu. Jedna e-mailová schránka byla registrována na ruském portále Yandex.com, druhá na indickém hegemonu India.com a třetí, světe div se, na obskurním německém free-mailu 0x300.com, o kterém s nadsázkou do té doby kromě jeho tvůrců svět nikdy neslyšel. To byla šance. Strávil jsem hodiny hledáním bezpečnostních nedostatků jak samotného serveru, tak webové aplikace, ale ani po několika dnech se mi nepodařilo zabezpečení freemailu překonat. Až do chvíle, kdy mě napadla spásná myšlenka, jednoduše si pomocí nové registrace ověřit, zda se na serveru vůbec v Dabiqu inzerovaná schránka nachází. Nenacházela. Registrační formulář mi pogratuloval k registraci nové schránky dabiq-is@0x300.com, která byla v časopise otištěna. Dodnes nevím, zda ISIS zmíněnou schránku zapomněl založit nebo mu ji provozovatelé serveru smazali. Pokud je však druhá varianta správná, proč ji pak nesmazali i mně? Do schránky od doby jejího monitoringu až po ukončení provozu celého serveru 0x300.com dorazily kromě hromady spamu i skutečné žádosti o spolupráci a vyjádření sympatií. Takové e-maily jsem včetně hlaviček obratem přeposlal institucím, které by mohl obsah zpráv zajímat.

Za zmínku stojí i fakt, že v žádném z následujících vydání časopisu Dabiq nezazněla zmínka o tom, že autoři nemají uvedenou e-mailovou schránku pod kontrolou a čtenáři by se jí měli vyvarovat. Zbylé dvě poštovní schránky existují dodnes.

Zpět ale k barvám hackerských klobouků. Kapitolou sama pro sebe jsou vládou sponzorovaní hackeři často rekrutovaní z řad bezpečnostních odborníků působících v komerční sféře. Na první signální každého napadne Čína a Rusko, byť podobnými skupinami disponuje ne-li každý, tak naprostá většina států technicky vyspělého světa. Kterou barvu klobouku byste nasadili těmto skupinám? Prizmatem střední Evropy bychom ruským hackerům nepochybně nasadili klobouk černý, ti samí lidé by ovšem z pohledu Ruské federace i jich samotných nosili klobouk sněhově bílý, neboť věří jiné ideologii a z jejich pohledu brání zájmy vlastní země. Barvu klobouku tak neovlivňují výhradně činy daného člověka, ale i úhel pohledu, kterým na ně nahlížíme.

Penetrační testeři označovaní mediálně vděčnějším výrazem etičtí hackeři jsou rovněž specifickým kmenem. Mají nezřídka vědomosti a příležitost k tomu, aby si vydělali řádově více neetickým jednáním než penetračními testy. V rámci testů přicházejí do styku s ostrými databázemi, nacházejí cesty, jak kompromitovat interní sítě nadnárodních společností nebo se finančně obohatit na úkor bankovních institucí. To vše představuje nemalé pokušení, ovšem za jakou cenu? Ještě zásadnější otázka zní, měli bychom se penetračních testerů bát? Existuje celá řada legálních způsobů, jak mohou etičtí hackeři dát volný průběh svým schopnostem. Od různých CTF (Capture the Flag) výzev, jako je Hack The Box, přes placené soutěže typu Pwn2Own až po finanční odměňování za privátní ohlašování zranitelností (Bug Bounty). Podobnou činností si hacker může legitimním způsobem přijít na nemalé peníze, byť nutno dodat, s výrazně vyšší časovou dotací oproti tvůrcům ransomware a phishingových kampaní.

Ani druhý konec pomyslného řetězu, který reprezentují objednavatelé penetračních testů, ovšem není zcela bezbranný. Kromě odborné způsobilosti, kterou v dnešní době dokládají rozličné certifikace s minimálně diskutabilní vypovídací hodnotou, může organizace od penetračních testerů požadovat bezpečnostní prověrku, a mnohé bankovní domy a státní instituce tak při realizaci penetračních testů činí. Bezpečnostní prověrka od Národního bezpečnostního úřadu (NBÚ) není všespásná, dokládá ovšem určitý morální kredit držitele, který se na své cestě k pozici seniorního pentestera nedopustil etických, ani protiprávních přešlapů. Kdekdo může oponovat, že proti neoprávněnému nakládání s informacemi a daty nabytými při penetračních testech slouží tzv. NDA (Non-Dislosure Agreement), které v případě porušení uvedených dohod hrozí nemalým finančním postihem. Rozdíl oproti bezpečnostní prověrce je ovšem v tom, že zatímco NDA odrazuje případného pachatele od trestné činnosti drakonickými pokutami, a to ještě za předpokladu, že se na dotyčného přijde a vina se mu prokáže, bezpečnostní prověrka je více preventivní. U jejího držitele se předpokládá, že zneužití důvěry klienta není na stole za žádných okolností nehledě na hrozbu jakékoliv varianty postihu.

Je bláhové předpokládat, že jsou penetrační testeři svatí, neboť i Bible přece říká, že svatý hřeší sedmkrát denně. Jste-li profesionál na zabezpečení bezdrátových sítí, je vysoce pravděpodobné, že jste svůj skill budovali mimo jiné na Wi-Fi zařízeních, která vám nepatřila. Umíte-li prolamovat zabezpečení webových aplikací, není většího hřiště, než je širý Internet. Vyznáte-li se v penetraci interní sítě s řadiči domény, máte dnes testovací síť virtualizovanou ve svém počítači, ale jak jste asi k podobným vědomostem přišli před deseti či patnácti lety, kdy virtualizace v domácích podmínkách byla nepředstavitelná? Všechna výše popsaná jednání jsou trestným činem podle $ 230 Trestního zákoníku, pochybuji ovšem, že jste kdy slyšeli o člověku, který za ně byl odsouzen ba stíhán, přičemž mu šlo čistě o vědomosti, nikoliv finanční prospěch.

Simulovaná prostředí a CTF se nezřídka liší od reálného světa, proto buďme i vůči penetračním testerům s šedými klobouky shovívaví. I samotná šedá barva má, jak známo, padesát odstínů a každý etický hacker je originál. Jak už zaznělo výše, organizace v tomto případě netahají za kratší konec a poplatní známému citátu „důvěřuj, ale prověřuj“ proto chtějte v případě realizace penetračních testů citlivých systémů či kritické infrastruktury vedle NDA i bezpečnostní prověrku. Řada „garážových“ penetračních testů sice může organizaci ušetřit nemalé peníze, ovšem jen do doby, kdy se data vašich zákazníků objeví s cenovkou na jednom z mnoha darkwebových tržišť.

|

Martin Klubal Autor článku je Senior Cyber Security Specialist ve společnosti AEC a.s. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

Formulář pro přidání akce