- Přehledy IS

- APS (21)

- BPM - procesní řízení (23)

- Cloud computing (IaaS) (9)

- Cloud computing (SaaS) (29)

- CRM (49)

- DMS/ECM - správa dokumentů (19)

- EAM (16)

- Ekonomické systémy (68)

- ERP (87)

- HRM (27)

- ITSM (6)

- MES (32)

- Řízení výroby (47)

- WMS (28)

- Dodavatelé IT služeb a řešení

- Datová centra (25)

- Dodavatelé CAD/CAM/PLM/BIM... (40)

- Dodavatelé CRM (36)

- Dodavatelé DW-BI (50)

- Dodavatelé ERP (80)

- Informační bezpečnost (42)

- IT řešení pro logistiku (46)

- IT řešení pro stavebnictví (25)

- Řešení pro veřejný a státní sektor (26)

ERP systémy

ERP systémy CRM systémy

CRM systémy Plánování a řízení výroby

Plánování a řízení výroby AI a Business Intelligence

AI a Business Intelligence DMS/ECM - Správa dokumentů

DMS/ECM - Správa dokumentů HRM/HCM - Řízení lidských zdrojů

HRM/HCM - Řízení lidských zdrojů EAM/CMMS - Správa majetku a údržby

EAM/CMMS - Správa majetku a údržby Účetní a ekonomické systémy

Účetní a ekonomické systémy ITSM (ITIL) - Řízení IT

ITSM (ITIL) - Řízení IT Cloud a virtualizace IT

Cloud a virtualizace IT IT Security

IT Security Logistika, řízení skladů, WMS

Logistika, řízení skladů, WMS IT právo

IT právo GIS - geografické informační systémy

GIS - geografické informační systémy Projektové řízení

Projektové řízení Trendy ICT

Trendy ICT E-commerce B2B/B2C

E-commerce B2B/B2C CAD/CAM/CAE/PLM/3D tisk

CAD/CAM/CAE/PLM/3D tiskCo všechno nevíte o svých privilegovaných účtech?

Útočníci v kyberprostoru jsou stále o krok napřed před obránci IT (správci, bezpečnostním oddělením, auditory). Snaží se infiltrovat do sítí podniků a organizací, pokoušejí se narušovat jejich činnost, vydírat je anebo krást osobní a jiná citlivá data. K tomu využívají privilegované účty, protože právě ty mají přístup k citlivým informacím (nemusí přitom jít nutně jen o správcovské účty!).

Útočníci v kyberprostoru jsou stále o krok napřed před obránci IT (správci, bezpečnostním oddělením, auditory). Snaží se infiltrovat do sítí podniků a organizací, pokoušejí se narušovat jejich činnost, vydírat je anebo krást osobní a jiná citlivá data. K tomu využívají privilegované účty, protože právě ty mají přístup k citlivým informacím (nemusí přitom jít nutně jen o správcovské účty!).

Privilegované účty existují v každém podniku nebo organizaci a ve většině případů nejsou spravovány adekvátně. Většina organizací neví, kolik a kde má privilegovaných a servisních účtů, jak a jestli vůbec jsou správně zabezpečeny proti krádeži, kdy jim byla naposledy změněna hesla a kolik zaměstnanců je zná.

Navíc, velmi málo organizací má definováno, co je normální, obvyklá uživatelská či správcovská aktivita, a co již ne. Jen velmi málo organizací tedy přistupuje ke správě privilegovaných účtů na základě rizika, které zneužití takových účtů představuje.

Co všechno víte o svých privilegovaných účtech ve vaší organizaci? Víte například:

- kolik privilegovaných účtů má přístup k dané aplikaci či systému?

- na kolika serverech zůstala hesla správců?

- kolik kritických serverů je tím ohroženo?

- kdy si naposled správci měnili hesla?

- kde jsou umístěny SSH klíče?

- kolik je pevně vložených pověření ve webových aplikacích?

- kdo všechno má přístupy do SQL databází?

- jak stará mají hesla servisní účty?

Jak a čím se bránit? Zkuste CyberArk DNA Scan

Naším tipem na nástroj, který vám se správou privilegovaných účtů pomůže, je CyberArk Discovery and Audit (DNA) Scan. Jde o nástroj, který dává organizacím vhled do privilegovaných účtů a do rizik, která jejich zneužití představuje. Umožňuje stanovit naléhavost řízení a správy privilegovaných účtů (které z nich ochránit nejdříve) a definovat způsob, jak je systémově zabezpečit.

Když uvážíme, že počet privilegovaných účtů v jedné organizaci obvykle přesahuje (někdy i několikrát!) počet účtů zaměstnanců, nemá v dnešní době velký smysl snažit se udržovat si přehled o privilegovaných účtech ručně. Je to neefektivní, málo bezpečné, časově náročné, přehled se obtížně aktualizuje, pravděpodobně bude vždy nekompletní a bude skoro určitě obsahovat chyby.

Co umí CyberArk DNA Scan najít?

CyberArk DNA Scan je schopen najít a prozkoumat:

- Účty v systémech Windows, Linux, Unix, Mac OS

- Účty v databázích Microsoft SQL

- Účty s přístupem k desktopům a serverům

- Windows účty používané pro služby, plánované úlohy, aplikační fondy a virtuální adresáře IIS

- Jména a hesla vložená do kódu aplikací aplikačních serverů WebSphere, WebLogic a IIS

- Jména a hesla vložená do Ansible Playbooks

- SSH klíče

- Účty a přístupové klíče AWS IAM

- Účty a páry klíčů webových služeb AWS EC2

- Potenciální zneužití jmen a hesel privilegovaných účtů

Jak se CyberArk DNA Scan instaluje?

CyberArk DNA Scan se neinstaluje – balíček ve formě ZIP souboru obsahující vše potřebné (spustitelný soubor, pomocné knihovny, uživatelskou příručku, odpovědi na často kladené otázky a anonymizační nástroj) stačí jednoduše rozbalit a skenování může začít.

Jak CyberArk DNA Scan funguje?

Pro skenování se potřebuje CyberArk DNA Scan přihlásit do skenovaného systému pomocí správcovského účtu. Pro Windows prostředí se jedná o doménové anebo lokální správce. Pro Linux/UNIX počítače je třeba přihlášení jako root. Pro skenování AWS vyžaduje Access ID a Secret, aby mohl skenovat IAM uživatele a EC2 instance.

Při skenování Windows sítě dále potřebuje znát adresu doménového řadiče, což umožní načíst seznam existujících počítačů zařazených do domény Active Directory. Pro samostatné Windows i Linux/UNIX počítače vyžaduje jejich IP adresy, jež lze zadat pomocí CSV souboru nebo rozsahu.

Ve světě Windows jsou podporovány téměř všechny verze operačního systému: servery od Windows 2000, pracovní stanice od Windows XP. Autentizace do Active Directory je možná pomocí LDAP a LDAPS. Skenování probíhá prostřednictvím protokolů WMI, SMB a SSH (v případě instalovaného nástroje Cygwin for Windows).

Ve světě Linux/UNIX jsou podporovány nejrozšířenější klony: Red Hat, Solaris, SUSE, Fedora, Oracle, AIX a MacOS. Autentizace je možná pomocí jmen a hesel nebo SSH klíčů. Podporovány jsou sudoers soubory. Nástroj umožňuje také skenování Linux/UNIX počítačů integrovaných do Active Directory pomocí AD Bridge (Cenrtify, Quest). Dokonce lze skenovat i VMware ESXi hostitele, a to pomocí SSH relace.

Skenování AWS probíhá prostřednictvím AWS API. CyberArk DNA Scan lze integrovat s nástrojem AWS Inspector.

Průběh skenování je podrobně zachycen v lozích nástroje. Navíc na Linux/UNIX počítačích si lze po skenování prohlédnout rovněž soubory bash_history.

Co je výsledkem skenování?

Po skenování vytvoří nástroj obsáhlou zprávu rozdělenou na několik částí.

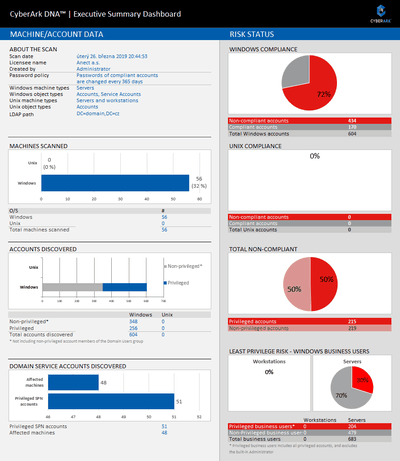

V Executive Summary jsou uvedena základní fakta o provedeném skenu, tedy:

- kdy, pod jakým účtem a co bylo skenováno,

- počty a typy skenovaných počítačů,

- počty a typy skenovaných účtů,

- počty účtů, které nejsou v souladu s nastavenou politikou pro stáří hesla,

- počty účtů a počítačů dostupných pomocí SSH klíčů,

- počty SSH klíčů, které nejsou v souladu s nastavenou politikou pro stáří klíče, délku klíče a použitý šifrovací algoritmus,

- shrnutí zranitelností sítě pomocí krádeže hesel.

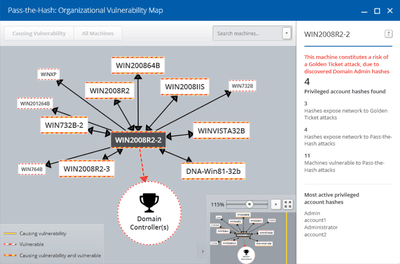

Taktéž jsou zde k dispozici přehledné mapy znázorňující možnosti útoku na síť prostřednictvím Pass-the-Hash, Golden Ticket a prostřednictvím zneužití SSH klíčů. Z map je zřetelně vidět, které počítače a účty mohou zapříčinit zmíněné útoky a které počítače jsou těmito útoky ohroženy.

Na stránce Windows Scan jsou uvedeny skenované počítače (jméno, typ, verze OS), účty (jméno, typ, kategorie, členství ve skupinách, stav, čas posledního přihlášení), zranitelnost útokem Pass-the-Hash, zda je účet účtem servisním a parametry hesla.

V části Unix Scan jsou vypsány skenované počítače (jméno, verze OS), účty (jméno, typ, kategorie, členství ve skupinách, stav, čas posledního přihlášení), zranitelnosti využitím Insecure Privilege Escalation, počty a parametry SSH klíčů.

Stránka SSH Key Trusts informuje o SSH klíčích (umístění, přiřazení k účtům, stav, vlastnosti, stáří, použití, umístění).

List Domain Scan uvádí nalezené servisní účty, jejich parametry a počítače, na kterých byly nalezeny.

Část Database Scan zachycuje skenované databázové servery Microsoft SQL (jméno, instance, verze) a privilegované účty (jméno, typ, kontext, přiřazení k databázi, kategorie, role, přístupová práva, stav).

Stránka Hard-Coded Credentials představuje nalezené webové aplikační servery (jméno, typ, verze aplikačního serveru, verze OS) a privilegované účty (jméno, výskyt pověření v kódu aplikace, délku hesla, cílový systém).

Pokud některý počítač není skenován, je uveden důvod na listu Scan Errors, a to včetně doporučení, jak chybu odstranit.

S nástrojem CyberArk DNA Scan snadno získáte odpovědi na otázky z úvodu článku a vytvoříte tak spolehlivé podklady pro nápravu zjištěných nedostatků. Úvodní sken nástrojem CyberArk DNA Scan je zdarma.

|

Richard Juřík Autor článku je Senior Infrastructure Security Consultant ve společnosti ANECT. |

|

Jan Celba Autor článku je Infrastructure Security Consultant ve společnosti ANECT. |

| Po | Út | St | Čt | Pá | So | Ne |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 1 | 2 | 3 | 4 | 5 |

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

Formulář pro přidání akce